Aggiornamenti recenti Aprile 23rd, 2026 2:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

- Supply chain: il 69% delle aziende pronto a co-finanziare la sicurezza

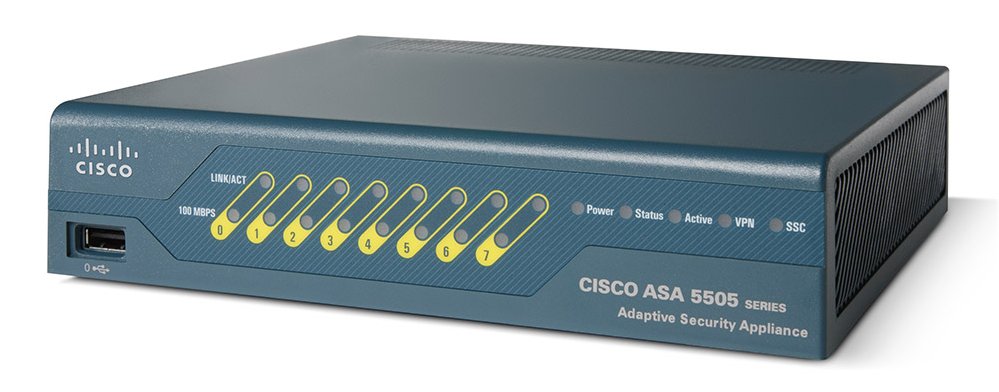

EXTRABACON: la patch di Cisco c’è, ma pochi aggiornano

Set 05, 2016 Marco Schiaffino News, Prodotto, Vulnerabilità 0

Dopo la scoperta dei tool di attacco di Equation Group, Cisco ha messo a punto gli aggiornamenti che “tappano” la falla. A oggi, però, solo una minoranza ha applicato la patch.

La scoperta di EXTRABACON, lo strumento di attacco usato dall’NSA per violare i firewall Cisco, ha suscitato parecchio clamore. Soprattutto perché la tecnica di attacco è in grado di “bucare” anche i modelli più recenti dei dispositivi prodotti dal colosso californiano.

Gli allarmi lanciati sul Web e i numerosi avvisi dell’azienda, che ha dapprima consigliato di limitare al massimo l’accesso a SNMP e poi rilasciato l’aggiornamento che risolve il problema, sembrano però aver avuto un impatto piuttosto modesto.

I dati sui dispositivi che hanno applicato la patch di Cisco sono stati ricavati da due ricercatori di Rapid 7, che hanno eseguito una scansione sui 38.000 dispositivi ASA (Adaptive Security Appliance) raggiungibili su Internet che necessitano dell’aggiornamento. Il campione rappresenta solo una minima parte del parco installato a livello mondiale, ma il risultato della ricerca è comunque rilevante.

Solo 10.000 di questi, infatti, risultano essere stati riavviati da quando la patch è disponibile. Facendo la differenza, ne deriva che ci sono ancora 28.000 dispositivi vulnerabili all’attacco tramite EXTRABACON.

Solo il 38% dei dispositivi individuati è aggiornato. Colpa delle vacanze?

Come spiegato nel dettaglio in un post sul sito ufficiale di Rapid 7, i ricercatori hanno identificato anche una serie di enti e organizzazioni che hanno 10 o più dispositivi Cisco ASA che non sono stati aggiornati.

Tra questi ci sono organizzazioni di tutti i tipi, compresa un’università canadese, due grandi aziende di telecomunicazioni (una giapponese e una brasiliana e anche un’agenzia governativa britannica.

Per quanto riguarda l’Italia, la scansione ha individuato 991 dispositivi, ma nessuno degli enti interessati rientrava nell’ordine di grandezza (10 o più ASA attivi) scelto dai due ricercatori per selezionare i campioni.

Come fanno notare i ricercatori nel post, EXTRABACON non rappresenta una minaccia tale da esporre una rete a un pericolo immediato. Per portare l’attacco, infatti, un pirata dovrebbe avere accesso a informazioni e strumenti che presuppongono, in buona sostanza, una precedente infiltrazione nel sistema.

Si tratta, però, di una vulnerabilità che affligge un dispositivo di importanza critica nella gestione della sicurezza delle infrastrutture informatiche e prudenza (e buon senso) vorrebbero che una falla del genere venga corretta con la massima urgenza.

Articoli correlati

-

Ricerca FireMon: il 60% dei firewall...

Ricerca FireMon: il 60% dei firewall...Ott 01, 2025 0

-

Firewall Cisco sotto attacco: una nuova...

Firewall Cisco sotto attacco: una nuova...Set 29, 2025 0

-

SonicWall vittima di un breach, la...

SonicWall vittima di un breach, la...Set 19, 2025 0

-

Ondata di attacchi brute-force contro...

Ondata di attacchi brute-force contro...Ago 12, 2025 0

Altro in questa categoria

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

-

Recovery scam: quando la truffa...

Recovery scam: quando la truffa...Apr 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Supply chain: il 69% delle aziende pronto a co-finanziare...

Supply chain: il 69% delle aziende pronto a co-finanziare...Apr 15, 2026 0

Sembra che il mercato inizi a considerare una cosa...