Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Un malware invisibile… grazie al certificato digitale!

Ago 08, 2016 Marco Schiaffino Concept, Malware, News, Vulnerabilità 0

Un ricercatore ha dimostrato la possibilità di nascondere un malware all’interno di un file eseguibile con certificato digitale, senza crittografia o packer.

Uno degli aspetti che gli autori di malware curano con la massima attenzione è quello dell’offuscamento del codice maligno. Le tecniche per aggirare il riconoscimento da parte degli antivirus sono numerose e di solito sfruttano la crittografia o l’uso di un packer, che consente di comprimere il file ma anche di nasconderne il contenuto.

Non si tratta, però, di tecniche a prova di bomba. Tutti i programmi antivirus sono in grado di decodificare i file “reimpacchettati” e la semplice presenza di codice offuscato viene rilevata dai sistemi euristici che la interpretano come l’indizio della presenza di un malware.

Tom Nipravsky è un ricercatore di Deep Instinct, una società di sicurezza con sede a Tel Aviv. Nipravsky si è domandato se fosse possibile trovare un modo più efficace per nascondere un malware. Per farlo, ha eseguito una complessa opera di reverse engineering sul sistema di verifica dei certificati digitali usato da Windows.

I risultati della sua ricerca sono stati illustrati al Black Hat USA 2016 di Las Vegas. Quello che ha scoperto, in pratica, è che esiste uno spazio nei file in cui è possibile inserire codice senza modificare l’hash. Il sistema di autenticazione, infatti, esegue una comparazione tra l’hash riportato nel certificato e quello che calcola al momento del caricamento dell’eseguibile.

L’operazione, in teoria, permette di controllare se il file è stato modificato rispetto alla versione certificata. Windows, però, esclude dal calcolo alcuni campi e, in particolare, IMAGE_DIRECTORY_ENTRY_SECURITY. È qui che può essere inserito del codice in modo che l’hash non cambi e il sistema di autenticazione consideri il file innocuo.

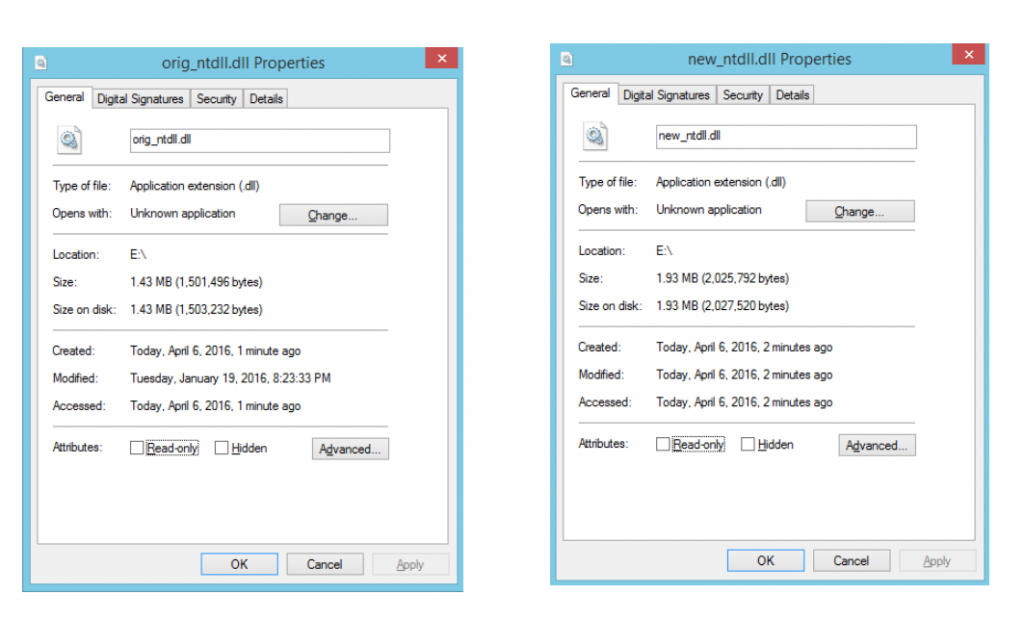

La manipolazione del file non lascia alcuna traccia, se non un aumento delle sue dimensioni.

Anche la modifica delle dimensioni può essere occultata senza problemi. Insomma: con questa tecnica è possibile introdurre un malware che risulta completamente invisibile.

Nipravsky ha pubblicato sul sito della manifestazione un documento in PDF che spiega tutti i dettagli della tecnica, che stando al ricercatore permetterebbe di aggirare i controlli di tutti i maggiori prodotti antivirus sul mercato. Ora la palla passa ai produttori di software antivirus, che dovranno trovare al più presto un modo per eliminare questa vulnerabilità.

Articoli correlati

-

Il protocollo di rete...

Il protocollo di rete...Nov 17, 2025 0

-

Scoperto un RAT per Windows che...

Scoperto un RAT per Windows che...Mag 30, 2025 0

-

Una patch di Windows introduce una...

Una patch di Windows introduce una...Apr 28, 2025 0

-

ClickFix: torna la campagna di phishing...

ClickFix: torna la campagna di phishing...Mar 17, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...