Aggiornamenti recenti Maggio 4th, 2026 3:21 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

Malsmoke: la campagna di attacchi sfrutta un certificato Microsoft

Gen 05, 2022 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Scenario 0

Nuova tecnica sviluppata dai pirati informatici che sfruttano il malware ZLoader, già usato per diffondere ransomware come Conti e Ryuk.

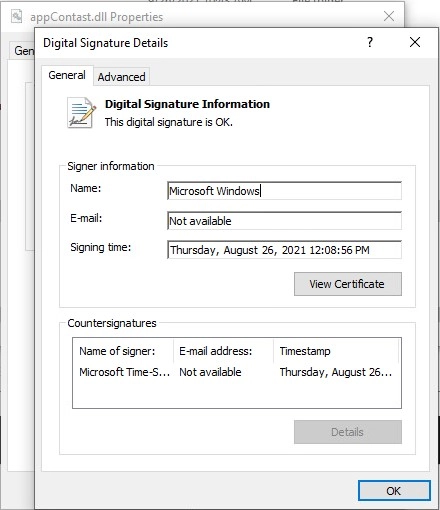

Il sistema di certificazione digitale è uno strumento utile per verificare l’affidabilità di un’applicazione, ma quando i pirati riescono a violarne l’integrità si trasforma in una micidiale arma a doppio taglio.

Nel caso della campagna Malsmoke, individuata e descritta in un report pubblicato su Internet dai ricercatori di Check Point, è stato utilizzato un certificato valido di Microsoft che consente ai pirati di portare a termine i loro attacchi.

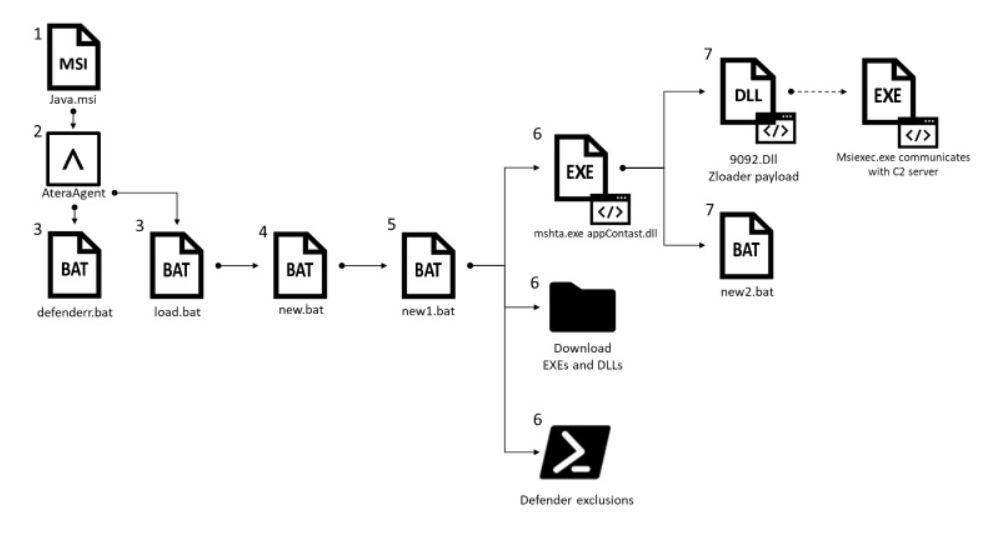

Il vettore iniziale di attacco sarebbe un falso aggiornamento Java che avvia la catena di infezione, utilizzando una serie di tecniche che consente a ZLoader di aggirare i sistemi di controllo.

Secondo i ricercatori, il file collegato al certificato si chiama appContast.dll e consente loro di avviare l’iniezione al suo interno del payload.

Se in passato ZLoader era stato utilizzato come veicolo per la diffusione di noti ransomware come Ryuk e Conti, in questa particolare campagna i cyber criminali utilizzano invece un software per la gestione in remoto del computer, che permette di caricare e scaricare file, oltre a eseguire script sulla macchina compromessa.

Si tratta di Atera, un software commerciale che gli autori degli attacchi non si sono nemmeno sprecati ad acquistare: sembra infatti che sfruttino i 30 giorni di prova gratuiti offerti dal programma.

L’obiettivo, insomma, sarebbe quello di rubare informazioni dal computer infetto, anche se le capacità del software non escludono che i pirati possano in seguito utilizzarlo per ulteriori tipologie di attacco.

Stando alle analisi di Check Point, la campagna di attacchi sarebbe iniziata nello scorso novembre e al momento le vittime complessive sarebbero più di 2.000.

Articoli correlati

-

“Truman Show”: la truffa...

“Truman Show”: la truffa...Gen 14, 2026 0

-

Iniezione indiretta di prompt: a...

Iniezione indiretta di prompt: a...Dic 05, 2025 0

-

Check Point acquisisce Veriti e la sua...

Check Point acquisisce Veriti e la sua...Mag 28, 2025 0

-

Di nuovo, una vecchia vulnerabilità di...

Di nuovo, una vecchia vulnerabilità di...Feb 07, 2025 0

Altro in questa categoria

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...