Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Come ti rubo la carta di credito con l’icona di Facebook

Dic 04, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Nuova tecnica per colpire i siti di e-commerce. I pirati inseriscono il codice malevolo nelle icone per la condivisione sui social network.

L’eterna rincorsa tra cyber criminali ed esperti di sicurezza interessa tutti i campi. Nel settore del furto di dati delle carte di credito, però, sembra che la competizione sia particolarmente feroce. L’ultima trovata dei pirati informatici coinvolge social network come Facebook, Twitter e YouTube.

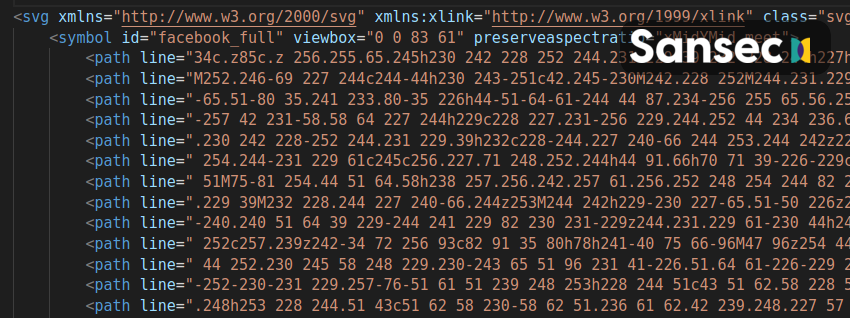

Come spiegano i ricercatori di Sansec, la società di sicurezza informatica che ha segnalato il caso, la nuova strategia sfrutta una tecnica steganografica per nascondere il codice malevolo usato per sottrarre i dati delle carte di credito.

Nel loro report, i ricercatori spiegano che la nuova strategia adottata dai cyber criminali prevede l’uso di un malware che sfrutta due componenti distinti.

Il primo, che contiene il codice in grado di rubare le credenziali delle carte di credito usate per i pagamenti, è integrato all’interno di icone assolutamente identiche a quelle utilizzate per consentire la condivisione di informazioni sui maggiori social network, come Facebook, Instagram e Twitter.

Il codice malevolo è opportunamente codificato attraverso algoritmi che ne impediscono la lettura (e l’analisi) da parte dei software antivirus.

Il secondo componente, che i pirati iniettano in un’altra sezione del sito Web compromesso, contiene il codice che consente di decodificare il modulo principale ed eseguire così il payload che permette di rubare i dati delle carte di credito.

Secondo gli autori del report, i due moduli hanno buone probabilità di ingannare gli strumenti di scansione più diffusi che, analizzando un singolo componente, non riescono a individuarne la potenziale dannosità.

I primi esemplari che sfruttano questa tecnica sono comparsi nello scorso giugno, ma l’uso di questa tecnica (che gli esperti considerano la prima in grado di sfruttare immagini apparentemente “perfette”) potrebbe diffondersi nel prossimo futuro, alzando ulteriormente l’asticella nel confronto tra pirati ed esperti di sicurezza.

Articoli correlati

-

Il malware Prilex blocca le transazioni...

Il malware Prilex blocca le transazioni...Feb 03, 2023 0

-

Cresce Caramel, lo skimmer-as-a-service...

Cresce Caramel, lo skimmer-as-a-service...Mag 10, 2022 0

-

Falla zero-day in Magento 2 e Adobe...

Falla zero-day in Magento 2 e Adobe...Feb 15, 2022 0

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...