Aggiornamenti recenti Aprile 17th, 2026 2:21 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

- Supply chain: il 69% delle aziende pronto a co-finanziare la sicurezza

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

- Social media vietati ai minori? In Australia non sta funzionando

Hacker colpiscono agenzia federale USA. Ecco come hanno fatto

Set 25, 2020 Marco Schiaffino Attacchi, In evidenza, Intrusione, Malware, News, RSS 0

A confermarlo lo stesso governo statunitense. I pirati si sono infiltrati nella rete e hanno installato una backdoor per rubare i dati.

Ennesimo smacco per il governo USA, che si trova a dover ammettere ancora una volta di aver subito un’intrusione informatica a opera di ignoti pirati che sono riusciti a superare i sistemi di difesa federali.

La Cybersecurity and Infrastructure Security Agency (CISA) non specifica chi sia la vittima, indicata come una “agenzia federale degli Stati Uniti”, ma nel suo comunicato fornisce tutti i dettagli di un attacco con caratteristiche estremamente sofisticate.

L’anatomia dell’attacco, ricostruita dagli esperti Made in USA, sarebbe estremamente complessa. Sul vettore primario di attacco, però, dalle parti del CISA non hanno certezze. L’ipotesi più accreditata è che gli hacker abbiano sfruttato una vulnerabilità (CVE-2019-11510) nella VPN Pulse Secure usata dall’agenzia vittima dell’attacco.

Attraverso la falla di sicurezza, avrebbero ottenuto alcune credenziali di Office 365, attraverso le quali avrebbero avuto accesso a SharePoint per scaricare un file.

Contemporaneamente, i pirati avrebbero avviato un’intensa attività di scansione della rete, partendo dall’analisi di tutte le email che contenevano nell’oggetto parole chiave come “Intranet access” e “VPN passwords”.

Una volta individuate le chiavi per Active Directory e Group Policy, hanno provveduto a modificare una chiave di registro all’interno di Group Policy per ottenere maggiore libertà d’azione.

Gli hacker hanno utilizzato semplici comandi di Windows (conhost, ipconfig, net, query, netstat, ping, and whoami, plink.exe) per eseguire una mappatura completa del network e connettersi poi a un Virtual Private Server utilizzando il solito protocollo Server Message Block.

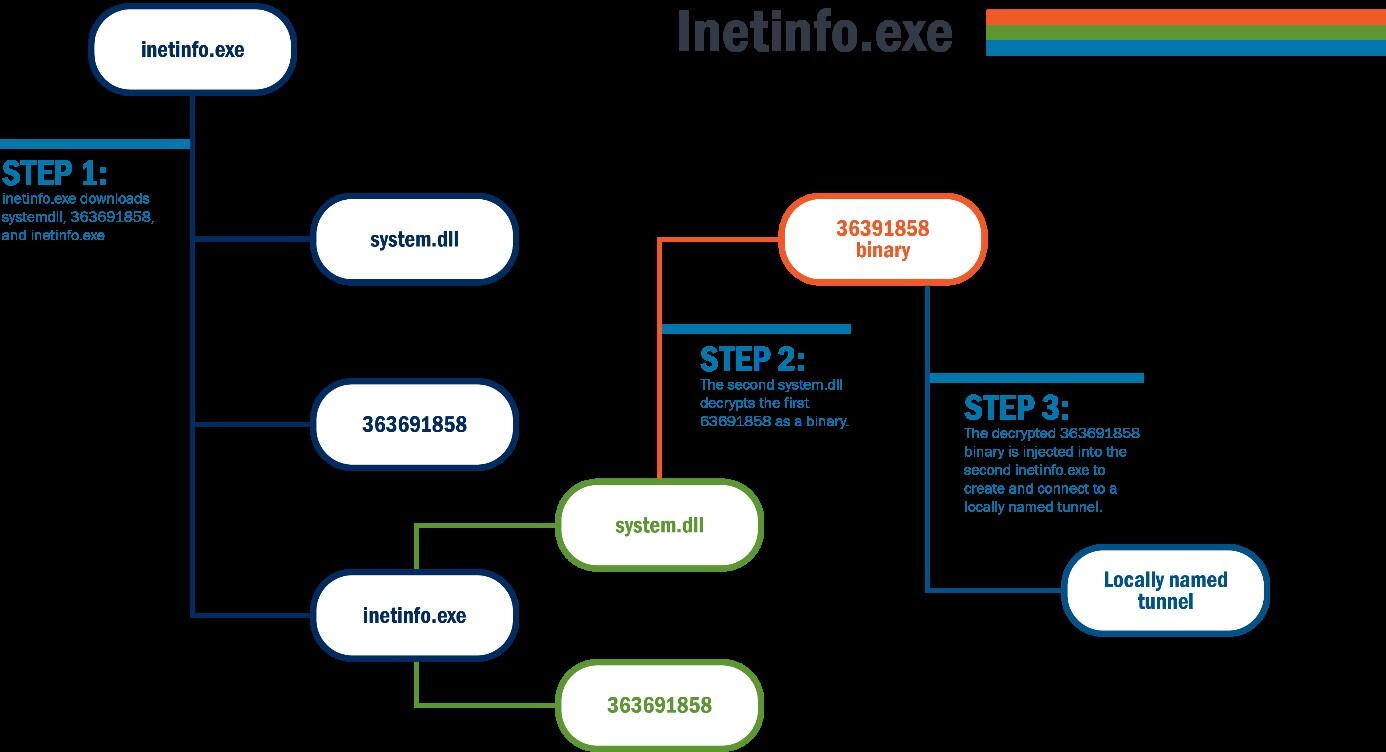

Solo a questo punto i pirati hanno avviato il loro malware inetinfo.exe, che utilizza un complicato sistema a scatole cinesi per aggirare i controlli antivirus e che ha permesso l’installazione di un secure Socket Shell (SSH) tunnel/reverse SOCKS proxy, creando infine un account locale per raccogliere i dati sottratti dai dispositivi connessi.

Per garantirsi un sistema più rapido (e meno visibile) per raccogliere i dati che gli interessavano, i pirati hanno poi creato in locale un disco per la condivisione in remoto, che ha permesso loro di lasciare meno tracce nel corso della loro attività.

Insomma: un’operazione estremamente complessa, che avrebbe portato alla raccolta di dati memorizzati in due file compressi in formato ZIP. Secondo gli esperti del CISA “è probabile che i due file siano stati esfiltrati, ma la loro trasmissione all’esterno non può essere confermata perché hanno coperto la loro attività”.

Articoli correlati

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Una vulnerabilità di ASUS Live Update...

Una vulnerabilità di ASUS Live Update...Dic 19, 2025 0

-

Attaccanti sfruttano un bug di...

Attaccanti sfruttano un bug di...Set 24, 2025 0

-

Spionaggio russo: scoperta una campagna...

Spionaggio russo: scoperta una campagna...Mag 22, 2025 0

Altro in questa categoria

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

-

Recovery scam: quando la truffa...

Recovery scam: quando la truffa...Apr 16, 2026 0

-

Supply chain: il 69% delle aziende...

Supply chain: il 69% delle aziende...Apr 15, 2026 0

-

Donne e cybersecurity: crescono le...

Donne e cybersecurity: crescono le...Apr 14, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Supply chain: il 69% delle aziende pronto a co-finanziare...

Supply chain: il 69% delle aziende pronto a co-finanziare...Apr 15, 2026 0

Sembra che il mercato inizi a considerare una cosa... -

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la... -

Social media vietati ai minori? In Australia non sta...

Social media vietati ai minori? In Australia non sta...Apr 13, 2026 0

Qualcuno ricorderà che qualche mese fa è stato annunciato...