Aggiornamenti recenti Maggio 25th, 2026 10:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

Operation In(ter)ception: anatomia di un attacco mirato

Giu 18, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

La campagna ha preso di mira bersagli in Europa e in Medioriente. Ecco come agiscono i cyber-spioni che collaborano con i governi stranieri.

Il modus operandi dei gruppi APT (Advanced Persistent Threat) è qualcosa che, per gli appassionati di cyber security, rappresenta un elemento di sicuro interesse. A differenza dei loro colleghi attivi nel settore della “semplice” criminalità informatica, infatti, adottano tecniche estremamente elaborate.

Il caso legato alla Operation In(ter)ception conferma la tendenza e rappresenta un cristallino esempio di attacco informatico che segue un’attenta pianificazione strutturata in più fasi.

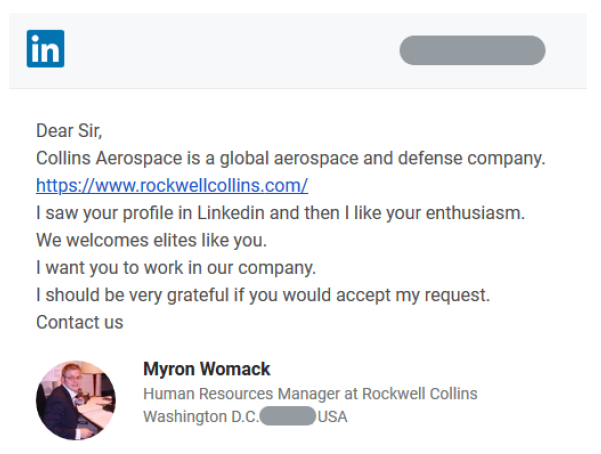

Come raccontano i ricercatori di ESET in un rapporto che descrive le modalità utilizzate dai pirati informatici, l’attacco utilizza come vettore iniziale un messaggio apparentemente collegato a LinkedIn.

Nel caso specifico, gli hacker hanno preso di mira professionisti operanti nel settore aerospaziale impiegati in varie aziende europee e mediorientali, inviando loro una (falsa) proposta di assunzione apparentemente proveniente da un dirigente di Collins Aerospace, un’azienda piuttosto conosciuta nel settore.

Il messaggio serve come esca iniziale, che consente ai pirati di stabilire una corrispondenza con la potenziale vittima. Nel prosieguo dell’attacco, i pirati intavolano una vera e propria trattativa in cui inducono la vittima a credere di essere oggetto del loro interesse per un’assunzione.

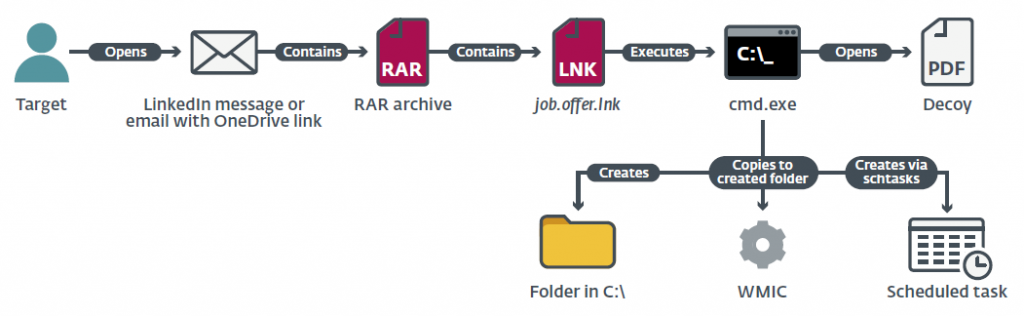

Il colpo di grazia arriva al momento dell’invio della proposta economica: il file che contiene lo stipendio prospettato per l’assunzione viene infatti inviato attraverso un archivio compresso in formato RAR che contiene un documento LNK.

Quando il contenuto viene aperto, sul computer della vittima viene visualizzato un documento PDF con un contenuto del tutto normale. Dietro le quinte, però, sta accadendo ben altro: l’apertura avvia infatti l’esecuzione di un Command Prompt che pianifica l’avvio in remoto di uno script XML.

L’obiettivo dei pirati, secondo i ricercatori, sarebbe quello di ottenere informazioni sulle credenziali di rete in prospettiva di portare attacchi di brute forcing per comprometterle. Insomma: si tratterebbe di un classico attacco di phishing che punta a garantire un punto di accesso e permetter un conseguente movimento laterale all’interno della rete.

L’analisi del malware, per quanto riguarda l’attribuzione, evidenzierebbe alcune similitudini con il gruppo Lazarus (connesso al governo della Nord Corea) ma, nel report, i ricercatori non si sbilanciano più di tanto. Quello che è certo è che In(ter)ception è un’operazione di alto livello che rientra a pieno titolo nella categoria dello spionaggio di stato.

Articoli correlati

-

C’è Sandworm dietro...

C’è Sandworm dietro...Gen 26, 2026 0

-

Il cybercrime si evolve e si adatta,...

Il cybercrime si evolve e si adatta,...Dic 17, 2025 0

-

In aumento gli attacchi russi e lo...

In aumento gli attacchi russi e lo...Nov 07, 2025 0

-

MuddyWater si evolve: attacchi più...

MuddyWater si evolve: attacchi più...Set 17, 2025 0

Altro in questa categoria

-

Kaspersky: la GenAI mette alla prova il...

Kaspersky: la GenAI mette alla prova il...Mag 25, 2026 0

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...