Aggiornamenti recenti Aprile 16th, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Recovery scam: quando la truffa colpisce due volte

- Supply chain: il 69% delle aziende pronto a co-finanziare la sicurezza

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

- Social media vietati ai minori? In Australia non sta funzionando

- CPUID compromesso: malware nei download ufficiali di CPU-Z e HWMonitor

Attacchi di phishing con un trojan “legale”

Mag 20, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, Phishing, RSS 0

La campagna di phishing sfrutta l’emergenza Covid-19 per distribuire NetSupport Manager, un software di controllo remoto.

Come prendere il controllo di un computer riducendo al minimo le probabilità che l’antivirus invii un allarme quando viene scaricato il trojan? Semplice: basta utilizzare un software di controllo remoto “legale”.

L’allarme relativo a questa strategia è stato lanciato da Microsoft, che in un tweet ha segnalato una campagna di diffusione che sfrutta NetSupport Manager, un tool di controllo remoto che viene normalmente utilizzato nelle aziende per gestire l’amministrazione a distanza di computer e dispositivi.

We’re tracking a massive campaign that delivers the legitimate remote access tool NetSupport Manager using emails with attachments containing malicious Excel 4.0 macros. The COVID-19 themed campaign started on May 12 and has so far used several hundreds of unique attachments. pic.twitter.com/kwxOA0pfXH

— Microsoft Security Intelligence (@MsftSecIntel) May 18, 2020

Il vettore di attacco utilizzato dai pirati informatici non è particolarmente originale: si tratta di file Excel che utilizzano i comandi Macro per avviare il download e l’installazione del software. Naturalmente l’utente deve assecondare l’attività dei comandi abilitando la funzionalità Macro.

Poco originale anche l’esca utilizzata: i fogli di calcolo contengono infatti informazioni sulla diffusione del Covid-19 all’interno degli Stati Uniti che sembrano provenire dall’ormai celebre Johns Hopkins Center. Una tecnica, quella che sfrutta la pandemia, che sembra però mantenere una buona efficacia anche settimane dopo l’avvio dell’emergenza.

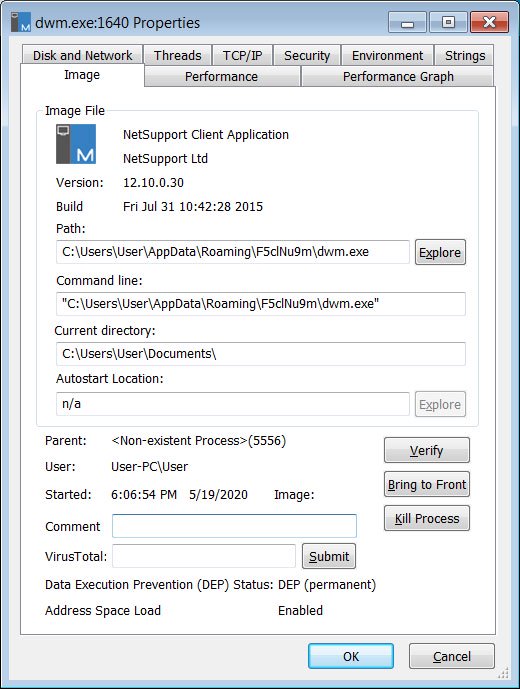

Una volta installato, NetSupport Manager consente ai pirati informatici di controllare in remoto il computer eseguendo qualsiasi tipo di comando a distanza. Agli occhi di un qualsiasi utente, può sembrare un’applicazione legittima che solleva ben pochi sospetti. Tanto più che il nome “Netsupport Client Application” può facilmente passare per un’applicazione di sistema.

Secondo i ricercatori, i cyber criminali utilizzano lo strumento di controllo remoto per installare sul computer compromesso altri programmi e script per “massimizzare” l’impatto.

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

-

Cyberattacchi: estorsioni e ransomware...

Cyberattacchi: estorsioni e ransomware...Ott 21, 2025 0

Altro in questa categoria

-

Recovery scam: quando la truffa...

Recovery scam: quando la truffa...Apr 16, 2026 0

-

Supply chain: il 69% delle aziende...

Supply chain: il 69% delle aziende...Apr 15, 2026 0

-

Donne e cybersecurity: crescono le...

Donne e cybersecurity: crescono le...Apr 14, 2026 0

-

Social media vietati ai minori? In...

Social media vietati ai minori? In...Apr 13, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Supply chain: il 69% delle aziende pronto a co-finanziare...

Supply chain: il 69% delle aziende pronto a co-finanziare...Apr 15, 2026 0

Sembra che il mercato inizi a considerare una cosa... -

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la... -

Social media vietati ai minori? In Australia non sta...

Social media vietati ai minori? In Australia non sta...Apr 13, 2026 0

Qualcuno ricorderà che qualche mese fa è stato annunciato... -

CPUID compromesso: malware nei download ufficiali di CPU-Z...

CPUID compromesso: malware nei download ufficiali di CPU-Z...Apr 10, 2026 0

Un attacco alla catena di distribuzione ha colpito il...