Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

Fox Kitten: gruppi Iraniani hanno violato VPN di aziende in tutto il mondo

Feb 17, 2020 Marco Schiaffino Attacchi, Hacking, In evidenza, Intrusione, Malware, News, RSS 0

Gli hacker hanno sfruttato a tempo di record le vulnerabilità in alcuni sistemi molto diffusi per installare backdoor all’interno dei sistemi aziendali.

Un’operazione di spionaggio in grande stile che ha preso di mira aziende di tutto il mondo. È questo lo scenario che emerge da un report pubblicato ieri dalla società di sicurezza israeliana ClearSky che indica come responsabile un gruppo hacker collegato al governo dell’Iran.

Per approfondire il discorso sulla sicurezza della tua azienda, partecipa al webinar gratuito SOPHOS Threat Report 2020 FB

Mercoledì 15 aprile 2020 – ore 15.00

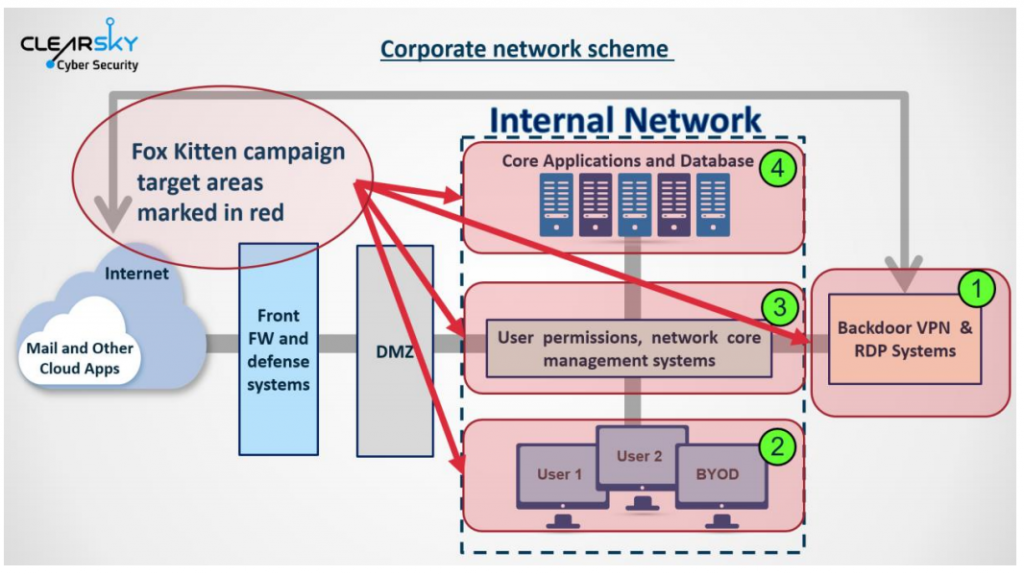

L’operazione, battezzata con il nome in codice Fox Kitten, avrebbe sfruttato le vulnerabilità di alcuni sistemi VPN (Virtual Private Network) emersi nel corso del 2019 e avrebbe consentito ai pirati informatici di introdursi nei sistemi aziendali per installare delle “classiche” backdoor.

L’attacco, attribuito al gruppo APT34 (OilRig), farebbe parte di una campagna di spionaggio avviata nel 2017 e che avrebbe sfruttato vulnerabilità note nei sistemi di remote desktop e nelle appliance per VPN. Proprio queste ultime sarebbero state utilizzate prevalentemente negli ultimi mesi.

Come abbiamo riportato su queste pagine, gli ultimi anni sono stati decisamente “difficili” per molte aziende che forniscono VPN. Secondo i ricercatori di ClearSky, gli attacchi del gruppo iraniano avrebbero sfruttato alcune di queste a partire da quelle che hanno interessato Pulse Secure “Connect” VPN (CVE-2019-11510), Fortinet FortiOS VPN (CVE-2018-13379), e “Global Protect” VPN di Palo Alto Networks (CVE-2019-1579).

Dalle analisi degli esperti, emerge inoltre che i pirati avrebbero sfruttato le falle di sicurezza con una tempestività fenomenale, in alcuni casi portando gli attacchi addirittura a distanza di poche ore dalla pubblicazione dei dettagli riguardanti le vulnerabilità stesse.

La campagna di attacchi avrebbe interessato decine di aziende in tutto il mondo, operanti nei settori energetico, delle comunicazioni, aeronautico e avrebbe coinvolto anche enti governativi.

Lo schema utilizzato dagli hacker sarebbe un classico: dopo l’installazione delle backdoor i pirati avrebbero infatti eseguito un “movimento laterale” all’interno dei sistemi per raggiungere le macchine contenenti i dati che gli interessavano.

Il tutto, spiegano i ricercatori, sarebbe il frutto di una collaborazione tra il gruppo principale (OilRiig) e altri team di cyber-spionaggio al soldo di Teheran (APT33 e APT39) che avrebbero unito i loro sforzi utilizzando strumenti evoluti per violare le infrastrutture.

Il timore, dalle parti di ClearSky, è che gli strumenti di accesso possano essere utilizzati, in una seconda fase, per distribuire malware “distruttivo” come Dustman (ne abbiamo parlato in questo articolo) per mettere K.O. i sistemi delle aziende compromesse.

Per approfondire il discorso sulla sicurezza della tua azienda, partecipa al webinar gratuito SOPHOS Threat Report 2020 FB

Mercoledì 15 aprile 2020 – ore 15.00

Articoli correlati

-

Ondata di attacchi brute-force contro...

Ondata di attacchi brute-force contro...Ago 12, 2025 0

-

In aumento i cyberattacchi...

In aumento i cyberattacchi...Lug 01, 2025 0

-

L’Iran lancia un attacco di...

L’Iran lancia un attacco di...Giu 26, 2025 0

-

PlushDaemon: un nuovo gruppo APT cinese...

PlushDaemon: un nuovo gruppo APT cinese...Gen 29, 2025 0

Altro in questa categoria

-

Incredibile: i sistemi multi-agent...

Incredibile: i sistemi multi-agent...Mar 13, 2026 0

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

-

Plug-in di Chrome cambiano proprietà e...

Plug-in di Chrome cambiano proprietà e...Mar 10, 2026 0

-

InstallFix: false guide di...

InstallFix: false guide di...Mar 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...