Aggiornamenti recenti Aprile 17th, 2026 2:21 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

- Supply chain: il 69% delle aziende pronto a co-finanziare la sicurezza

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

- Social media vietati ai minori? In Australia non sta funzionando

Jeff Bezos hackerato dal principe saudita… davvero?

Gen 24, 2020 Marco Schiaffino Attacchi, Hacking, In evidenza, Leaks, Malware, News, RSS, Scenario 0

Quella dell’attacco portato da Mohammed bin Salman al boss di Amazon è un’ipotesi suggestiva, ma gli esperti di sicurezza hanno più di un dubbio.

Sulle pagine dei giornali, negli ultimi giorni, si è fatto un gran parlare della vicenda del presunto attacco a Jeff Bezos. Il fondatore di Amazon, stando alla ricostruzione che va per la maggiore, sarebbe stato vittima di un attacco portato direttamente dal telefono cellulare del principe saudita Mohammed bin Salman.

Certo, la storia ha il suo fascino. Ma è davvero credibile? In molti pensano di no. A sollevare dubbi sono soprattutto gli esperti di sicurezza, che nella ricostruzione fornita trovano qualche lacuna di troppo.

Proviamo a ricostruire il tutto, partendo dal quadro in cui si inserisce e cioè dalla “rivalità” tra Bezos e il principe saudita, dovuta alle posizioni critiche assunte dal Washington Post (di proprietà di Bezos) nei confronti del governo di Riad e culminata con la morte del giornalista del Post Jamal Khashoggi, assassinato nel consolato saudita di Istanbul il 2 ottobre 2018.

Nel mezzo, si inserisce un’altra vicenda: la pubblicazione a inizio 2019 di alcuni messaggi e fotografie inviate da Bezos a una sua amante, pubblicate dal National Enquirer.

Che rilievo hanno le due questioni per quanto riguarda il presunto hacking? È presto detto: secondo quanto emerge dal report stilato dalla società specializzata in forensica FTI Consulting, l’attacco hacker all’iPhone X di Jeff Bezos sarebbe avvenuto nel maggio 2018.

Una data che avrebbe permesso ai sauditi, quindi, sia di ottenere informazioni sull’attività di Jamal Khasshoggi, sia di rubare i messaggi e le foto poi consegnate alla stampa. Sul secondo punto, però, emerge qualche elemento di scetticismo.

Nel marzo 2019, infatti, un’inchiesta del marzo 2019 pubblicata dal Wall Street Journal ha infatti rivelato che le foto e i messaggi sarebbero stati consegnati al National Enquirer dal fratello di Lauren Sanchez, l’amante di Bezos.

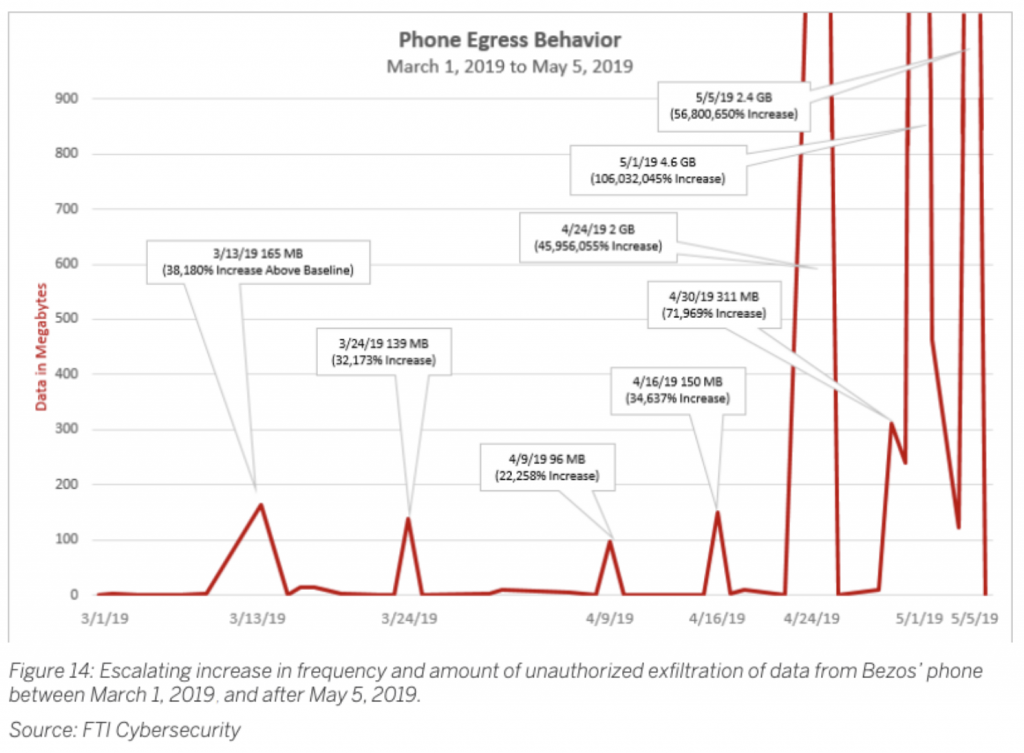

Passiamo però alla parte più squisitamente “tecnica” della vicenda. Secondo la ricostruzione di FTI Consulting, a firma dell’ex agente dell’FBI Anthony J. Farrante, gli indizi di una compromissione dell’iPhone di Jeff Bezos riguarderebbero l’invio di una quantità anomala di dati (circa 100 MB al giorno) iniziato a maggio, dopo la ricezione di due messaggi provenienti dal telefono personale del principe Mohammed bin Salman.

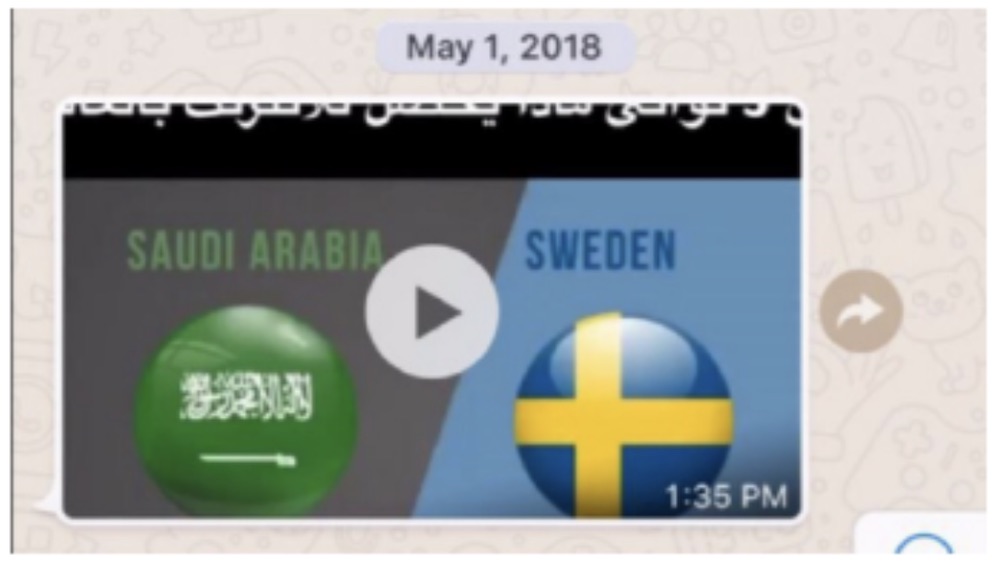

Il primo messaggio, contenente una fotografia di una donna che potrebbe essere proprio Lauren Sanchez, sarebbe stato innocuo. I dubbi riguardano invece il secondo messaggio, che conteneva un video di 4.22 MB.

Proprio dopo il download e la visualizzazione di questo file video, il telefono di Bezos avrebbe cominciato ad avere un comportamento “anomalo” caratterizzato dall’upload di centinaia di MB di dati.

Nel report, però, non si parla esplicitamente di un malware contenuto nel video. In pratica si “suppone” che il video fosse infetto semplicemente perché l’invio dei dati è iniziato dopo la sua apertura. Per giustificare l’assenza di prove della presenza di un malware si tira in ballo il fatto che il video, arrivando tramite Whatsapp, è stato in realtà scaricato attraverso un dropper crittografato in formato .enc.

A leggerlo così, sembra qualcosa di estremamente sospetto. Come riporta Bill Marczak in un post sul suo blog, però, si tratta solo di una procedura standard nei trasferimenti di file su Whatsapp.

C’è di più: il file crittografato, spiega Marczak, può essere tranquillamente decodificato. Per farlo basta utilizzare i dati estratti dall’iPhone (FTI Consulting ha utilizzato un software specializzato di Cellebrite per ottenere i dati) che contengono la chiave crittografica.

Tutta la vicenda dell’investigazione forensica sul telefono di Bezos, però, sembra contenere dei “coni d’ombra”, come quello relativo al backup su iCloud, che non sarebbe stato analizzato a causa del fatto che era a sua volta crittografato e che non è stato possibile ottenere la password.

Nello stesso post, il ricercatore solleva anche qualche dubbio sull’analisi degli upload effettuata dalla società di forensica, che a suo giudizio richiederebbero un approfondimento per individaure quali siano le applicazioni che hanno gestito l’invio dei dati.

Insomma: l’impressione è che dalle parti di FTI Consulting siano saltati alle conclusioni con una certa fretta, soffiando sul fuoco di una ricostruzione un po’ troppo semplicistica di quanto avvenuto.

E adesso, a criticare l’operto di FTI, ci si sta mettendo anche NSO Group, la società produttrice di Pegasus, il software di spionaggio preferito del governo saudita. In un comunicato stampa, infatti, i dirigenti di NSO si definiscono “scioccati” dalla vicenda, dichiarando la loro estraneità e auspicando un’indagine approfondita.

Considerato che NSO Group è stata più volte accusata di fornire i suoi strumenti per attaccare giornalisti, attivisti dei diritti civili e dissidenti di mezzo mondo, la dichiarazione suona un po’ stucchevole. Soprattutto quando si pensa che è ancora in corso una causa proposta da Facebook proprio per abusi di questo genere.

Articoli correlati

-

Centinaia di estensioni Chrome...

Centinaia di estensioni Chrome...Ott 20, 2025 0

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

-

Meta smantella una campagna di...

Meta smantella una campagna di...Feb 03, 2025 0

-

Il trojan Necro ha attaccato 11 milioni...

Il trojan Necro ha attaccato 11 milioni...Set 24, 2024 0

Altro in questa categoria

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

-

Recovery scam: quando la truffa...

Recovery scam: quando la truffa...Apr 16, 2026 0

-

Supply chain: il 69% delle aziende...

Supply chain: il 69% delle aziende...Apr 15, 2026 0

-

Donne e cybersecurity: crescono le...

Donne e cybersecurity: crescono le...Apr 14, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Supply chain: il 69% delle aziende pronto a co-finanziare...

Supply chain: il 69% delle aziende pronto a co-finanziare...Apr 15, 2026 0

Sembra che il mercato inizi a considerare una cosa... -

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la... -

Social media vietati ai minori? In Australia non sta...

Social media vietati ai minori? In Australia non sta...Apr 13, 2026 0

Qualcuno ricorderà che qualche mese fa è stato annunciato...