Aggiornamenti recenti Maggio 25th, 2026 10:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

BlackDirect espone alla violazione degli account Microsoft Azure

Dic 05, 2019 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Il sistema di autenticazione usato da Microsoft lascia aperta la strada a un attacco che potrebbe consentire il furto dell’account.

È stata battezzata con il nome i BlackDirect ed è una tecnica di attacco che permette di eseguire operazioni con elevati privilegi di amministrazione sugli account Microsoft Azure.

A individuare la falla di sicurezza sono stati i ricercatori di CyberArk, che ne descrivono i dettagli in un report pubblicato sul sito ufficiale della società di sicurezza.

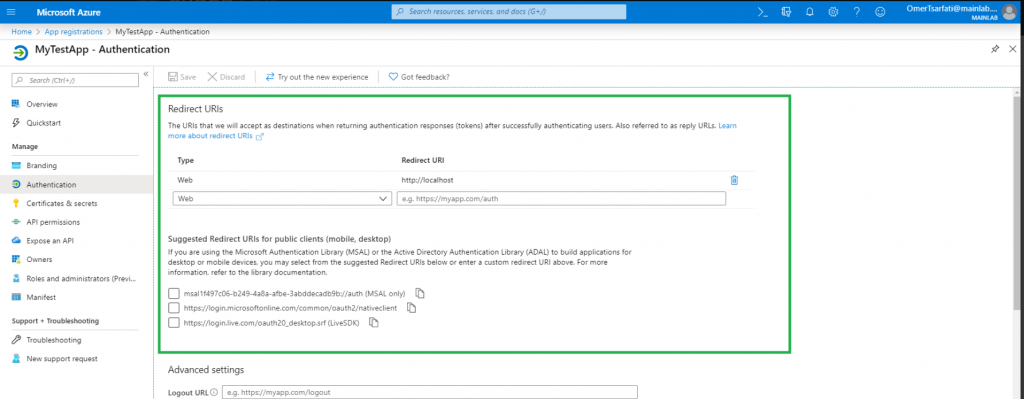

Ma di cosa si tratta nel dettaglio? Tutto prende le mosse da OAuth 2, la nuova versione del sistema di autenticazione utilizzato dai sistemi Microsoft. OAuth, infatti, prevede la possibilità di prevedere una forma di interazione che permette di eseguire l’accesso da un’applicazione di terze parti.

La procedura è gestita attraverso la creazione di un token che, in pratica, garantisce l’utilizzo delle funzionalità legate all’account.

Come spiega Omer Tsarfati, autore del report,, il sistema in sé è strutturato in maniera solida e quello individuato da CyberArk non è una vulnerabilità di OAuth, quanto un problema legato a un’impostazione “debole” delle procedure che sfruttano il sistema di autenticazione.

Le terze parti autorizzate a eseguire l’accesso attraverso il redirect comprendono infatti URL definite attraverso una white list che elenca i domini e i sottodomini a cui è consentito utilizzare OAuth. Alcuni di questi, fanno notare i ricercatori, non sono registrati da Microsoft e potrebbero, di conseguenza, rappresentare un fattore di rischio.

Se un pirata informatico riuscisse a prenderne il controllo, potrebbe infatti sfruttare il sistema di autenticazione attraverso token per eseguire operazioni come se fosse il legittimo proprietario dell’account.

Per mettere a segno l’attacco, sarebbe sufficiente attirare la vittima sul sito Web attraverso tecniche di social engineering, per esempio attraverso un semplice messaggio di posta elettronica.

Il problema è che ci sono almeno tre applicazioni Microsoft che prevedono, all’interno della lista, una serie di domini che i ricercatori considerano “a rischio”. Si tratta di Portfolios, O365 Secure Score e Microsoft Service Trust. In seguito alla segnalazione di CyberArk, Microsoft ha corretto il problema.

Per quanto riguarda invece altre applicazioni, è possibile eseguire un controllo attraverso uno strumento sviluppato dalla stessa società di sicurezza e che può essere utilizzato gratuitamente attraverso la pagina Web dedicata https://black.direct/.

Articoli correlati

-

Milioni di account Google...

Milioni di account Google...Gen 15, 2025 0

-

CyberArk Identity Security Threat...

CyberArk Identity Security Threat...Giu 17, 2024 0

-

Microsoft individua nuove attività del...

Microsoft individua nuove attività del...Gen 29, 2024 0

-

Gli attacchi alle identità colpiscono...

Gli attacchi alle identità colpiscono...Apr 11, 2023 0

Altro in questa categoria

-

Kaspersky: la GenAI mette alla prova il...

Kaspersky: la GenAI mette alla prova il...Mag 25, 2026 0

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...