Aggiornamenti recenti Aprile 2nd, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

- Vertex AI e il rischio dei “double agent” AI

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

CERT-AGID 26 aprile – 2 maggio: campagne di phishing con PagoPA e il ritorno di vecchi malware

Mag 03, 2025 Stefano Silvestri Attacchi, In evidenza, Intrusione, Malware, Minacce, News, Phishing, Scenario, Tecnologia 0

Nella settimana appena trascorsa, il CERT-AGID ha identificato 59 campagne, di cui 27 dirette esplicitamente contro obiettivi italiani.

Le restanti 32, pur non essendo specificamente localizzate, hanno comunque avuto un impatto anche sul nostro Paese.

Gli analisti hanno quindi messo a disposizione degli enti accreditati un totale di 818 indicatori di compromissione (IoC), utili a rafforzare le capacità difensive contro le minacce emerse.

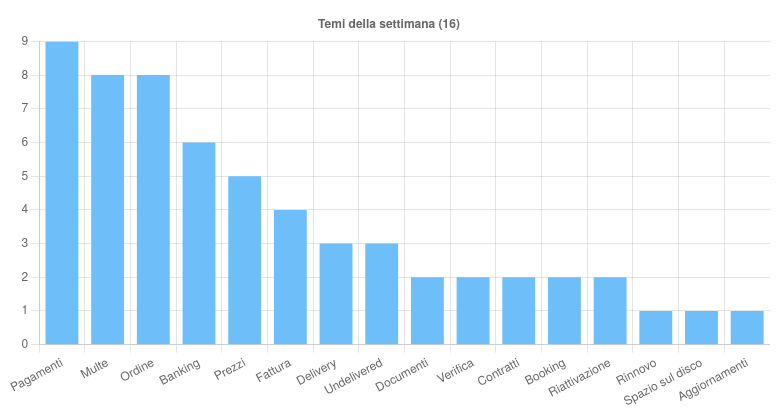

I temi della settimana

Sono 16 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano.

Come al solito il tema Pagamenti è stato il più sfruttato, con cinque campagne italiane che hanno diffuso malware come AgentTesla, Stealerium e FormBook, affiancate da quattro campagne generiche legate a DarkCloud, Remcos e MassLogger. Non sono mancate operazioni di phishing ai danni di clienti di Aruba e Netsons.

Altro fronte caldo è quello delle Multe, impiegato in diverse campagne di phishing indirizzate a cittadini italiani attraverso email apparentemente provenienti da PagoPA. L’obiettivo è sempre lo stesso: convincere l’utente a cliccare su un link o aprire un allegato infetto.

Nella settimana appena trascorsa il CERT-AGID ha identificato 59 campagne ed emesso 818 indicatori di compromissione.

Il tema Ordine, particolarmente ambiguo e quindi efficace, ha fatto da copertura a tre campagne italiane e quattro di respiro più ampio.

Tra i malware distribuiti figurano Remcos, XWorm e AgentTesla per quanto riguarda le campagne italiane, mentre Guloader, MassLogger, XWorm e FormBook sono stati associati a quelle generiche. In tutti i casi, il vettore iniziale è stata l’email.

Non poteva mancare il settore Banking, da sempre sotto attacco. In tre campagne italiane e una generica, i criminali hanno cercato di distribuire il malware VipKeylogger e Copybara, oltre a orchestrare campagne di phishing via PEC indirizzate agli utenti di Intesa Sanpaolo e ING.

Infine, il tema Prezzi è emerso come pretesto in più campagne generiche, spesso utilizzato per mascherare l’invio di malware come FormBook, Lokibot, AgentTesla e Remcos.

Gli altri temi emersi durante la settimana sono stati impiegati in modo più sporadico, ma comunque funzionale alla diffusione di malware e operazioni di phishing di varia natura.

Tra gli eventi di maggiore rilievo segnalati dal CERT-AGID in settimana spiccano alcune campagne di phishing particolarmente insidiose, che sfruttano il nome e il logo di PagoPA per aumentare la loro credibilità.

I messaggi, inviati via email, fingono di notificare il mancato pagamento di presunte sanzioni stradali, spingendo l’utente a fornire dati personali e informazioni delle carte di credito. Si tratta di una strategia ben congegnata per colpire la fiducia nei confronti di un servizio istituzionale ampiamente utilizzato.

Fonte: CERT-AGID

Accanto al phishing, si segnala anche il ritorno di alcune famiglie malware italiane che, pur non essendo nuove, hanno attirato l’attenzione per un’attività inusualmente intensa.

In particolare, sono state rilevate campagne che distribuiscono PlanetStealer e Stealerium, due info-stealer progettati per sottrarre dati sensibili dai dispositivi compromessi.

Il loro impiego recente conferma come anche le minacce “note” possano tornare in auge in modo imprevedibile.

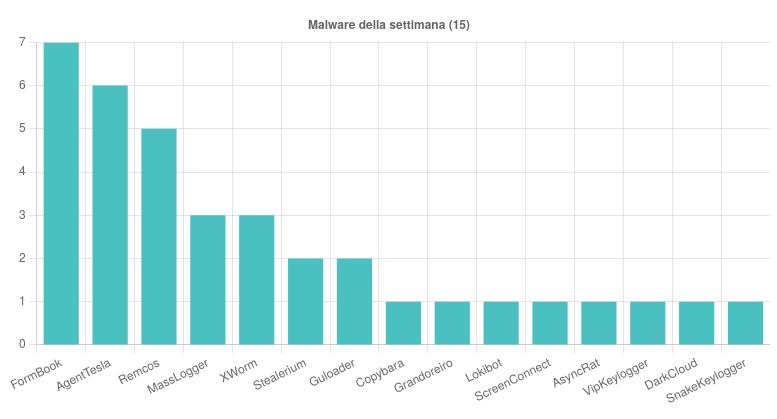

Malware della settimana

Nel corso della settimana analizzata, il CERT-AGID ha individuato 15 famiglie di malware coinvolte in campagne attive sul territorio italiano.

FormBook si è distinto per diffusione, con due campagne italiane e cinque generiche a tema “Contratti”, “Pagamenti”, “Delivery” e “Ordine”.

I messaggi veicolano il malware tramite allegati compressi in formato ZIP, RAR e LZH, sfruttando la tecnica ormai consolidata dell’esecuzione indiretta del payload.

Molto attivo anche AgentTesla, distribuito in due campagne italiane e quattro generiche attraverso temi come “Ordine”, “Pagamenti”, “Booking” e “Fattura”. Le email malevole contengono allegati ZIP, 7Z, Z o IMG, spesso con script JS integrati per eludere le difese.

Fonte: CERT-AGID

Remcos è comparso in una campagna italiana focalizzata sul tema “Ordine”, con allegati XLS, e in quattro campagne generiche legate a “Prezzi”, “Pagamenti” e “Delivery”, veicolate tramite RAR, 7Z e DOCX.

Non mancano MassLogger e XWorm, protagonisti rispettivamente di tre e tre campagne generiche o italiane, mentre Guloader ha colpito attraverso una campagna italiana a tema “Documenti” e una generica su “Ordine”.

Tra le novità relative al contesto nazionale, si segnala la presenza di Stealerium, con due campagne italiane a tema “Pagamenti” e “Banking”, e Copybara, distribuito tramite un’operazione di smishing che ha portato alla diffusione di un APK malevolo.

Infine, il bollettino segnala anche la diffusione di altri malware come AsyncRat, DarkCloud, Grandoreiro, Lokibot, ScreenConnect, SnakeKeylogger e VipKeylogger, tutti coinvolti in campagne generiche legate a una varietà di temi, tra cui “Banking”, “Booking”, “Pagamenti”, “Documenti”, “Prezzi” e “Fattura”.

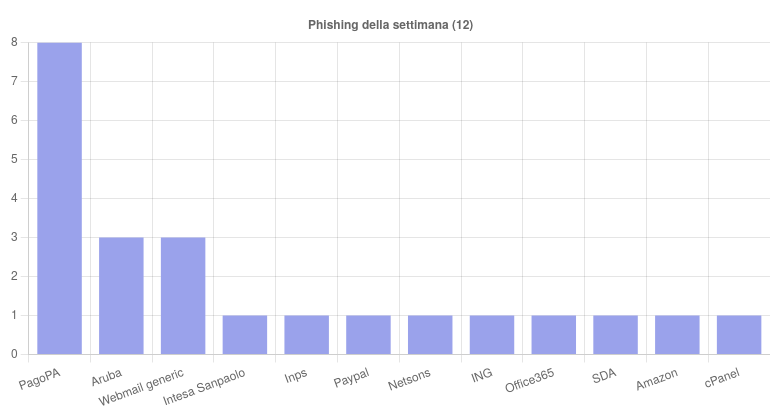

Phishing della settimana

Il panorama delle campagne di phishing rilevate dal CERT-AGID nell’ultima settimana ha coinvolto 12 brand differenti, utilizzati come specchietti per le allodole per ingannare gli utenti.

Tra i nomi più sfruttati spiccano PagoPA e Aruba, protagonisti di numerose campagne che cercano di estorcere dati personali e bancari attraverso comunicazioni fraudolente.

Fonte: CERT-AGID

In parallelo, sono state osservate diverse campagne non brandizzate, incentrate su webmail generiche, con l’obiettivo di carpire credenziali di accesso e altre informazioni sensibili.

La varietà dei marchi utilizzati conferma una tendenza consolidata: il phishing continua a puntare sulla fiducia degli utenti nei confronti di soggetti noti o di servizi essenziali.

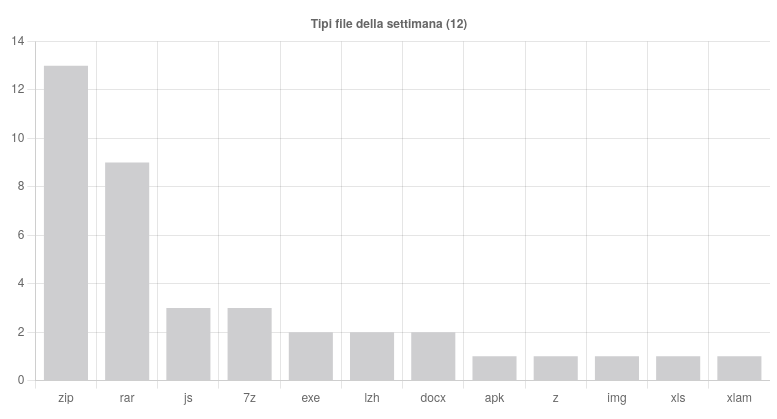

Formati e canali di diffusione

La varietà di strumenti utilizzati dai gruppi cybercriminali si riflette anche nei formati dei file impiegati per diffondere malware.

Nella settimana in esame, il CERT-AGID ha rilevato l’uso di 12 tipologie diverse di file malevoli, a dimostrazione della continua evoluzione delle tecniche di offuscamento e aggiramento dei controlli.

Ancora una volta, i file compressi si confermano l’opzione più popolare: i file ZIP sono stati utilizzati in ben 13 campagne, seguiti dai RAR, protagonisti in 9 episodi. Questi formati rimangono particolarmente efficaci perché difficili da intercettare nei flussi di posta elettronica standard.

Fonte: CERT-AGID

Seguono, con tre campagne ciascuno, i file JS e 7Z, mentre EXE, LZH e DOCX sono comparsi in due occasioni. L’uso di PK, Z, IMG, XLS e XLAM è stato invece più isolato, ma non per questo meno rilevante: la loro comparsa segnala una continua sperimentazione da parte degli attaccanti.

Come prevedibile, la posta elettronica ordinaria rimane il canale privilegiato per la diffusione delle campagne malevole. Dei 59 episodi analizzati, 55 sono passati tramite email, segno che il phishing e l’invio di allegati infetti continuano a rappresentare la prima linea offensiva nel panorama delle minacce digitali.

Il bollettino settimanale del CERT-AGID ha rilevato anche tre campagne veicolate attraverso PEC, un canale che, nonostante la sua natura formale, sta diventando sempre più appetibile per i criminali informatici.

Da segnalare infine un caso di smishing, in cui il malware è stato distribuito tramite SMS contenente un link malevolo

Articoli correlati

-

CERT-AGID 10-16 gennaio: ancora...

CERT-AGID 10-16 gennaio: ancora...Gen 19, 2026 0

-

CERT-AGID 3-9 gennaio: phishing e...

CERT-AGID 3-9 gennaio: phishing e...Gen 12, 2026 0

-

CERT-AGID 13-19 dicembre: phishing...

CERT-AGID 13-19 dicembre: phishing...Dic 22, 2025 0

-

CERT-AGID 6–12 dicembre: cresce...

CERT-AGID 6–12 dicembre: cresce...Dic 15, 2025 0

Altro in questa categoria

-

Proxy residenziali: quando la...

Proxy residenziali: quando la...Apr 02, 2026 0

-

Vertex AI e il rischio dei “double...

Vertex AI e il rischio dei “double...Apr 01, 2026 0

-

Vibecoding: l’AI accelera lo sviluppo...

Vibecoding: l’AI accelera lo sviluppo...Mar 31, 2026 0

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e...