Aggiornamenti recenti Giugno 30th, 2025 12:22 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Una vulnerabilità di Open VSX Registry mette in pericolo milioni di sviluppatori

- Le stampanti multifunzione sono piene di bug! Uno espone la password di admin e Brother fa il record

- L’Iran lancia un attacco di spear-phishing contro obiettivi israeliani

- Windows 10: ancora un anno di aggiornamenti (quasi) gratis

- Attacchi silenziosi ai server Exchange: keylogger in JavaScript rubano credenziali dalle pagine di login

Pubblicato un exploit che sfrutta una vulnerabilità di LDAP di Windows per causare un crash di sistema

Gen 03, 2025 Marina Londei Attacchi, In evidenza, News, RSS, Vulnerabilità 0

I ricercatori di SafeBreach hanno pubblicato una PoC di un exploit che sfrutta una vulnerabilità di LDAP di Windows per causare un crash di sistema.

La vulnerabilità in questione, la CVE-2024-49113, è un bug di out-of-bound read risolto da Microsoft nel Patch Tuesday di dicembre. “Abbiamo dimostrato la gravità di questa vulnerabilità dimostrando che può essere usata per interrompere le funzionalità di server Windows non patchati” hanno affermato i ricercatori. Secondo l’analisi di Microsoft, il bug può essere sfruttato anche per l’esecuzione remota di codice.

Nella loro analisi i ricercatori confermano che, per sfruttare il bug di LDAP di Windows, un attaccante non ha bisogno di autenticarsi; inoltre, è sufficiente che il server DNS dei Domain Controller di Active Directory della vittima sia connesso a Internet per eseguire l’exploit.

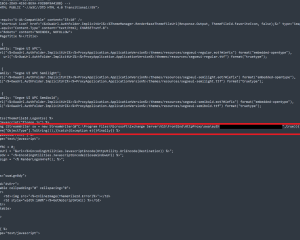

Stando alla descrizione dell’exploit condivida da SafeBreach, l’attacco comincia con l’invio di una richiesta DCE/RPC al server della vittima; in seguito, il server vittima invia una query DNS di tipo SRV, in questo caso diretta per il dominio SafeBreachLabs.pro.

A questo punto il server DNS dell’attaccante risponde con l’hostname della macchina dell’attaccante e una porta LDAP, poi il target invia una richiesta NBNS (NetBIOS Name Service) in modalità broadcast per ottenere l’indirizzo IP associato all’hostname ricevuto. L‘attaccante risponde alla richiesta con il proprio indirizzo IP, convincendo il server target che l’IP è associato all’hostname cercato.

Adesso il server vittima si comporta come un client LDAP e invia una richiesta CLDAP (Connectionless LDAP) alla macchina dell’attaccante, connessione che può essere manipolata. Infine, l’attaccante invia una risposta CLDAP alterata con un valore specifico che sfrutta una vulnerabilità nel processo LSASS (Local Security Authority Subsystem Service) del server vittima. Il risultato è che LSASS va in crash, causando un riavvio forzato del server.

SafeBreach ha verificato l’exploit su Windows Server 2022 e Windows Server 2019, ma è probabile che la PoC funzioni su qualsiasi versione di Windows Server precedente alla patch.

“La vulnerabilità sfruttata dalla PoC di SafeBreach Labs riguarda una tecnologia ampiamente utilizzata nelle reti aziendali e questa falla potrebbe aiutare gli aggressori a propagarsi in modo più semplice ed efficace” avvertono i ricercatori; per questo motivo, è essenziale aggiornare il prima possibile i server vulnerabili con la patch ufficiale.

Articoli correlati

-

Pwn2Own, a Berlino per la prima volta...

Pwn2Own, a Berlino per la prima volta...Mag 19, 2025 0

-

Ransomware che infettano la CPU: una...

Ransomware che infettano la CPU: una...Mag 13, 2025 0

-

Oltre 70 vulnerabilità 0-day sfruttate...

Oltre 70 vulnerabilità 0-day sfruttate...Apr 29, 2025 0

-

Tomcat sotto attacco: grave bug...

Tomcat sotto attacco: grave bug...Mar 18, 2025 0

Altro in questa categoria

-

Una vulnerabilità di Open VSX Registry...

Una vulnerabilità di Open VSX Registry...Giu 30, 2025 0

-

Le stampanti multifunzione sono piene...

Le stampanti multifunzione sono piene...Giu 27, 2025 0

-

L’Iran lancia un attacco di...

L’Iran lancia un attacco di...Giu 26, 2025 0

-

Windows 10: ancora un anno di...

Windows 10: ancora un anno di...Giu 25, 2025 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il... -

Down di MATLAB: MathWorks conferma l’attacco...

Down di MATLAB: MathWorks conferma l’attacco...Mag 27, 2025 0

MATLAB ha smesso di funzionare per quasi una settimana e... -

Acronis: l’italia traina la crescita MSP

Acronis: l’italia traina la crescita MSPMag 27, 2025 0

Nel corso del “TRU Security Day 2025” di... -

Akamai individua “BadSuccessor” per...

Akamai individua “BadSuccessor” per...Mag 26, 2025 0

I ricercatori di Akamai hanno individuato di recente...

Minacce recenti

L’Iran lancia un attacco di spear-phishing contro obiettivi israeliani

Prompt injection indiretta, Google migliora la sua strategia di sicurezza a più livelli per l’IA

Cybercriminali russi aggirano l’MFA di Gmail con una campagna di phishing sofisticata

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Una vulnerabilità di Open VSX Registry mette in pericolo...

Una vulnerabilità di Open VSX Registry mette in pericolo...Giu 30, 2025 0

I ricercatori di Koi Security hanno individuato una... -

Le stampanti multifunzione sono piene di bug! Uno espone la...

Le stampanti multifunzione sono piene di bug! Uno espone la...Giu 27, 2025 0

Durante un processo di analisi di vulnerabilità zero-day,... -

L’Iran lancia un attacco di spear-phishing contro...

L’Iran lancia un attacco di spear-phishing contro...Giu 26, 2025 0

I ricercatori di Check Point Research hanno individuato una... -

Windows 10: ancora un anno di aggiornamenti (quasi) gratis

Windows 10: ancora un anno di aggiornamenti (quasi) gratisGiu 25, 2025 0

Il 14 ottobre il supporto tecnico e di sicurezza per... -

Attacchi silenziosi ai server Exchange: keylogger in...

Attacchi silenziosi ai server Exchange: keylogger in...Giu 24, 2025 0

Una nuova campagna mirata ai server Microsoft Exchange...