Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

Scoperta una tecnica che sfrutta l’isolamento dei container Windows per eludere la sicurezza

Ago 31, 2023 Marina Londei Intrusione, Minacce, Minacce, News, RSS 0

Daniel Avinoam, ricercatore di sicurezza presso Deep Instinct, ha scoperto la possibilità di manipolare il framework Windows per l’isolamento dei container per eludere i controlli di sicurezza e modificare file nei container.

Avinoam ha illustrato questa nuova tecnica durante la conferenza di sicurezza DEF CON, spiegando che un attaccante può facilmente diffondere un malware nei sistemi sfruttando alcune funzionalità del framework.

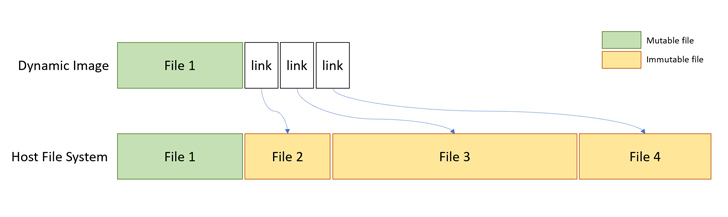

La tecnica sfrutta la funzionalità delle immagini dei container generate dinamicamente che servono a separare i file system di ogni container dall’host ed evitarne la duplicazione.

Queste immagini, spiega Avinoam, non sono altro che “copie” del sistema operativo contenenti link che collegano i file del container (chiamati “file fantasma”) a file esistenti e non modificabili sul file system dell’host. Il ricercatore si è chiesto quindi se fosse possibile utilizzare questo meccanismo per offuscare le operazioni sul file system ed eludere i controlli delle soluzioni di sicurezza.

Credits: Microsoft

In breve, la risposta è: sì. La funzionalità di isolamento dei container si occupa della separazione tra i container Windows e l’host, gestendo il reindirizzamento dei file fantasma con quelli dell’host tramite il parsing dei “reparse point”, ovvero punti di ripristino usati per archiviare i dati ed elaborare i file in apertura.

Il framework di isolamento opera in uno specifico range di altitudine, cioè una stringa di precisione infinita interpretata come numero decimale, che va da 180000 a 189999, mentre le operazioni degli antivirus avvengono ad altre altitudini, nel range compreso tra 320000 e 329999; ciò significa che un attaccante può eseguire operazioni sui file senza che si attivino i controlli delle soluzioni di sicurezza.

Avinoam ha condiviso con Microsoft i dettagli della tecnica; la compagnia ha riconosciuto la possibilità che si verifichi un attacco del genere, ma ha spiegato di non voler rilasciare patch: “La tecnica è stata identificata come un metodo per eludere l’individuazione dei malware e non una vulnerabilità di sicurezza da risolvere con un aggiornamento”.

Articoli correlati

-

Gli LLM malevoli aiutano i piccoli...

Gli LLM malevoli aiutano i piccoli...Nov 27, 2025 0

-

Il protocollo di rete...

Il protocollo di rete...Nov 17, 2025 0

-

MuddyWater si evolve: attacchi più...

MuddyWater si evolve: attacchi più...Set 17, 2025 0

-

File Linux usati per furto di dati e...

File Linux usati per furto di dati e...Ago 25, 2025 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...