Aggiornamenti recenti Maggio 20th, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

La campagna APT CommonMagic sta facendo nuove vittime

Giu 08, 2023 Marina Londei Approfondimenti, Apt, Attacchi, Attacchi, Campagne malware, Malware, Minacce, Minacce, News, RSS 0

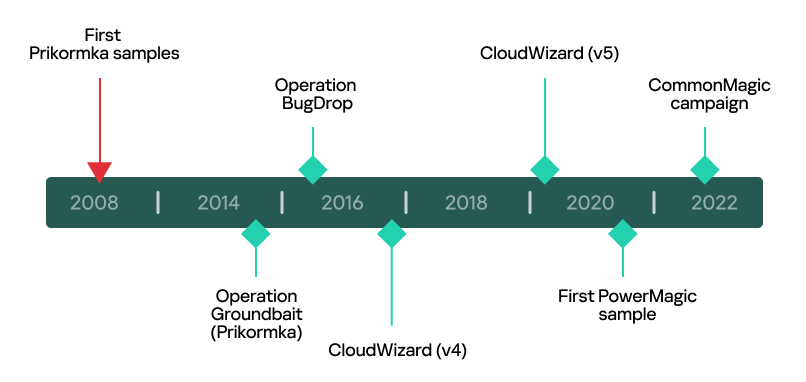

La campagna APT CommonMagic, individuata da Kaspersky lo scorso marzo, ha ampliato il suo raggio d’azione. Attiva dal 2021, la campagna utilizza impianti PowerMagic e CommonMagic per attività di spionaggio e sfrutta un malware non ancora identificato per sottrarre dati alle proprie vittime, situate nelle regioni di Donetsk, Luhansk e Crimea.

Mentre analizzavano impianti simili a CommonMagic per individuare il gruppo dietro la campagna, i ricercatori di Kaspersky hanno scoperto nuove attività che utilizzano il framework CloudWizard, in grado di ottenere screenshot dai dispositivi, usare il microfono per registrare ed effettuare operazioni di keylogging.

CloudWizard è composto da 9 moduli e uno di essi è anche in grado di esfiltrare cookie di Gmail dal browser per poi accedere ai registri delle attività, l’elenco dei contatti e i messaggi e-mail degli account colpiti. Le aree delle vittime, inoltre, non si limitano più a quelle di CommonMagic, ma anche all’Ucraina centrale e dell’ovest. Gli obiettivi includono ora anche singoli utenti, in particolare diplomatici, oltre alle organizzazioni.

Credits: Kaspersky

I ricercatori hanno trovato numerose analogie con CommonMagic: alcune sezioni del codice sono identiche, usano la stessa libreria di crittografia, seguono un formato di denominazione dei file simile e condividono l’ubicazione delle vittime.

Cloud Wizard presenta molte similarità anche con Operation Groundbait e Operation BugDrop, relative al codice, ai modelli di denominazione dei file e all’hosting da parte di servizi ucraini; per tutti questi motivi, il team di Kaspersky ritiene che l’attore dietro le varie campagne sia lo stesso e si sia ampliato per colpire nuovi obiettivi.

“Il responsabile di queste operazioni ha dimostrato un impegno costante nel cyberspionaggio, migliorando continuamente il proprio set di strumenti e prendendo di mira organizzazioni di interesse per oltre quindici anni. I fattori geopolitici continuano a essere una motivazione significativa per gli attacchi APT e, data la tensione prevalente nell’area del conflitto russo-ucraino, prevediamo che questo attore continuerà a svolgere le sue attività anche in futuro” ha commentato Georgy Kucherin, Security Researcher di Kaspersky’s Global Research and Analysis Team.

Al momento non ci sono informazioni sull’identità dell’attore dietro le campagne. Kaspersky consiglia alle organizzazioni di fornire al proprio team SOC gli strumenti per accedere alle informazioni sulle minacce e aggiornarlo sugli ultimi attacchi. È importante inoltre implementare soluzioni EDR per il monitoraggio e l’analisi degli incidenti a livello di endpoint e sensibilizzare i dipendenti alle pratiche di sicurezza per sfuggire agli attacchi di phishing e social engineering.

- APT, cloudwizard, CommonMagic, conflitto russo-ucraino, Kaspersky, operation bugdrop, operation groundbait, Phishing

Articoli correlati

-

L’arma dell’autenticità:...

L’arma dell’autenticità:...Feb 09, 2026 0

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

C’è Sandworm dietro...

C’è Sandworm dietro...Gen 26, 2026 0

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

Altro in questa categoria

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...