Aggiornamenti recenti Maggio 4th, 2026 3:21 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

I criminali hanno iniziato a usare il framework Havoc

Feb 16, 2023 Dario Orlandi Keylogger, Malware, Minacce, Minacce, News, RSS, Trojan 0

Diversi i ricercatori di sicurezza hanno iniziato a rilevare l’uso sempre più frequente di un nuovo framework open source di comando e controllo chiamato Havoc da parte della criminalità informatica, come alternativa a prodotti commerciali come Cobalt Strike

Havoc offre molte funzioni interessanti, tra cui la capacità di lavorare su più piattaforme e di evitare la rilevazione di Microsoft Defender su dispositivi Windows 11 aggiornati.

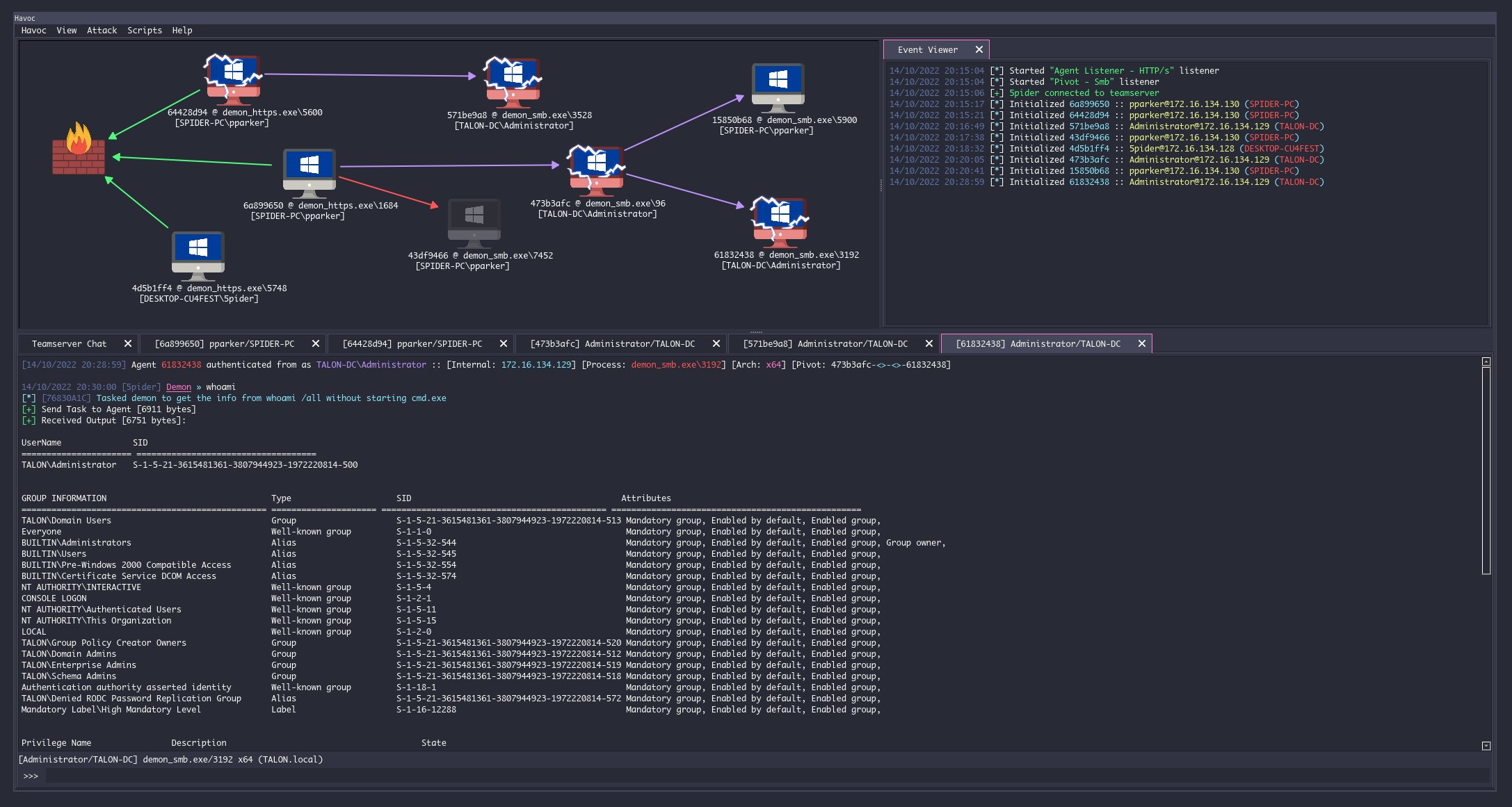

La dashboard di Havoc

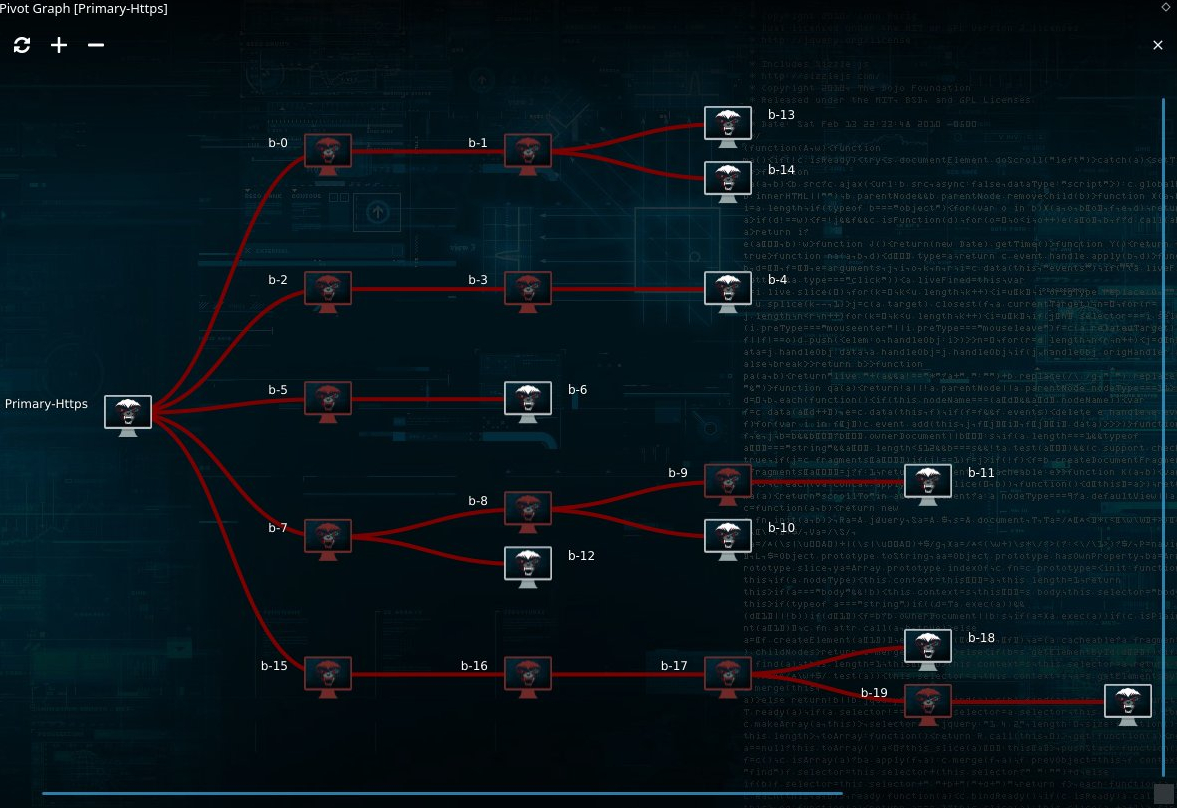

Il kit di Havoc contiene una vasta gamma di moduli che consentono agli attaccanti di eseguire varie attività sui dispositivi compromessi, tra cui l’esecuzione di comandi, la gestione dei processi e il download di payload aggiuntivi.

Tutte queste attività possono essere controllate attraverso una console di gestione basata sul web, che fornisce una visione completa dei dispositivi, degli eventi e dell’output.

Primi avvistamenti in the wild

Un gruppo sconosciuto ha usato Havoc all’inizio di gennaio in un attacco contro un’organizzazione governativa di cui non è stata resa nota l’identità, in un’azione individuata dal team di ricerca Zscaler ThreatLabz.

Il loader rilasciato sui sistemi compromessi disabilita l’Event Tracing for Windows (ETW) e il payload finale Havoc Demon viene caricato senza le intestazioni DOS e NT, per evitare il rilevamento.

Il framework è stato distribuito anche tramite un pacchetto npm dannoso che utilizza il typosquatting di un modulo legittimo (Aabquerys), come rilevato dal team di ricerca di ReversingLabs.

Lucija Valentić, ricercatrice di ReversingLabs, ha commentato: “Demon.bin è un agente dannoso con funzionalità tipiche RAT (trojan di accesso remoto) che è stato generato utilizzando un framework open source C&C post compromissione chiamato Havoc. Questo tool consente la creazione di agenti dannosi in diversi formati, tra cui eseguibile di Windows PE, DLL PE e shellcode”.

Lucija Valentić, ricercatrice di ReversingLabs

Alla ricerca di alternative

Cobalt Strike è stato a lungo lo strumento preferito da molti attori delle minacce per rilasciare beacon sulle reti delle vittime e inviare ulteriori payload.

A causa dell’aumento della capacità di rilevazione dei difensori, molti attaccanti stanno cercando alternative, come Brute Ratel e Sliver, che aiutano ad eludere le soluzioni antivirus e di EDR.

Brute Ratel

Brute Ratel è stato utilizzato in attacchi sospettati di essere legati al gruppo sponsorizzato dalla Russia APT29, ma alcune delle sue licenze sono finite nelle mani degli ex membri del gruppo ransomware Conti.

Sliver è un framework C2 basato su Go sviluppato dai ricercatori della società di sicurezza informatica BishopFox, che è stato utilizzato come alternativa a Cobalt Strike da vari attori delle minacce, dai gruppi state-sponsored alle bande di criminali informatici.

Articoli correlati

-

Indagine Zscaler: le aziende devono...

Indagine Zscaler: le aziende devono...Mar 06, 2025 0

-

Zscaler estende l’architettura Zero...

Zscaler estende l’architettura Zero...Nov 28, 2024 0

-

Nathan Howe: “ecco come Zscaler...

Nathan Howe: “ecco come Zscaler...Ago 06, 2024 0

-

Deepen Desai: ecco come lo Zero Trust...

Deepen Desai: ecco come lo Zero Trust...Giu 26, 2024 0

Altro in questa categoria

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...