Aggiornamenti recenti Marzo 31st, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

Attacco ad Accenture: i pirati hanno sottratto dati riservati

Ott 19, 2021 Marco Schiaffino Attacchi, Gestione dati, In evidenza, Leaks, Malware, News, RSS 0

A più di due mesi dall’attacco, l’azienda ammette che l’attacco informatico dello scorso agosto ha portato a un leak di informazioni.

Dati confidenziali sottratti e resi pubblici da un “soggetto terzo”. La conferma è arrivata solo con la pubblicazione del rapporto finanziario di fine anno, in cui Accenture tocca la questione dell’attacco che ha interessato i suoi sistemi lo scorso agosto.

“Durante il quarto trimestre fiscale 2021 abbiamo identificato un’attività irregolare nei nostri sistemi, che ha provocato anche una esfiltrazione di informazioni riservate da parte di un soggetto terzo, alcune delle quali sono state rese pubbliche” si legge nel report.

Tradotto: l’attacco ransomware della scorsa estate ha portato alla sottrazione di dati che sono stati poi pubblicati o forniti a terzi.

Il documento, in pratica, conferma quanto si sospettava da subito. La società di consulenza, che non ha ceduto all’estorsione dei pirati informatici, ha subito il (prevedibile) leak di dati da parte degli autori dell’attacco.

Una versione che contrasta con le prime dichiarazioni dell’azienda, che “a caldo” aveva negato che il data breach avesse coinvolto informazioni relative ai suoi clienti, bollando le affermazioni dei pirati come false.

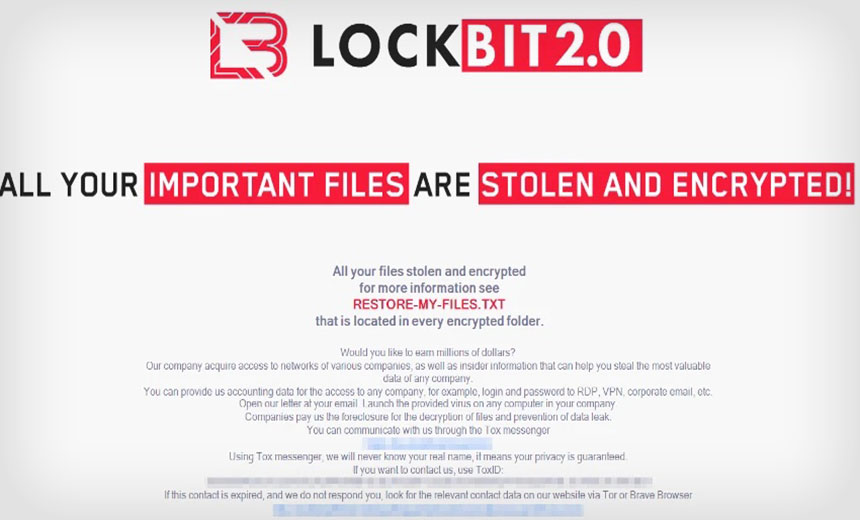

I “crediti” per l’attacco se li è presi il gruppo Lockbit 2.0, una gang di cyber criminali che utilizza la formula del “ransomware as a service”, cioè un sistema di affiliazione che permette ad altri pirati informatici di utilizzare i loro malware e piattaforme per mettere in atto le estorsioni.

In questo caso, però, sembra che i cyber criminali si siano avvalsi anche dell’aiuto di un “interno”, che avrebbe consentito loro di rubare le informazioni.

Come molti loro “colleghi”, i pirati di Lockbit 2.0 adottano lo schema della doppia estorsione: una prima richiesta di riscatto per “sbloccare” i sistemi compromessi dal ransomware e una seconda per impedire che i dati rubati vengano pubblicati o venduti online.

Nel caso di Accenture, sul sito del gruppo sono comparse 2.384 cartelle contenenti i dati che i pirati hanno reso disponibili per il download. In un messaggio nella stessa pagina, invitano a contattarli per ottenere (a pagamento) ulteriori database.

Articoli correlati

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

-

DragonForce evolve in un...

DragonForce evolve in un...Nov 19, 2025 0

Altro in questa categoria

-

Vibecoding: l’AI accelera lo sviluppo...

Vibecoding: l’AI accelera lo sviluppo...Mar 31, 2026 0

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...