Aggiornamenti recenti Marzo 19th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

ESPecter: il bootkit invisibile è in circolazione dal 2012

Ott 05, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Vulnerabilità 0

Il malware per Windows si annida nella partizione di avvio del disco fisso e consente di sottrarre informazioni e documenti.

Una carriera lunga almeno 9 anni, i cui risvolti hanno allarmato tutti gli esperti di sicurezza. Quella di ESPecter è infatti una vicenda che apre interrogativi sull’efficacia degli strumenti utilizzati per proteggere UEFI (Unified Extensible Firmware Interface) dai malware.

Come spiegano in un report pubblicato su Internet i ricercatori di ESET, ESPecter è un bootkit, cioè un software malevolo impiantato nel firmware. Il suo posizionamento nel processo di avvio gli consente, in pratica, di operare aggirando qualsiasi sistema antivirus.

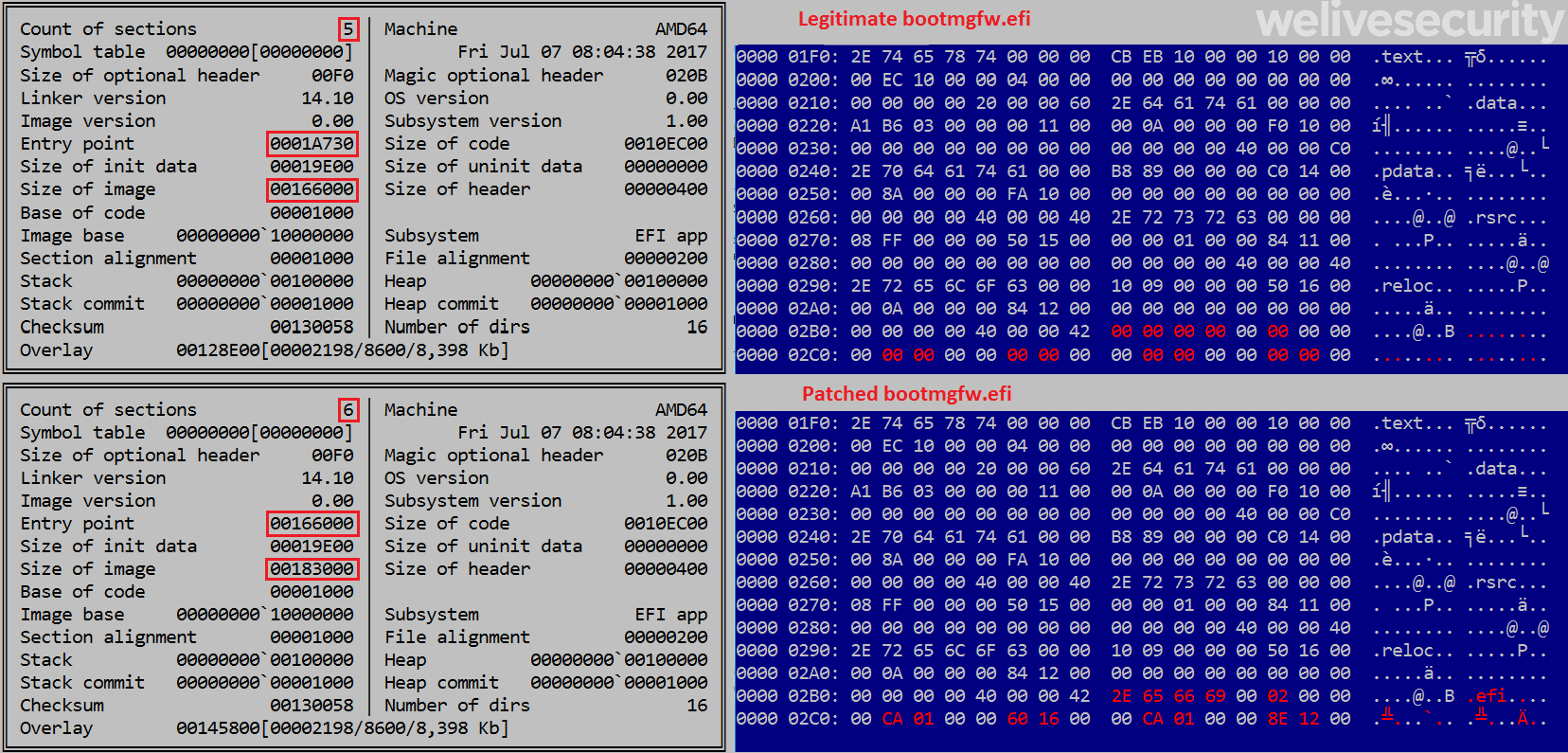

Nel caso specifico, ESPecter si installa come driver nella partizione di sistema EFI, aggirando il sistema di controllo Windows Driver Signature Enforcement.

L’esemplare individuato dagli esperti di ESET era associato a un componente in grado di spiare qualsiasi attività dell’utente, sia attraverso un sistema di keylogging capace di registrare qualsiasi cosa fosse digitata sul PC, sia attraverso un sistema che consentiva di accedere a tutti i documenti memorizzati sul computer.

Alla base di tutto, però, ci sono due payload principali (WinSys.dll e Client.dll) che consentono, in pratica, di scaricare ed eseguire qualsiasi tipo di componente dannoso.

Stando a quanto scrivono i ricercatori, ci sarebbero tracce di ESPecter risalenti adirittura al 2012, cioè quando UEFI non era ancora stato introdotto e i PC usavano il vecchio BIOS.

Oltre alla longevità del bootkit, ciò che sorprende è però il fatto che la sua installazione dovrebbe essere impedita dalla presenza di Secure Boot, strumento pensato per limitare la possibilità di modificare Windows Boot Manager.

L’ipotesi degli autori del report, oltre a quella che sulla macchina infetta per qualche ragione fosse stata disabilitata la funzione o che il pirata informatico abbia avuto accesso fisico alla macchina, è che i cyber criminali abbiano trovato un modo per disabilitare Secure Boot allo scopo di diffondere il bootkit.

In alternativa, l’attacco potrebbe sfruttare delle vulnerabilità note (e quindi teoricamente già corrette) di UEFI, come CVE-2014-2961, CVE-2014-8274 o CVE-2015-0949. Questo significherebbe, però, che il bootkit può colpire solo i PC in cui il firmware non è aggiornato.

L’ultima teoria, più inquietante, è che i cyber spioni che hanno creato ESPecter sfruttino una vulnerabilità ancora sconosciuta in UEFI.

Articoli correlati

-

Il cybercrime si evolve e si adatta,...

Il cybercrime si evolve e si adatta,...Dic 17, 2025 0

-

Il protocollo di rete...

Il protocollo di rete...Nov 17, 2025 0

-

In aumento gli attacchi russi e lo...

In aumento gli attacchi russi e lo...Nov 07, 2025 0

-

Scoperto un RAT per Windows che...

Scoperto un RAT per Windows che...Mag 30, 2025 0

Altro in questa categoria

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

-

Rischio AI: falle in Amazon Bedrock,...

Rischio AI: falle in Amazon Bedrock,...Mar 17, 2026 0

-

CrackArmor, nove falle in AppArmor...

CrackArmor, nove falle in AppArmor...Mar 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...