Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

PrintNightmare permette l’esecuzione remota attraverso lo spooler di stampa

Lug 03, 2021 Massimiliano Monti Attacchi, Malware, News 0

La vulnerabilità sfruttata da PrintNightmare affligge anche i server Windows e permette di eseguire codice remoto. Al momento la patch rilasciata da Microsoft sembra inefficace.

Quando c’è di mezzo la fama, anche gli hacker vedono rosso. La diffusione del codice maligno PrintNightmare ne è la dimostrazione. L’exploit infatti è stato pubblicato su GitHub e ritirato poco dopo, ma nel frattempo qualcuno ne aveva fatta una copia, che ora circola liberamente in Rete.

L’exploit, si basa sulla vulnerabilità CVE-2021-1675 che sfrutta spoolsv.exe, cioè lo spooler di stampa di Windows, per ottenere privilegi elevati e permettere l’esecuzione di codice da remoto. Una vulnerabilità inizialmente classificata come a basso rischio (sembrava che permettesse solo l’esecuzione di codice da locale), ma che poi è stata riclassificata proprio perché permette remote code execution.

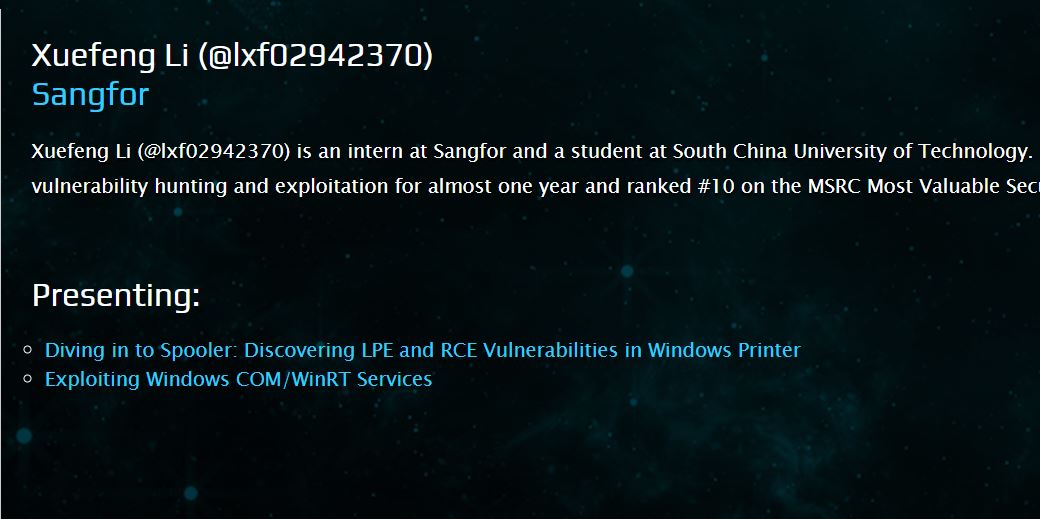

L’exploit è stato realizzato dai due ricercatori Zhiniang Peng e Xuefeng Li, che hanno intenzione di presentarlo al prossimo evento BlackHat USA che si terrà a fine luglio 2021. Qualcuno vocifera che la pubblicazione su GitHub sia stata fatta a scopo promozionale, ma senza dubbio con una certa superficialità.

PrintNightmare mette i server Windows a rischio

Le conseguenze della circolazione di questo exploit possono essere notevoli, dal momento che lo spooler di stampa è attivo di default su tutti i server. Per aggiungere una maggiore gravità, per questa debolezza Microsoft ha già pubblicato una patch di sicurezza per questa vulnerabilità, che però non sembra avere risolto il problema. Al momento il consiglio più valido è quello di disabilitare spoolsv.exe quando possibile. Su Naked Security, il blog di Sophos, è stata pubblicata una soluzione temporanea per disabilitare lo spooler in modo permanente e soprattutto per limitare l’accesso al servizio di stampa agendo a livello di rete. Una policy opt-in in questo caso può sembrare eccessiva, ma il codice maligno costituisce un rischio reale e piuttosto elevato.

Per il resto, dopo aver disabilitato lo spooler di stampa su tutti i server dove è possibile farlo e avere blindato l’accesso agli altri, l’unica cosa da fare è aspettare un’aggiornamento di sicurezza da parte di Microsoft che risolva il problema.

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

-

Cyberattacchi: estorsioni e ransomware...

Cyberattacchi: estorsioni e ransomware...Ott 21, 2025 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...