Aggiornamenti recenti Luglio 18th, 2025 3:17 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- LameHug, un nuovo malware che sfrutta un LLM per eseguire comandi

- Salt Typhoon: nove mesi nascosti nei sistemi della Guardia Nazionale USA

- Attacchi DDoS ipervolumetrici, ancora numeri da record nonostante il calo

- FlashStart rinnova il DNS Filtering per migliorare performance e scalabilità grazie all’IA

- GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di Rowhammer

Process Ghosting: la nuova tecnica per aggirare l’antivirus

Giu 17, 2021 Marco Schiaffino In evidenza, Malware, News, RSS, Vulnerabilità 0

Lo stratagemma sfrutta i processi di mappatura dei file sui sistemi Windows per “nascondere” il codice malevolo prima dell’analisi.

Le tecniche di offuscamento che puntano ad aggirare i sistemi di scansione antivirus sono piuttosto rare e si basano, principalmente, sull’uso di rootkit.

Quella individuata da Gabriel Landau, ricercatore presso Elastic Security, adotta però un approccio diverso, che prende le mosse da alcune tecniche conosciute portandole a un livello superiore di efficacia.

Per farlo, la tecnica sfrutta le peculiarità del sistema di gestione della memoria su Windows e in particolare il gap di tempo presente tra la creazione del processo e la notifica della stessa all’antivirus.

Battezzata con il nome di Process Ghosting, la strategia messa a punto dal ricercatore è simile (almeno concettualmente) ad altri due sistemi di evasione: Process Doppelgänging e Process HerpaderpingProcess.

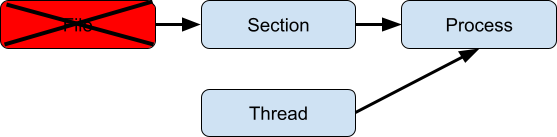

Entrambi permettono di avviare file eseguibili che sono già stati cancellati. Una possibilità legata alla modalità con cui i processi (e i singoli thread) vengono creati in Windows, cioè attraverso una sezione di immagine parziale del file eseguibile che li avvia.

Il tutto viene spiegato in dettaglio da Landau nel report che il ricercatore ha pubblicato su Internet.

La strategia adottata con Process Ghosting, in pratica è quella di copiare un file sul sistema, marcarlo come file in corso di eliminazione, mappare la sezione di immagine, chiudere il file per completarne l’eliminazione e a questo punto creare il processo fileless.

Nella video-demo inserita nel report, Landau mostra come l’antivirus cerchi di analizzare l’eseguibile malevolo, ma il processo non vada a buon fine perché il file è marcato come in via di eliminazione.

Insomma: con Process Ghosting un autore di malware ha la possibilità di eseguire un processo impedendo al motore del software antivirus di analizzare il file che lo ha generato. La soluzione? Secondo Landau servono strumenti in grado di rilevare le attività che possono essere indizio di una tattica simile.

Articoli correlati

-

Banshee macOS sfrutta XProtect di Apple...

Banshee macOS sfrutta XProtect di Apple...Gen 13, 2025 0

-

Hacker usano un anti-rootkit di Avast...

Hacker usano un anti-rootkit di Avast...Nov 26, 2024 0

-

GuptiMiner intercetta gli update...

GuptiMiner intercetta gli update...Apr 26, 2024 0

-

Cactus, il ransomware che si...

Cactus, il ransomware che si...Mag 09, 2023 0

Altro in questa categoria

-

LameHug, un nuovo malware che sfrutta...

LameHug, un nuovo malware che sfrutta...Lug 18, 2025 0

-

Salt Typhoon: nove mesi nascosti nei...

Salt Typhoon: nove mesi nascosti nei...Lug 18, 2025 0

-

Attacchi DDoS ipervolumetrici, ancora...

Attacchi DDoS ipervolumetrici, ancora...Lug 17, 2025 0

-

FlashStart rinnova il DNS Filtering per...

FlashStart rinnova il DNS Filtering per...Lug 16, 2025 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Attacchi DDoS ipervolumetrici, ancora numeri da record...

Attacchi DDoS ipervolumetrici, ancora numeri da record...Lug 17, 2025 0

Gli attacchi DDoS, compresi quelli ipervolumetrici,... -

Liste di dati sul dark web: una fonte inaffidabile per le...

Liste di dati sul dark web: una fonte inaffidabile per le...Lug 08, 2025 0

In una recente analisi, Group-IB ha approfondito il ruolo... -

IconAds: quando le app fantasma diventano portali...

IconAds: quando le app fantasma diventano portali...Lug 03, 2025 0

Recentemente il team Satori Threat Intelligence di HUMAN ha... -

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il...

Minacce recenti

Attacchi DDoS ipervolumetrici, ancora numeri da record nonostante il calo

GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di Rowhammer

eSIM: una vulnerabilità introdotta da Kigen consente di installare applet malevoli

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

LameHug, un nuovo malware che sfrutta un LLM per eseguire...

LameHug, un nuovo malware che sfrutta un LLM per eseguire...Lug 18, 2025 0

Il CERT-UA, agenzia governativa ucraina di cybersicurezza,... -

Salt Typhoon: nove mesi nascosti nei sistemi della Guardia...

Salt Typhoon: nove mesi nascosti nei sistemi della Guardia...Lug 18, 2025 0

Un gruppo APT legato al governo cinese ha mantenuto... -

Attacchi DDoS ipervolumetrici, ancora numeri da record...

Attacchi DDoS ipervolumetrici, ancora numeri da record...Lug 17, 2025 0

Gli attacchi DDoS, compresi quelli ipervolumetrici,... -

FlashStart rinnova il DNS Filtering per migliorare...

FlashStart rinnova il DNS Filtering per migliorare...Lug 16, 2025 0

FlashStart, realtà italiana specializzata in soluzioni per... -

GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di...

GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di...Lug 15, 2025 0

Nuova minaccia per le GPU: secondo un recente comunicato...