Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

La nuova backdoor dei cyber spioni si chiama Nebulae

Apr 28, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Il malware è stato individuato da Bitdefender e farebbe parte dell’arsenale di un gruppo APT cinese. Nel mirino le forze militari di nazioni asiatiche.

L’ennesimo episodio di cyber spionaggio travolge alcune organizzazioni militari nel sud est asiatico. Protagonista dell’attacco è Naikon, che secondo i ricercatori di sicurezza sarebbe un classico gruppo APT (Advanced Persistent Threat) legato al governo di Pechino.

Come spiegano i ricercatori di Bitdefender in un report pubblicato sul blog ufficiale della società di sicurezza, gli attacchi verrebbero portati con una nuova backdoor battezzata con il nome di Nebulae.

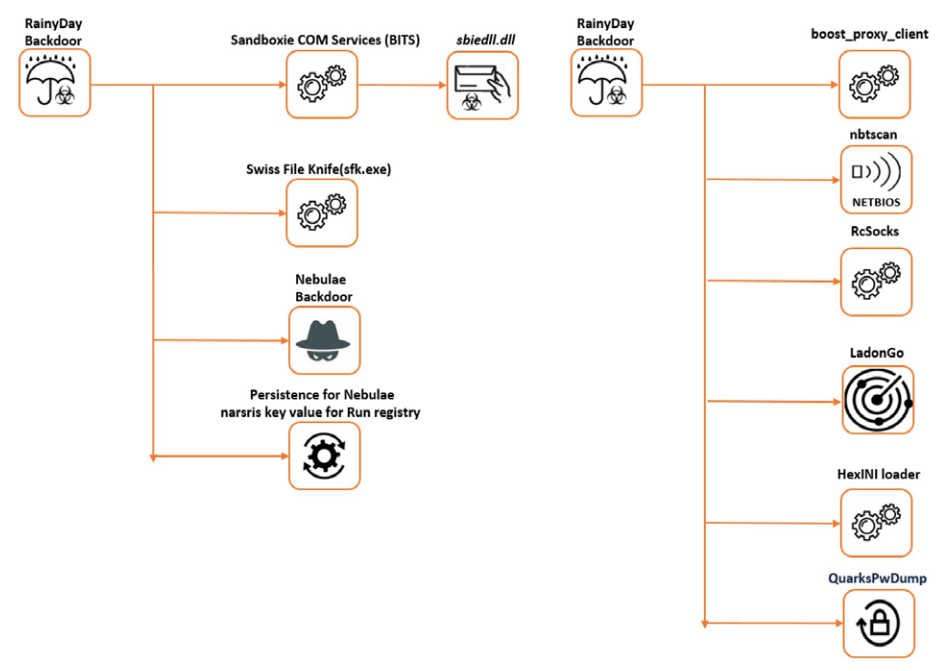

Il malware è stato individuato nel corso dell’analisi di una serie di attacchi che hanno come vettore principale un’altra backdoor, individuata dai ricercatori come Rainyday.

Rainyday utilizza una tecnica di attacco side-loading e sfrutta una serie di accorgimenti per nascondere la sua presenza, tra i quali l’utilizzo di componenti che normalmente fanno parte dell’installazione di software legittimi, come Sandboxie (un programma gratuito di sicurezza) e Chrome.

Nonostante Rainyday abbia tutti gli strumenti che consentono ai pirati informatici di rubare le informazioni che gli servono dal computer compromesso, il malware installa una seconda backdoor (Nebulae) per garantirsi una forma di persistenza nel caso in cui Rainyday dovesse essere individuata e rimossa.

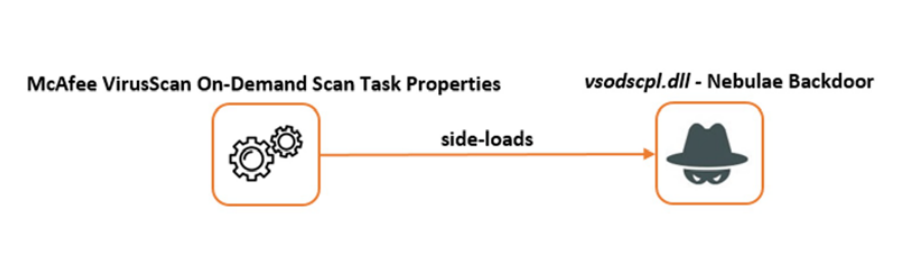

Nebulae viene caricata sia come eseguibile, sia come DLL e i suoi autori hanno fatto in modo che possa “impersonare” componenti legittimi, come quelli legati al sistema di scansione antivirus di McAfee e (ancora una volta) del browser Chrome.

Per mascherare l’attività di esfiltrazione dei dati, i pirati informatici usano un’ulteriore DLL programmata per caricare tutti file modificati di recente su un account Dropbox. Il traffico generato per trasferire i documenti, selezionati in base all’estensione dei file, appare in questo modo del tutto legittimo.

L’attribuzione al gruppo Naikon, spiegano i ricercatori, è basata su diversi elementi. Oltre al modus operandi, confermato anche da altre società di sicurezza, l’analisi di Nebulae ha portato infatti all’individuazione di alcuni server Command and Control usati in passato dal gruppo APT.

Articoli correlati

-

C’è Sandworm dietro...

C’è Sandworm dietro...Gen 26, 2026 0

-

MuddyWater si evolve: attacchi più...

MuddyWater si evolve: attacchi più...Set 17, 2025 0

-

Un gruppo APT statunitense ha attaccato...

Un gruppo APT statunitense ha attaccato...Lug 10, 2025 0

-

L’Iran lancia un attacco di...

L’Iran lancia un attacco di...Giu 26, 2025 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...