Aggiornamenti recenti Marzo 17th, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

Vulnerabilità critica nel vCenter Server di VMWare

Feb 25, 2021 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

La falla corretta in uno dei tre aggiornamenti rilasciati dall’azienda questa settimana. “Rischio di intrusioni, aggiornare subito”.

Una backdoor che consentirebbe attacchi in remoto, attraverso l’esecuzione di codice, sulle piattaforme vSphere di VMWare. È questa, in sintesi, l’emergenza che molte aziende dovranno affrontare nelle prossime ore.

L’allarme è stato lanciato dallo stesso produttore, che ha rilasciato una patch per correggere la vulnerabilità presente nel suo vCenter Server, il sistema di gestione centralizzato della più diffusa piattaforma di virtualizzazione.

La vulnerabilità (CVE-2021-21972) è stata segnalata da Mikhail Klyuchnikov, il ricercatore di Positive Technologies che ne accenna i dettagli in un post pubblicato sul blog ufficiale della società di sicurezza.

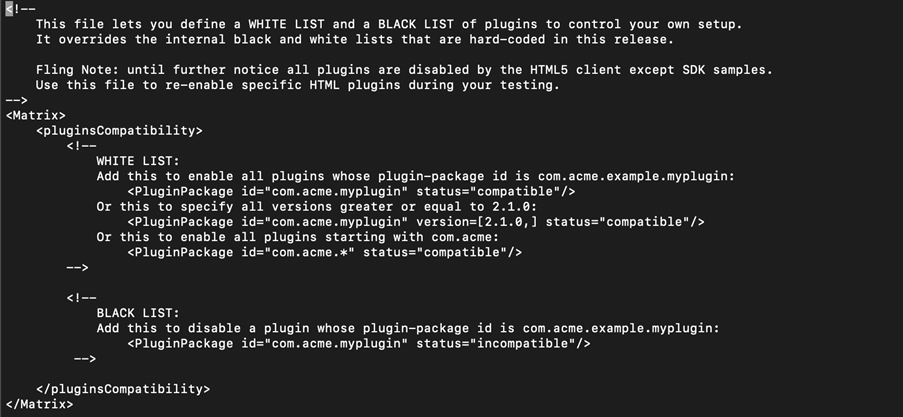

Il problema riguarderebbe un bug in uno dei plugin che gestisce le comunicazioni dai client vSphere ai server centrali, che consentirebbero a un pirata informatico di avviare l’esecuzione di codice in remoto (RCE) attraverso la porta 443. La vulnerabilità è presente nelle versioni 6.5; 6.7 e 7.0 di vCenter Server.

I dettagli tecnici disponibili in un documento pubblicato dalla stessa VMWare, indicano come soluzione primaria l’installazione dell’aggiornamento messo a disposizione dall’azienda. Esiste inoltre la possibilità di mitigare il rischio di un attacco disabilitando i componenti interessati dal bug seguendo queste istruzioni.

La maggior parte dei sistemi vulnerabili, che Positive Technologies stima nel 90% dell’installato, sarebbero implementate all’interno delle reti aziendali e, di conseguenza, non sarebbero esposte a un a rischio immediato di attacco.

Secondo le stime del ricercatore, il problema interesserebbe subito almeno 6.000 installazioni della piattaforma WMWare che espongono la porta su Internet, la maggior parte delle quali (26%) negli Stati Uniti. Almeno 180, però, sarebbero i server vulnerabili in Italia.

Date le caratteristiche della piattaforma di virtualizzazione, però, il reale impatto di un eventuale attacco è difficile da stimare, visto che travolgerebbe a cascata i servizi gestiti dai singoli server.

La tornata di aggiornamenti rilasciata da VMWare, oltre alla vulnerabilità più grave (con un punteggio di rischio di 9.8) corregge anche altre due falle di sicurezza di entità (relativamente) minore (CVE-2021-21973 e CVE-2021-21974).

Articoli correlati

-

Scoperta una variante Linux del...

Scoperta una variante Linux del...Lug 22, 2024 0

-

Vulnerabilità di Microsoft Exchange...

Vulnerabilità di Microsoft Exchange...Mag 22, 2024 0

-

Disinstallate subito EAP di VMware: il...

Disinstallate subito EAP di VMware: il...Feb 21, 2024 0

-

CISA aggiunge vulnerabilità già...

CISA aggiunge vulnerabilità già...Giu 26, 2023 0

Altro in questa categoria

-

Rischio AI: falle in Amazon Bedrock,...

Rischio AI: falle in Amazon Bedrock,...Mar 17, 2026 0

-

CrackArmor, nove falle in AppArmor...

CrackArmor, nove falle in AppArmor...Mar 16, 2026 0

-

I sistemi multi-agent aggirano...

I sistemi multi-agent aggirano...Mar 13, 2026 0

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi...