Aggiornamenti recenti Marzo 19th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

L’attacco iraniano sfruttando i siti dei Proud Boys? Ecco i dettagli!

Nov 02, 2020 Marco Schiaffino Attacchi, Hacking, In evidenza, Intrusione, News, RSS, Scenario 0

Gli hacker legati a Teheran hanno infiltrato i server per ottenere i dati degli elettori e hanno poi colpito utilizzando come “scudo” i servizi di NordVPN.

Nuovi dettagli riguardanti il caso degli attacchi hacker portati da gruppi APT iraniani accendono i riflettori sulle tecniche utilizzate dai pirati informatici per portare avanti le loro operazioni.

La vicenda è quella della campagna di spam che ha preso di mira una vasta platea di elettori statunitensi inviando loro email con minacce mirate a condizionarne il voto nelle prossime elezioni presidenziali del 3 novembre.

Gli hacker, secondo quanto ricostruito dall’FBI, avrebbero come prima cosa violato i server istituzionali che contengono i dati degli elettori, utilizzando tecniche di SQL Injection e sfruttando una serie di vulnerabilità conosciute per aggirare i sistemi di protezione.

L’operazione farebbe parte di una serie di attacchi segnalati a metà ottobre dallo stesso Federal Bureau (ne abbiamo parlato in questo articolo) che avrebbero sfruttato alcune vulnerabilità emerse alla fine dell’estate riguardanti servizi VPN e l’ormai famigerato ZeroLogon, che consente di ottenere l’elevazione di privilegi in ambiente Windows.

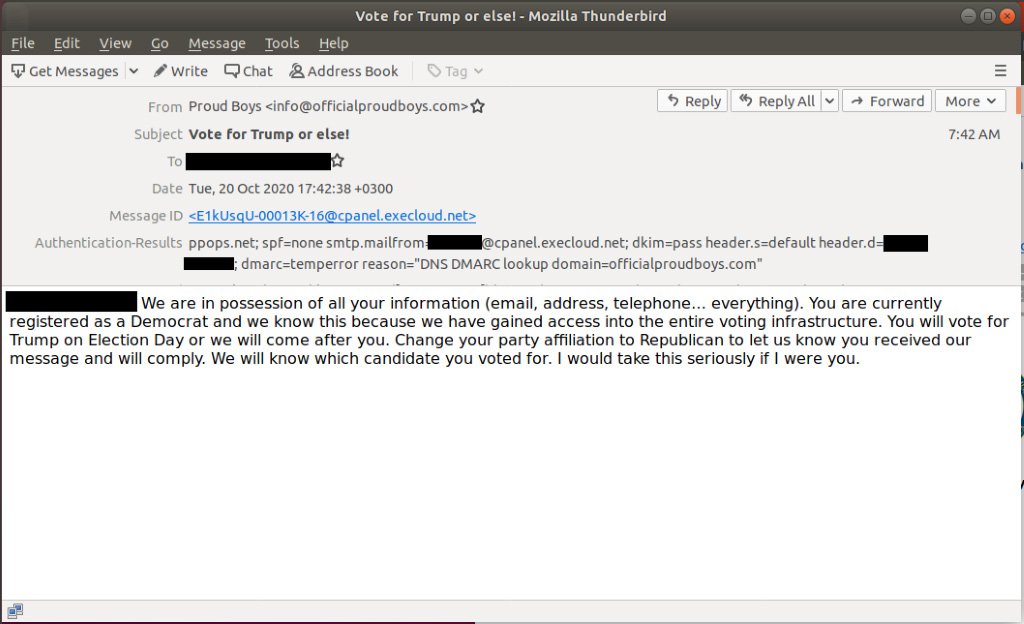

I pirati, una volta ottenuti i contatti degli elettori, avrebbero inviato loro email minatorie utilizzando i sistemi informatici (a loro volta compromessi) dei Proud Boys, un gruppo neo-fascista che sostiene Donad Trump alle elezioni.

Nelle mail, i pirati minacciano esplicitamente le vittime prospettando azioni violente nel caso in cui non votino per Donald Trump. Difficile capire quale fosse il loro obiettivo: danneggiare la campagna repubblicana o creare semplicemente un clima di tensione.

I nuovi dettagli resi pubblici dall’FBI comprendono gli indirizzi IP utilizzati dai pirati informatici per gli attacchi e, tra questi, gli autori del report fanno notare come ne compaiano numerosi riconducibili a servizi commerciali di VPN, come NordVPN.

Insomma: piuttosto che ricorrere a infrastrutture “offuscate” ad hoc, sembra proprio gli hacker legati al governo di Teheran preferiscano utilizzare una Virtual Private Network di largo consumo. Uno stratagemma che potrebbe rappresentare un tentativo di confondere le acque e nascondere le loro operazione nel “mare magnum” dei collegamenti crittografati.

Articoli correlati

-

In aumento i cyberattacchi...

In aumento i cyberattacchi...Lug 01, 2025 0

-

L’Iran lancia un attacco di...

L’Iran lancia un attacco di...Giu 26, 2025 0

-

Report APT ESET: i gruppi filo-cinesi e...

Report APT ESET: i gruppi filo-cinesi e...Nov 12, 2024 0

-

L’evoluzione dei cyberattacchi...

L’evoluzione dei cyberattacchi...Feb 09, 2024 0

Altro in questa categoria

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

-

Rischio AI: falle in Amazon Bedrock,...

Rischio AI: falle in Amazon Bedrock,...Mar 17, 2026 0

-

CrackArmor, nove falle in AppArmor...

CrackArmor, nove falle in AppArmor...Mar 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...