Aggiornamenti recenti Maggio 22nd, 2026 12:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

Nuove attività del governo cinese: ecco il trojan Sepulcher

Set 03, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Il malware è comparso lo scorso marzo ed è stato utilizzato per portare attacchi nei confronti di bersagli europei tramite tecniche di phishing.

La pandemia da Covid-19 non è stata sfruttata solo da comuni cyber criminali. Anche i gruppi APT (Advanced Persistent Threat) legati ai servizi segreti cinesi hanno pensato bene di sfruttare l’emergenza sanitaria per mettere a segno qualche colpo “extra”.

La vicenda emerge grazie a un report di Proofpoint, in cui i ricercatori analizzano l’attività del gruppo TA413, considerato da sempre collegato al governo di Pechino e che ha recentemente sviluppato un nuovo malware, battezzato con il nome di Sepulcher.

I pirati informatici, fino allo scorso marzo, erano considerati una sorta di sezione specializzata che aveva mostrato di concentrarsi esclusivamente su bersagli legati al Tibet. In concomitanza con l’epidemia, però, gli hacker sembrano aver avviato una campagna parallela, che avrebbe preso di mira bersagli in tutta Europa.

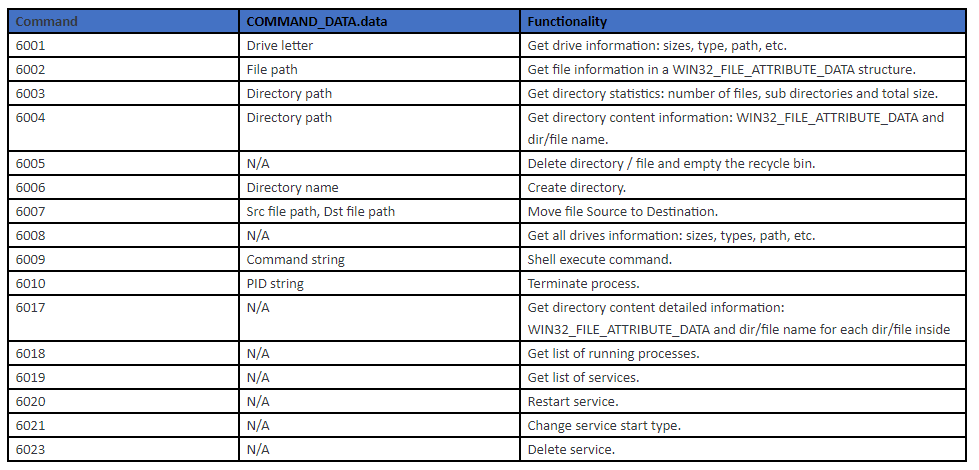

Sotto un profilo tecnico, Sepulcher è un classico RAT (Remote Access Tool) con funzionalità che gli analisti descrivono come “normali” per questa tipologia di malware.

Il trojan, una volta installato, consente di recuperare numerose informazioni riguardo il sistema, tra cui le unità disponibili e il loro contenuto, così come di agire in lettura e scrittura, terminare o avviare processi e servizi.

IL vettore di attacco usato per diffonderlo è un file in formato Rich Text Format (RTF) che una volta aperto installa il payload in un file chiamato Credential.dll.

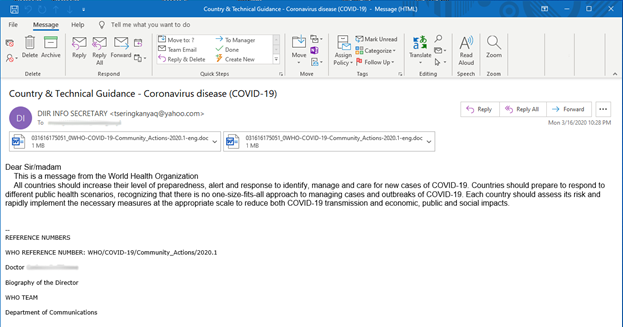

Nella campagna individuata da Proofpoint, il documento usato per distribuire Sepulcher utilizzava tecniche di social engineering sfruttando l’emergenza Covid tramite un messaggio di posta elettronica apparentemente proveniente dall’Organizzazione Mondiale della Sanità.

A quanto pare, però, l’attività del gruppo TA413 rivolta a bersagli europei è stato un semplice diversivo o, più probabilmente, un tentativo di sfruttare tempestivamente quella che i pirati hanno considerato un’opportunità da non perdere.

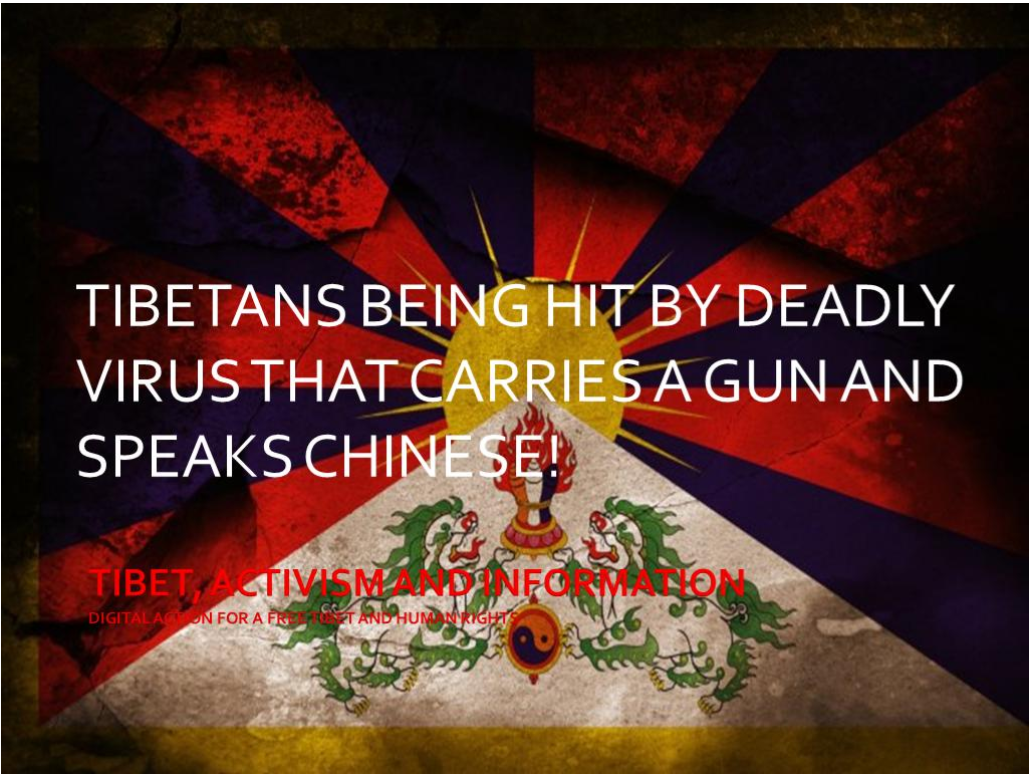

Passata la fase calda della pandemia, infatti, i cyber spioni sono tornati a prendere di mira i “soliti” bersagli: i gruppi indipendentisti tibetani.

Ironicamente, la campagna individuata il 27 luglio, utilizzava come vettore di diffusione un documento che appariva provenire da un gruppo indipendentista e che giocava sull’emergenza Covid parlando di un “virus mortale che minaccia i tibetani, armato di pistola e che parla cinese”.

L’allegato, in questo caso, è una presentazione Powerpoint che, attraverso un meccanismo simile a quello rilevato nella campagna europea, avvia l’installazione di Sepulcher.

Articoli correlati

-

Cina contro Nvidia: dubbi sulla...

Cina contro Nvidia: dubbi sulla...Ago 13, 2025 0

-

Criminali abusano dei servizi di link...

Criminali abusano dei servizi di link...Ago 01, 2025 0

-

Spionaggio industriale: i gruppi cinesi...

Spionaggio industriale: i gruppi cinesi...Lug 29, 2025 0

-

Un gruppo APT statunitense ha attaccato...

Un gruppo APT statunitense ha attaccato...Lug 10, 2025 0

Altro in questa categoria

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...

Minacce recenti

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...