Aggiornamenti recenti Marzo 24th, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

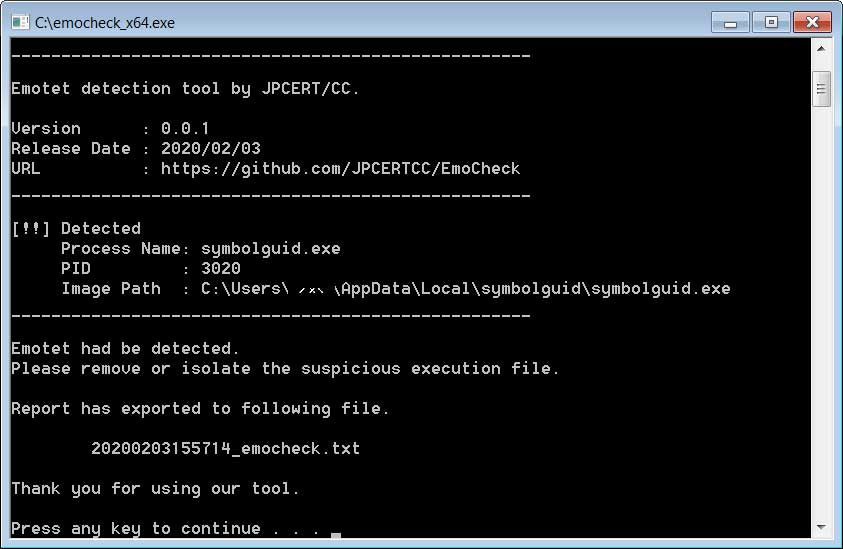

EmoCheck: ecco lo strumento per rilevare il malware Emotet

Feb 04, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, Prodotto, RSS, Tecnologia 0

Il CERT del Giappone ha messo a punto un software specifico che permette di verificare la presenza del trojan sul proprio computer.

Se il mondo fisico sta affrontando l’emergenza del Coronavirus, quello informatico sta facendo i conti con il ritorno in grande stile di Emotet, il trojan che nelle ultime settimane ha fatto parlare parecchio di sé e che si sta diffondendo con nuove tecniche e strategie.

Esattamente come accade nel mondo fisico, anche per contrastare le pandemie informatiche è necessario usare strumenti specifici. A fornirne uno, in questo caso specifico, è il CERT del Giappone. Si chiama EmoCheck e consente di scoprire se il proprio computer è stato colpito dal trojan.

EmoCheck può essere scaricato a questo indirizzo in due versioni: una per sistemi a 32 bit, una per quelli a 64 bit. Se il tool individua il malware, il suggerimento è di utilizzare Gestione Attività per bloccarne i processi ed eseguire immediatamente una scansione con un software antivirus per individuare la presenza di eventuali ulteriori malware presenti sul computer.

Come abbiamo spiegato in passato, gli autori del trojan Emotet sono considerati tra i più pericolosi in circolazione e, dopo un periodo di inattività, sono tornati a far sentire la loro presenza.

Le attività del gruppo di cyber-criminali è ripreso, in particolare, nell’ottobre del 2018. In quella data, infatti, la botnet sembra essersi “risvegliata” e ha cominciato a raccogliere email dai computer infetti.

L’obiettivo di quell’attività si è scoperto in seguito: i pirati informatici, infatti, hanno usato le email raccolte per inviare messaggi che sembravano risposte a una conversazione avviata, ma che avevano il solo scopo di diffondere ulteriormente il malware.

In seguito, e più precisamente nell’agosto 2019, gli esperti di sicurezza hanno segnalato una ripresa di attività della struttura di server Command and Control collegati alla botnet.

Le prime conseguenze del ritorno in grande stile del gruppo di cyber-criminali si sono viste a dicembre, quando il malware di ha colpito i sistemi della municipalità Francoforte, diffondendo in seguito un ransomware che ha messo K.O. i sistemi per giorni.

Nel 2020, le attività dei pirati sembrano essersi intensificate e i report riguardanti nuove campagne di diffusione del malware si sono moltiplicati.

Insomma: ci troviamo di fronte a un attacco in grande stile, reso ancora più pericoloso dalla presenza di una botnet gigantesca, che mette a disposizione dei pirati informatici strumenti formidabili per portare ulteriori attacchi.

La strategia scelta dagli esperti di sicurezza Giapponesi, in quest’ottica, ha una logica ineccepibile: ridurre le dimensioni della botnet per diminuire il potenziale offensivo di Emotet. L’idea, in pratica, è quella di avviare una campagna di “pulizia” per individuare i PC infetti e rimuovere il malware.

Articoli correlati

-

CERT-AGID: ecco le campagne malevole...

CERT-AGID: ecco le campagne malevole...Dic 19, 2023 0

-

Emotet e Lokibot non mollano, e nascono...

Emotet e Lokibot non mollano, e nascono...Ago 04, 2023 0

-

Emotet in costante crescita dalla...

Emotet in costante crescita dalla...Mar 09, 2022 0

-

14 fabbriche Toyota chiuse dopo...

14 fabbriche Toyota chiuse dopo...Mar 01, 2022 0

Altro in questa categoria

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca...