Aggiornamenti recenti Aprile 1st, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Vertex AI e il rischio dei “double agent” AI

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

Ransomware: ecco come Ryuk colpisce i dispositivi offline

Gen 15, 2020 Marco Schiaffino In evidenza, Malware, News, RSS 0

La nuova versione del malware sfrutta la funzione “Wake on LAN” per accendere i computer collegati alla rete locale e fare maggiori danni.

In caso di un attacco ransomware che non è stato possibile bloccare sul nascere, la soluzione migliore è quella di ripristinare i dati da un backup o da altri dispositivi che li contengono. Tra questi ci possono essere, per esempio, i computer che al momento dell’attacco non hanno subito danni perché erano spenti.

Nel caso di un attacco con Ryuk, un cripto-ransomware di cui abbiamo parlato già in altre occasioni, la speranza che qualche dispositivo possa sfuggire è però minima.

Come ha segnalato in un post su Twitter il ricercatore di sicurezza Vitali Kremez, la nuova versione del ransomware individuata il 9 gennaio 2020 contiene alcune novità che lo rendono ancora più distruttivo.

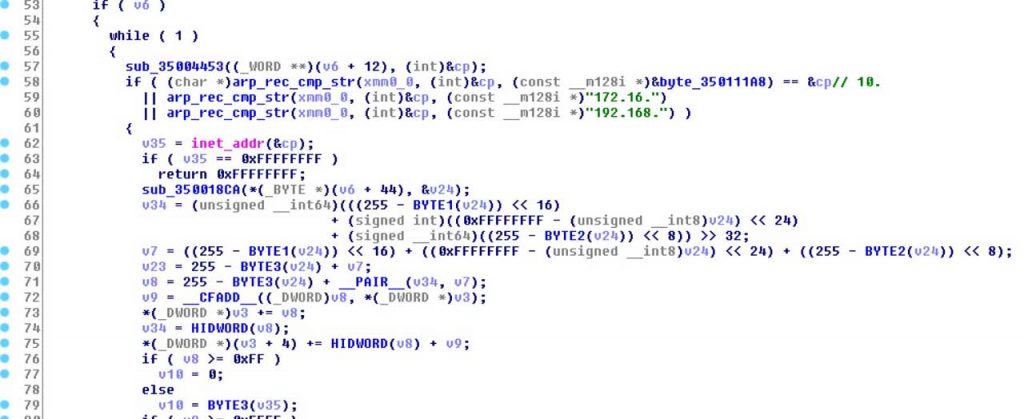

Il malware, nel dettaglio, esegue una scansione della tabella ARP sulle macchine Windows infette. La ARP table contiene un elenco di tutti gli indirizzi IP noti e il relativo mac address. Ryuk seleziona i risultati filtrandoli sulla base dell’indirizzo IP e scegliendo solo quelli che iniziano con “10.”, “172.16.” e “192.168”.

Insomma: gli autori del ransomware hanno trovato il modo per individuare tutti i dispositivi conosciuti che sono collegati alla rete locale.

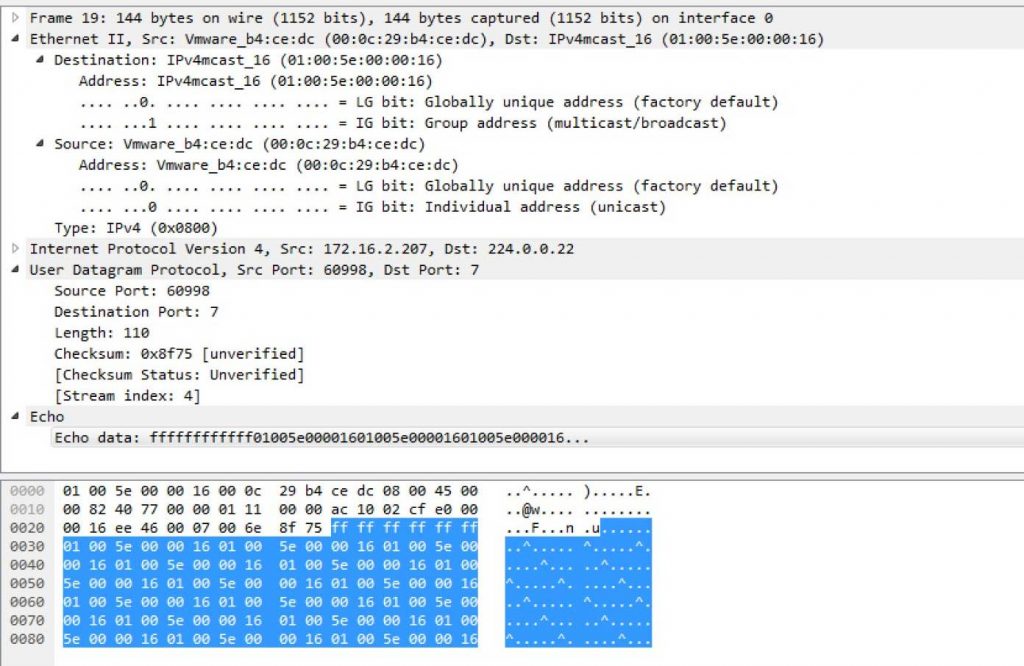

Una volta rilevati gli obiettivi, Ryuk utilizza il mac address per inviare un pacchetto Wake on LAN (WoL) contenente ‘FF FF FF FF FF FF FF FF’ per “svegliare” il computer.

A questo punto il malware cerca di montare le unità disco in condivisione e avviare la crittografia dei dati contenuti al loro interno.

Questa tecnica ha un impatto devastante all’interno delle reti aziendali, dal momento che consente a una singola infezione di colpire più dispositivi senza dover utilizzare altri sistemi per diffondere il malware sulle macchine collegate.

Il ricercatore di SentinelLabs suggerisce di limitare le funzionalità legate a WoL in modo da mitigare il rischio che questa venga sfruttata per diffondere un attacco del genere, per esempio limitando la possibilità di inviare il comando ai soli computer con funzioni di amministrazione.

Articoli correlati

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

-

DragonForce evolve in un...

DragonForce evolve in un...Nov 19, 2025 0

Altro in questa categoria

-

Vertex AI e il rischio dei “double...

Vertex AI e il rischio dei “double...Apr 01, 2026 0

-

Vibecoding: l’AI accelera lo sviluppo...

Vibecoding: l’AI accelera lo sviluppo...Mar 31, 2026 0

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,...