Aggiornamenti recenti Luglio 14th, 2025 4:57 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- eSIM: una vulnerabilità introdotta da Kigen consente di installare applet malevoli

- CERT-AGID 5 – 11 luglio: sei nuove campagne di phishing contro utenti SPID

- Vulnerabilità in BlueSDK, milioni di veicoli a rischio di attacco

- Un attacco informatico colpisce Call of Duty: WWII su PC: giocatori compromessi

- Un gruppo APT statunitense ha attaccato industrie cinesi

Travelex colpita da un ransomware. La causa? Aggiornamenti troppo lenti…

Gen 08, 2020 Marco Schiaffino Attacchi, In evidenza, Intrusione, Malware, News, RSS, Vulnerabilità 0

Il blocco dei servizi registrato a capodanno è stato provocato da un malware introdotto nei sistemi sfruttando una falla conosciuta della VPN Pulse.

Ancora una volta, un mancato aggiornamento di sicurezza si trasforma in un incidente con conseguenze che hanno coinvolto decine di aziende e servizi in tutto il mondo.

A farne le spese, a cavallo di capodanno, è stata Travelex. La società, specializzata in trasferimenti di denaro a livello internazionale, ha subito un blocco dei suoi sistemi informatici che ha coinvolto tutti i partner e i clienti (tra cui istituti di credito di primo piano come Barcleys, First Direct, HSBC, Sainsbury’s Bank, Tesco e Virgin Money.

L’attacco informatico, che in un primo momento è stato “minimizzato” e su cui le informazioni sono arrivate con il contagocce, ha obbligato tutti i soggetti coinvolti a svolgere le operazioni manualmente o a sospenderle del tutto.

L’unico segnale è stato un messaggio comparso su vari siti (primo tra tutti quello della stessa Travelex) che faceva riferimento a una procedura di “manutenzione” in corso sui sistemi.

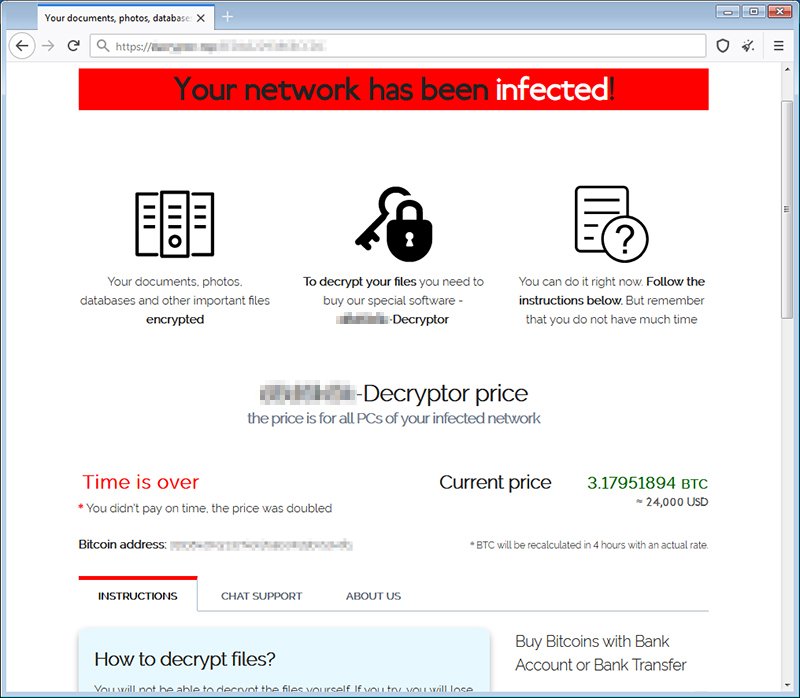

Ora emergono i primi dettagli e si scopre (sorpresa!) che a provocare il blocco è stato il ransomware Sodinokibi, un malware utilizzato anche in passato per attacchi di alto profilo (come quello avvenuto in Texas la scorsa estate) seguiti da richieste di riscatto milionarie.

Stando a quanto riporta in un articolo Computer Weekly, (che hanno ottenuto da una fonte anonima lo screenshot del malware) gli autori dell’attacco avrebbero chiesto una somma a sei cifre per fornire la chiave privata che consentirebbe a Travelex di “liberare” i dati crittografati dal ransomware e non è ancora chiaro se la società abbia intenzione di pagare o meno il riscatto.

Il vettore di attacco, però, è stato individuato. I pirati informatici avrebbero sfruttato una falla di sicurezza nei servizi Pulse Secure VPN (CVE-2019-11510) che consente di accedere a informazioni sensibili come le chiavi private e le password degli utenti e un ulteriore bug (CVE-2019-11539) che porta all’esecuzione di codice in remoto.

Le vulnerabilità dei servizi VPN sono conosciute dall’aprile 2019 e, stando a quanto riportato da Bad Packets, Travelex sarebbe stata compresa nella lista di aziende che hanno ricevuto una segnalazione da parte della società di sicurezza in settembre. Un ritardo nell’aggiornamento che l’azienda rischia di pagare davvero caro.

Articoli correlati

-

Ingram Micro, dietro l’alt dei...

Ingram Micro, dietro l’alt dei...Lug 07, 2025 0

-

In aumento i cyberattacchi...

In aumento i cyberattacchi...Lug 01, 2025 0

-

Anubis, un nuovo ransomware che integra...

Anubis, un nuovo ransomware che integra...Giu 16, 2025 0

-

Sophos Annual Threat Report: i malware...

Sophos Annual Threat Report: i malware...Mag 30, 2025 0

Altro in questa categoria

-

eSIM: una vulnerabilità introdotta da...

eSIM: una vulnerabilità introdotta da...Lug 14, 2025 0

-

CERT-AGID 5 – 11 luglio: sei nuove...

CERT-AGID 5 – 11 luglio: sei nuove...Lug 14, 2025 0

-

Vulnerabilità in BlueSDK, milioni di...

Vulnerabilità in BlueSDK, milioni di...Lug 11, 2025 0

-

Un attacco informatico colpisce Call of...

Un attacco informatico colpisce Call of...Lug 10, 2025 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Liste di dati sul dark web: una fonte inaffidabile per le...

Liste di dati sul dark web: una fonte inaffidabile per le...Lug 08, 2025 0

In una recente analisi, Group-IB ha approfondito il ruolo... -

IconAds: quando le app fantasma diventano portali...

IconAds: quando le app fantasma diventano portali...Lug 03, 2025 0

Recentemente il team Satori Threat Intelligence di HUMAN ha... -

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il... -

Down di MATLAB: MathWorks conferma l’attacco...

Down di MATLAB: MathWorks conferma l’attacco...Mag 27, 2025 0

MATLAB ha smesso di funzionare per quasi una settimana e...

Minacce recenti

CERT-AGID 5 – 11 luglio: sei nuove campagne di phishing contro utenti SPID

Vulnerabilità in BlueSDK, milioni di veicoli a rischio di attacco

Un gruppo APT statunitense ha attaccato industrie cinesi

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

eSIM: una vulnerabilità introdotta da Kigen consente di...

eSIM: una vulnerabilità introdotta da Kigen consente di...Lug 14, 2025 0

I ricercatori di AG Security Research hanno individuato una... -

CERT-AGID 5 – 11 luglio: sei nuove campagne di phishing...

CERT-AGID 5 – 11 luglio: sei nuove campagne di phishing...Lug 14, 2025 0

Nel corso di questa settimana, il CERT-AGID ha individuato... -

Vulnerabilità in BlueSDK, milioni di veicoli a rischio di...

Vulnerabilità in BlueSDK, milioni di veicoli a rischio di...Lug 11, 2025 0

I ricercatori di PCA Cybersecurity hanno individuato un set... -

Un attacco informatico colpisce Call of Duty: WWII su PC: ...

Un attacco informatico colpisce Call of Duty: WWII su PC: ...Lug 10, 2025 0

Una grave falla di sicurezza ha trasformato una sessione... -

Un gruppo APT statunitense ha attaccato industrie cinesi

Un gruppo APT statunitense ha attaccato industrie cinesiLug 10, 2025 0

Un nuovo gruppo APT entra nei radar dei ricercatori di...