Aggiornamenti recenti Aprile 7th, 2026 2:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- APT28 colpisce i router per dirottare il DNS e rubare credenziali

- Strategia cybersecurity USA verso un modello più assertivo e industriale

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

- Vertex AI e il rischio dei “double agent” AI

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

Gruppo eGobbler all’attacco dei dispositivi Apple, anche in Italia

Ott 02, 2019 Marco Schiaffino Attacchi, In evidenza, Malware, News, Phishing, RSS 0

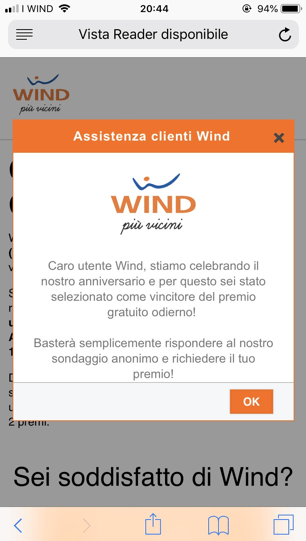

I pirati sfruttano due exploit che permettono di dirottare la navigazione Internet attraverso pop-up che rimandano gli utenti a pagine contenenti malware.

Si sono specializzati in attacchi che prendono di mira i computer con macOS e i dispositivi mobile con iOS. Stiamo parlando dei pirati informatici del gruppo eGobbler, comparsi sui radar degli esperti di sicurezza lo scorso aprile e protagonisti di una nuova ondata di attacchi lo scorso settembre.

Come spiega Eliya Stein, ricercatore della società di sicurezza Confiant, i cyber-criminali sfruttano due vulnerabilità collegate a Chrome e Safari.

Nel report pubblicato sul blog ufficiale della società di sicurezza, Stein spiega che la vulnerabilità di Chrome per iOS (CVE-2019–5840) è stata utilizzata ad aprile ed è stata corretta con la versione 75 del browser.

La falla di sicurezza, in pratica, consentiva ai pirati informatici di aggirare i sistemi di sicurezza di Chrome e fare in modo che i loro pop-up si attivassero automaticamente e non in conseguenza del “tap” da parte dell’utente. Una tecnica che gli ha permesso di distribuire pop-up con collegamenti a siti malevoli utilizzando normali inserzioni pubblicitarie su siti legittimi.

La seconda vulnerabilità, che i pirati hanno tra agosto e settembre, affligge invece l’engine WebKit, utilizzato anche da Safari.

L’exploit messo a punto da eGobbler permette di attaccare i visitatori in due modalità diverse: la prima è identica alla precedente e prevede la visualizzazione di un pop-up che compare sullo schermo senza che sia necessaria alcuna azione da parte dell’utente o dirottare la vittima su un sito a loro scelta, anche in questo caso in maniera assolutamente automatica e “trasparente”.

Stein spiega che la tecnica utilizzata sfrutta un iFrame e permette di “ingannare” il browser facendo in modo che registri qualsiasi attività del visitatore come interna all’iFrame malevolo. Insomma: il browser pensa che l’utente abbia interagito in qualche modo con l’iFrame quando in realtà non ha fatto nulla.

Dal momento che l’exploit sfrutta la funzione “onkeydown”, risulta essere più efficace sui dispositivi desktop piuttosto che su quelli mobile.

Secondo i ricercatori di Confiant, la campagna di agosto-settembre avrebbe permesso al gruppo eGobbler di portare più di 1 miliardo di attacchi di questo genere. Impossibile sapere, invece, quanti di questi abbiano poi avuto reali conseguenze.

Articoli correlati

-

Apple rilascia una fix per una...

Apple rilascia una fix per una...Lug 30, 2025 0

-

Deepfake per distribuire malware su...

Deepfake per distribuire malware su...Giu 19, 2025 0

-

Apple risolve un bug 0-day di WebKit...

Apple risolve un bug 0-day di WebKit...Mar 12, 2025 0

-

Parallels Desktop: un bug 0-day...

Parallels Desktop: un bug 0-day...Feb 25, 2025 0

Altro in questa categoria

-

APT28 colpisce i router per dirottare...

APT28 colpisce i router per dirottare...Apr 07, 2026 0

-

Strategia cybersecurity USA verso un...

Strategia cybersecurity USA verso un...Apr 03, 2026 0

-

Proxy residenziali: quando la...

Proxy residenziali: quando la...Apr 02, 2026 0

-

Vertex AI e il rischio dei “double...

Vertex AI e il rischio dei “double...Apr 01, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

APT28 colpisce i router per dirottare il DNS e rubare...

APT28 colpisce i router per dirottare il DNS e rubare...Apr 07, 2026 0

Secondo un’analisi pubblicata dal National Cyber Security... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di...