Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

Agent Smith: il nuovo malware per Android fa strage di smartphone

Lug 11, 2019 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Vulnerabilità 0

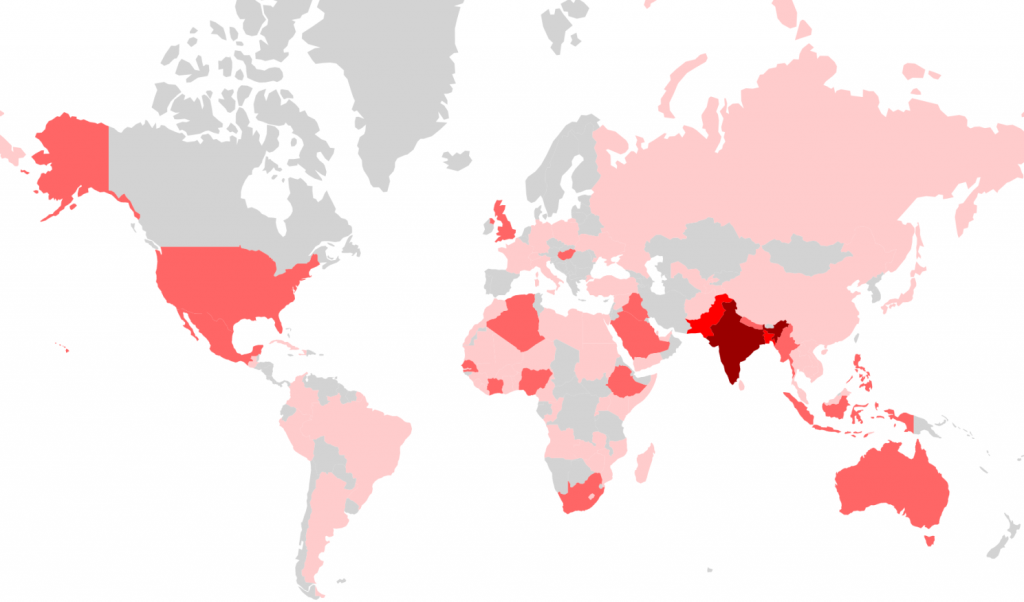

Si nasconde sullo smartphone e modifica le applicazioni installate per bombardare la vittima di pubblicità. Già colpiti 25 milioni di dispositivi.

Si chiama Agent Smith il nuovo spauracchio che si aggira per la rete e che colpisce i dispositivi Android per intasarli di pubblicità indesiderate.

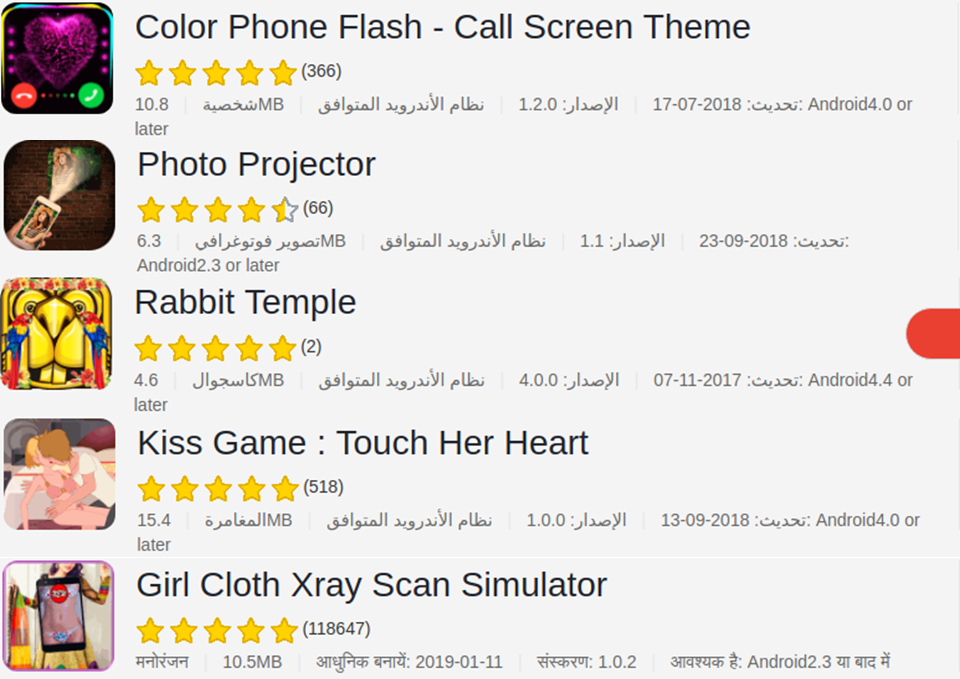

Il malware sarebbe comparso su alcuni store di terze parti, infettando la bellezza di 25 milioni di dispositivi Android. Secondo Check Point, che descrive le caratteristiche del malware in un report sul suo sito Internet, il primo “focolaio” sarebbe stato 9Apps, uno store Android molto usato in India.

Il malware, contenuto all’interno di applicazioni gratuite e giochi per smartphone, agisce in maniera particolarmente insidiosa. Il codice del modulo principale è crittografato all’interno di un’immagine JPEG.

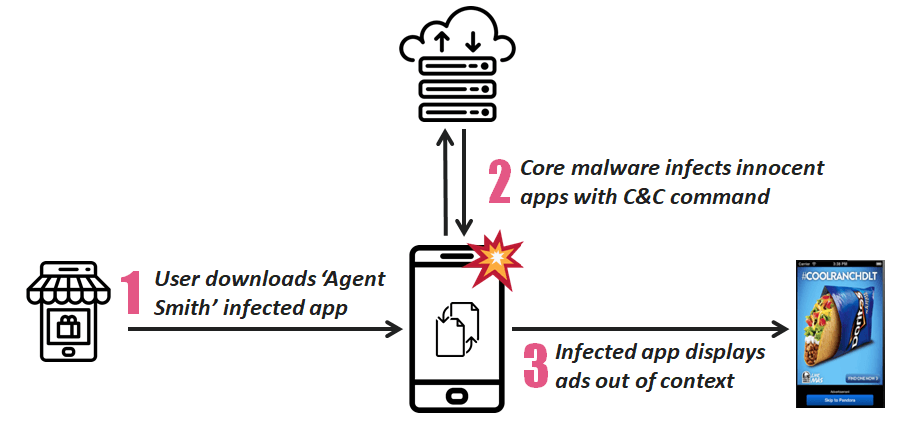

Una volta installata l’applicazione, il codice del malware viene estratto e avviato sullo smartphone sfruttando una serie di vulnerabilità conosciute che consentono la sua installazione senza che sia necessaria alcuna interazione da parte dell’utente.

Agent Smith si “mimetizza” per sembrare un’applicazione di Google e nasconde la sua icona in modo che la vittima non riesca a individuarne la presenza. I nomi utilizzati possono cambiare, ma sono sempre del tipo “Google Updater” o “Google Update for U”.

In una seconda fase, il malware si collega al server Command and Control e, subito dopo, controlla l’elenco delle applicazioni installate sullo smartphone alla ricerca di alcune app di uso comune, come Whatsapp.

Utilizza poi una vulnerabilità conosciuta come Janus, che permette di sostituire le applicazioni legittime con una versione malevola, al cui interno è presente il modulo che gestisce la visualizzazione di pubblicità indesiderate sul telefono.

Una volta completata la sua opera, il malware deve solo preoccuparsi di garantire la persistenza delle applicazioni “modificate”. Per farlo, evita che possano eseguire gli aggiornamenti da parte del legittimo sistema di update.

I trucchi utilizzati sono due. Il primo è un sistema di monitoraggio che controlla costantemente la directory dedicata agli aggiornamenti e cancella immediatamente qualsiasi file di installazione compaia al suo interno.

Il secondo, invece, impatta sul sistema che gestisce il controllo degli aggiornamenti per fare in modo che l’applicazione non abbia scadenze per il controllo.

Oltre alle caratteristiche tecniche, i ricercatori di Check Point sottolineano nel loro report il fatto che la campagna di attacchi avviata da questo gruppo di pirati informatici è estremamente aggressiva. Analizzando lo store 9Apps, gli esperti hanno infatti individuato più di 360 varianti del dropper.

Non solo: l’elenco delle applicazioni che Agent Smith prende di mira è estremamente ampio. Secondo le analisi della società di sicurezza, i 25 milioni di dispositivi infetti conterrebbero in totale 2,8 miliardi di app “modificate”. Una media di 112 per dispositivo.

Le preoccupazioni, però, riguardano anche altri aspetti. Secondo quanto si legge nel report, infatti, gli autori del malware starebbero pianificando un attacco che prenderebbe di mira direttamente Google Play. Gli esperti di Check Point, infatti, hanno individuato 11 app nello store ufficiale di Google che contengono una versione “dormiente” del malware.

Il vero rischio, però, è che Agent Smith possa evolvere in maniera ancora più preoccupante. La struttura modulare del malware, infatti, permette di introdurre qualsiasi tipo di funzionalità. In futuro potremmo assistere alla comparsa di varianti con obiettivi decisamente più nocivi rispetto alla semplice visualizzazione di messaggi pubblicitari.

Ma chi c’è dietro questo attacco? Dalle indagini dei ricercatori emerge un collegamento con una società cinese con sede a Guangzhou, che opera alla luce del sole, proponendo servizi di assistenza per gli sviluppatori Android che vogliono pubblicare le loro app sulle piattaforme estere. In pratica, una copertura perfetta.

Articoli correlati

-

“Truman Show”: la truffa...

“Truman Show”: la truffa...Gen 14, 2026 0

-

Iniezione indiretta di prompt: a...

Iniezione indiretta di prompt: a...Dic 05, 2025 0

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...