Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

Attacco agli MSP per colpire i loro clienti con un ransomware

Giu 21, 2019 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

I pirati informatici hanno violato i sistemi di tre Managed Service Provider e hanno usato il controllo in remoto per diffondere il malware.

L’allarme è partito ieri su Reddit, in una sezione dedicata agli MSP. Nonostante la “normale” confusione del sito, la vicenda ricostruita (e tutt’altro che conclusa) ha del clamoroso. Un gruppo di pirati informatici sarebbe infatti riuscito a colpire un numero imprecisato di aziende utilizzando come vettore di attacco tre Managed Service Provider.

I MSP sono soggetti che forniscono servizi di vario genere (tra cui quelli di sicurezza) attraverso un sistema di abbonamento e che utilizzano sistemi di controllo remoto per la gestione delle infrastrutture dei clienti.

Un sistema che permette di centralizzare il controllo di tutti gli aspetti legati all’IT e che (normalmente) garantisce un maggior livello di sicurezza ed efficienza rispetto a una gestione tradizionale. Questa volta, però, le cose sono andate decisamente male e gli stessi MSP sono diventati il “cavallo di troia” che ha permesso gli attacchi.

La segnalazione è arrivata da Kyle Hanslovan, CEO di Huntress Lab. Secondo Hanslovan, i cyber-criminali avrebbero come prima cosa utilizzato dei sistemi di Remote Desktop Endpoints per violare i sistemi di almeno tre MSP.

Dopo aver ottenuto i privilegi di amministratori e aver disattivato i software antivirus, avrebbero rubato le credenziali per gli account di Webroot SecureAnywhere, il software di sicurezza Webroot che sfrutta un sistema di controllo centralizzato con numerose funzioni di controllo remoto. Tra queste, la possibilità di scaricare e installare applicazioni sui computer su cui è in funzione.

Proprio questa funzionalità sarebbe la “testa di ponte” usata in seguito per attaccare i clienti degli MSP, distribuendo sui loro computer un ransomware.

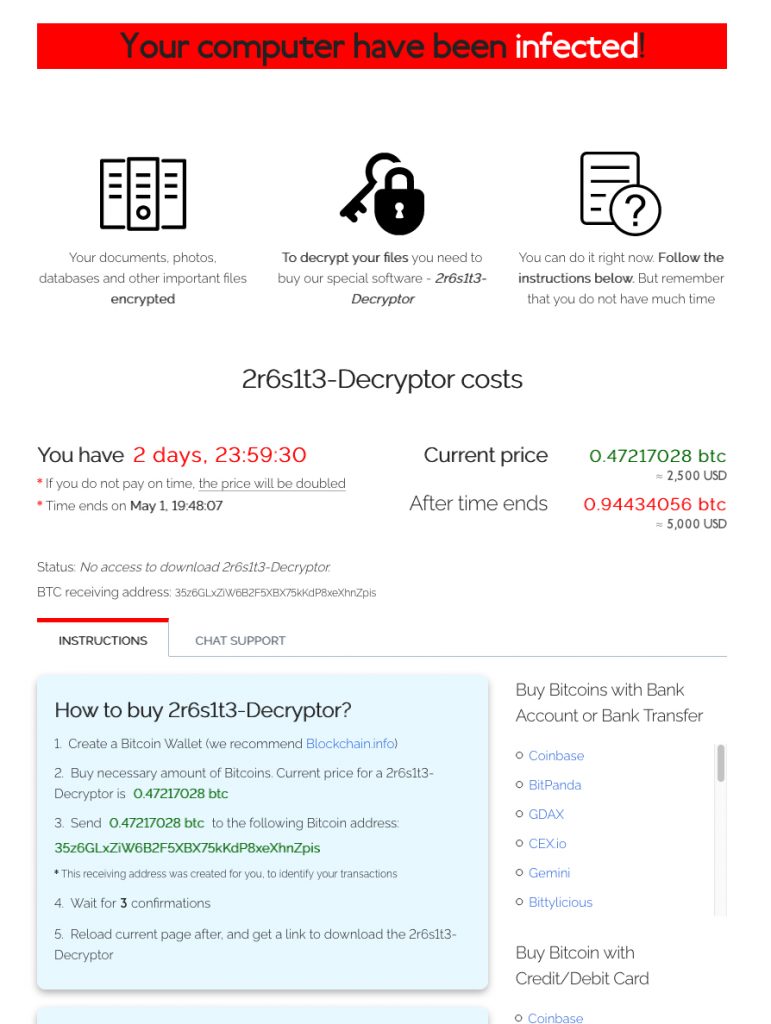

Il malware si chiama Sodinokibi ed è comparso per la prima volta lo scorso aprile. Si tratta di un classico crypto-ransomware, che dopo aver codificato i file presenti sulla macchina infetta, chiede un riscatto in Bitcoin minacciando un aumaneto del denaro richiesto se il pagamento non viene effettuato entro 2 giorni.

Ora la partita si sta giocando su due piani: da una parte l’impegno per sbloccare i computer colpiti dal ransomware, dall’altra gli sforzi per arginare gli attacchi portati attraverso Webroot SecureAnywhere.

Sotto quest’ultimo aspetto, la società di sicurezza ha preso le sue contromisure inviando un’email a tutti i suoi utenti e forzando l’implementazione del sistema di autenticazione a due fattori (2FA) per l’accesso. Il sistema 2FA in Webroot è infatti disponibile, ma non è attivato come impostazione predefinita. Lo stratagemma, si spera, dovrebbe bloccare l’attività dei pirata.

Articoli correlati

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...