Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

Battaglia tra due gruppi hacker: è strage di server sul cloud

Mag 10, 2019 Marco Schiaffino Attacchi, In evidenza, Intrusione, Malware, News, RSS, Scenario 0

Le due gang di cyber-criminali si stanno facendo la guerra prendendo di mira i server vulnerabili per installare i loro crypto-miner ed eliminare quelli dei rivali.

È un copione già visto, ma questa volta la battaglia che si è scatenata tra due gruppi hacker per assicurarsi l’egemonia nel settore del crypto-jacking sta facendo una vera strage di server, mettendo in crisi i servizi cloud e le aziende che li usano.

Protagonisti di questa cyber-guerriglia sono i gruppi Rocke e Pacha, entrambi specializzati nella compromissione di server con sistemi Linux su cui installano i loro crypto-miner per generare moneta digitale a spese dell’ignara vittima.

Come spiegano in un report i ricercatori di Intezer, questa sorta di “disputa territoriale” è iniziata alla fine dell’anno scorso, quando il gruppo Pacha ha fatto la sua comparsa sulle scene, sfidando apertamente i rivali di Rocke, fino a quel momento padroni incontrastati del settore.

Gli attacchi ai sistemi cloud si sono infatti intensificati dopo che i pirati informatici hanno realizzato che mettono a disposizione una maggiore potenza di calcolo rispetto ai normali Web server, che fino a qualche mese fa rappresentavano il normale “terreno di caccia” dei crytpo-jacker.

Entrambi i gruppi utilizzano malware estremamente sofisticati, che al loro interno contengono anche dei moduli pensati per rimuovere eventuali miner di altri pirati informatici che dovessero rilevare sui sistemi compromessi.

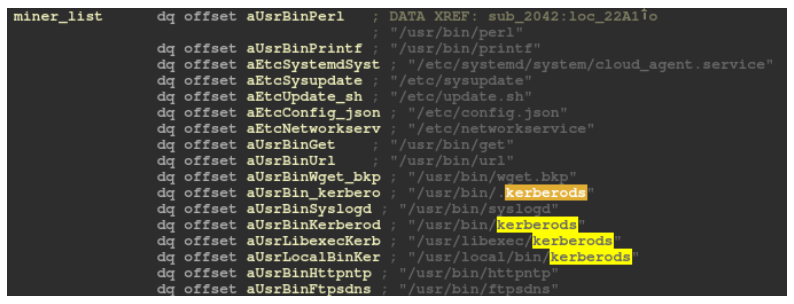

Rispetto ai rivali di Rocke, i cyber-criminali legati al gruppo Pacha sembrano però adottare una strategia più aggressiva. Prima di tutto perché il loro malware (Linux.GreedyAntd) cerca specificatamente il miner dei rivali con l’obiettivo di eliminarlo.

In secondo luogo perché la loro tecnica di attacco si è evoluta e adesso sfrutta alcuni strumenti che gli consentono di disattivare i software di protezione su cloud (come Alibaba Server Guard Agent) esattamente come faceva da tempo il gruppo Rocke.

I nuovi arrivati, inoltre, avrebbero implementato anche un altro strumento utilizzato dai rivali. Si chiama Libprocesshider ed è un rootkit open source (il progetto è disponibile su GitHub) che consente di offuscare alcuni processi nell’ambiente cloud per garantire persistenza al malware.

Il risultato è un’escalation in cui, tanto per cambiare, ad avere la peggio sono le aziende che utilizzano i sistemi cloud peresi di mira dai due gruppi di cyber-criminali.

Articoli correlati

-

Le aziende italiane prevedono un...

Le aziende italiane prevedono un...Giu 09, 2025 0

-

L’IA generativa rivoluziona il...

L’IA generativa rivoluziona il...Gen 15, 2025 0

-

Trovate credenziali cloud hardcoded e...

Trovate credenziali cloud hardcoded e...Ott 24, 2024 0

-

Netskope: connettività cloud sicura e...

Netskope: connettività cloud sicura e...Ott 20, 2024 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...