Aggiornamenti recenti Maggio 22nd, 2026 12:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

Zero-Day in jQuery File Upload e i pirati lo stanno usando da almeno 3 anni

Ott 22, 2018 Marco Schiaffino Attacchi, Gestione dati, Hacking, In evidenza, News, RSS, Vulnerabilità 0

Il plugin è popolarissimo e viene usato in milioni di siti Web. Come nessuno se ne sia accorto (a parte gli hacker) rimane davvero un mistero.

La scoperta di una vulnerabilità Zero-Day suscita clamore di per sé e ancora di più se riguarda un componente che viene usato da tantissimi software e progetti come nel caso di jQuery File Upload. Quando si scopre che il bug era conosciuto negli ambienti del cyber-crimine da almeno 3 anni però, si arriva all’assurdo.

Andiamo con ordine. Il primo allarme è partito lo scorso 18 ottobre, quando il ricercatore di Larry Cashdollar ha pubblicato un articolo sul blog di Akamai nel quale accende i riflettori su una vulnerabilità (CVE-2018-9206) di un widget per il caricamento dei file su Internet. Il suo nome è jQuery File Upload.

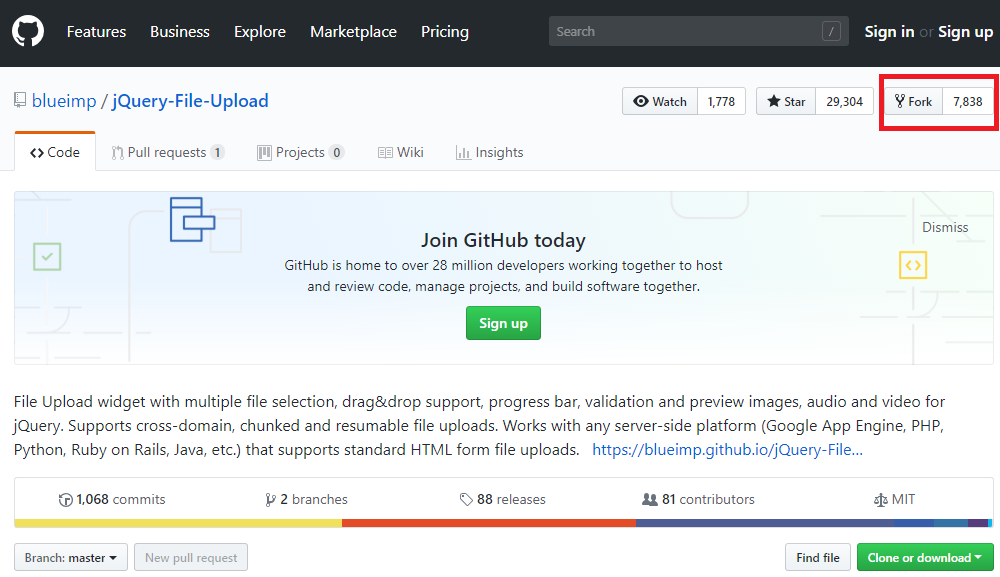

Basta dare un’occhiata alla pagina relativa in GitHub per rendersi conto che si sta parlando di qualcosa di grosso. Il progetto, infatti, ha la bellezza di 7.838 fork. Tradotto: dal componente originale sono stati creati migliaia di progetti paralleli.

Il widget, in sintesi, consente di eseguire l’upload di file attraverso selezione o drag and drop ed è compatibile con Google App Engine, PHP, Python, Ruby on Rails, Java e qualsiasi altra piattaforma supporti un form HTTP per l’upload.

Insomma: visto che è in circolazione da anni e che migliaia di sviluppatori lo hanno usato in progetti alternativi, jQuery File Upload è inserito molto probabilmente in milioni di siti Internet.

Ora passiamo alla vulnerabilità. Si tratta di un problema legato a una funzionalità di Apache e in particolare allo script PHP usato per l’upload da jQuery, che utilizza per definire i parametri di sicurezza nel caricamento un file di configurazione chiamato .htaccess.

Peccato che nel novembre del 2010 l’architettura Apache è stata modificata e .htaccess è stato disabilitato di default. Risultato: è possibile sfruttare jQuery per caricare su un Web Server qualsiasi file ed eseguire comandi tramite shell.

La parte veramente surreale di tutta questa vicenda, però, è che nonostante si stia parlando tecnicamente di uno zero-day (nessun ricercatore di sicurezza aveva individuato il bug prima di Cashdollar) la falla di sicurezza era ben conosciuta nel mondo dei pirati informatici.

Stando alle ricerche effettuate, infatti, sono in circolazione dal 2015 almeno 20.000 video (20.000!) che spiegano passo per passo come sfruttare la vulnerabilità. È probabile, quindi, che per anni hacker e cyber-criminali abbiano sfruttato la falla per violare migliaia di siti Web.

Articoli correlati

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Nuova variante del malware XCSSET...

Nuova variante del malware XCSSET...Set 26, 2025 0

-

GPUGate, una nuova tecnica che sfrutta...

GPUGate, una nuova tecnica che sfrutta...Set 09, 2025 0

-

Malware dentro il malware: trovate...

Malware dentro il malware: trovate...Giu 04, 2025 0

Altro in questa categoria

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...

Minacce recenti

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...