Aggiornamenti recenti Maggio 6th, 2026 11:56 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

Nuova falla nei processori Intel

Giu 14, 2018 Marco Schiaffino News, RSS, Vulnerabilità 0

Si tratta sempre di una vulnerabilità legata alle tecniche di esecuzione speculativa, simile a Meltdown. Ma gli aggiornamenti sono in arrivo.

Non c’è pace per i tecnici di Intel. Mentre sono ancora alle prese con le (infinite) varianti di attacchi Spectre, salta fuori una nuova vulnerabilità che consentirebbe l’accesso a dati sensibili da parte di applicazioni che non dovrebbero poterli leggere.

Battezzata Lazy FP State Restore, la vulnerabilità riguarderebbe tutte le CPU Intel Core e uno dei sistemi utilizzati per ottimizzare le prestazioni, chiamato Lazy FPU context switching.

La tecnica di attacco consentirebbe a un processo di accedere ai registri FPU (Floating Point Unit) e “rubare” i valori relativi ai calcoli legati a un altro processo. Il problema è che i dati in questione possono riguardare chiavi crittografiche o altri elementi “sensibili”.

Per il momento, però, non è chiaro quale sia il reale impatto della vulnerabilità. Quello che è certo è che non richiederebbe un aggiornamento del microcode del processore, ma può essere risolta attraverso un aggiornamento del sistema operativo.

Ma quali sono i sistemi operativi a rischio? Qui le cose si complicano. In un primo momento, infatti, sembrava che tutti i più diffusi sistemi (Linux e Windows) per lo meno nelle versioni più recenti fossero immuni all’attacco.

Col passare delle ore, però, le certezze sono venute meno. Red Hat, per esempio, ha pubblicato un avviso che segnala la vulnerabilità di Red Hat Enterprise Linux nelle versioni 5, 6 e 7.

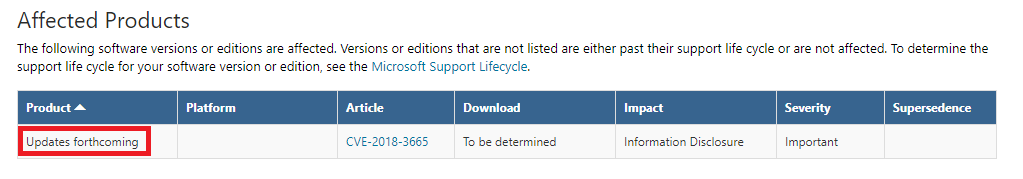

Anche l’avviso pubblicato da Microsot (nella foto qui sopra) lascia qualche dubbio. La tabella che dovrebbe elencare i prodotti Microsoft vulnerabili contiene infatti un poco rassicurante “aggiornamenti in arrivo”, il che significa che dalle parti di Redmond stanno ancora cercando di capire quale possa essere l’impatto.

È opinione comune tra i ricercatori, comunque, che i sistemi eventualmente vulnerabili siano quelli meno recenti e che gli aggiornamenti per la correzione della falla di sicurezza non dovrebbero porre particolari problemi o avere conseguenze a livello di prestazioni.

- Intel, Lazy FP State Restore, Linux, Marco Schiaffino, Meltdown, Microsoft, Red Hat, Spectre, Windows

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

-

Il protocollo di rete...

Il protocollo di rete...Nov 17, 2025 0

Altro in questa categoria

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...