Aggiornamenti recenti Aprile 3rd, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Strategia cybersecurity USA verso un modello più assertivo e industriale

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

- Vertex AI e il rischio dei “double agent” AI

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

- Google: crittografia post-quantum entro il 2029

Smantellato EITest, il re della distribuzione di malware e frodi online

Apr 16, 2018 Marco Schiaffino Attacchi, Malware, News, RSS 1

Un gruppo di società di sicurezza hanno infiltrato e “abbattuto” i 52.000 server utilizzati per distribuire truffe e codice malevolo tramite Exploit Kit.

La chiamavano “The King of traffic distribution”, ma il suo vero nome è EITest. Tecnicamente, si tratta di una “catena di distribuzione” composta da migliaia di server compromessi e strumenti pensati per dirottare le potenziali vittime su pagine Web in grado di installare malware e altre applicazioni malevole.

Attiva dalla primavera del 2011, in origine sfruttava un exploit kit per diffondere il trojan Zaccess attraverso un exploit kit chiamato Glazunov. Nel 2014, dopo una breve pausa nella loro attività, i pirati hanno cominciato a utilizzare l’infrastruttura con Angler, un exploit kit rimasto attivo fino a metà 2016.

Nel frattempo, i cyber-criminali alla guida di EITest hanno modificato anche il loro modello di business, trasformando la loro creatura in un servizio che qualsiasi pirata informatico poteva affittare per distribuire il suo malware.

L’attività, da un punto di vista tecnico, può essere definita come “vendita di traffico”. A fronte di una cifra piuttosto modesta (circa 20 dollari ogni 1.000 visitatori) i gestori di EITest dirottavano blocchi da 50.000 – 70.000 visitatori sui siti Internet del “cliente”. Con 1.000 dollari, quindi, chi affittava il servizio di EITest si garantiva un “pacchetto” di 50.000 potenziali vittime.

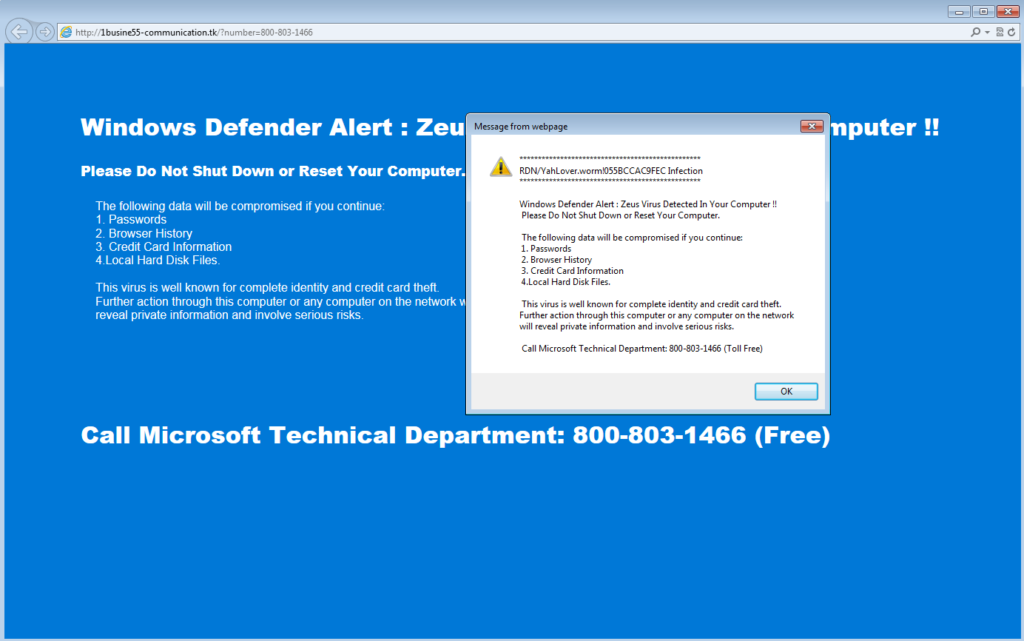

La platea del cyber-crimine ha utilizzato EITest soprattutto per le classiche “truffe dell’assistenza tecnica”, che secondo quanto riportano i ricercatori di Proofpoint in questo report, negli ultimi tempi sono state associate anche all’uso di ransomware.

Le cosiddette “truffe dell’assistenza tecnica” rimangono una delle frodi online più comuni e più utilizzate dai pirati informatici. Oltre a incassare soldi per servizi completamente inutili, gli consentono di distribuire malware e programmi indesiderati sui PC delle vittime.

La festa è andata avanti fino al 15 marzo scorso, quando Proofpoint, Abuse.ch e BrillantIT sono riuscite a isolare i sistemi e mettere K.O. l’intera rete.

I ricercatori sono infatti riusciti a individuare il dominio attraverso cui operavano i server Command and Control attraverso i quali i cyber-criminali controllavano i siti infetti, bloccandone il traffico. I cyber-criminali hanno reagito immediatamente disattivando i proxy usati per la gestione dei server C&C.

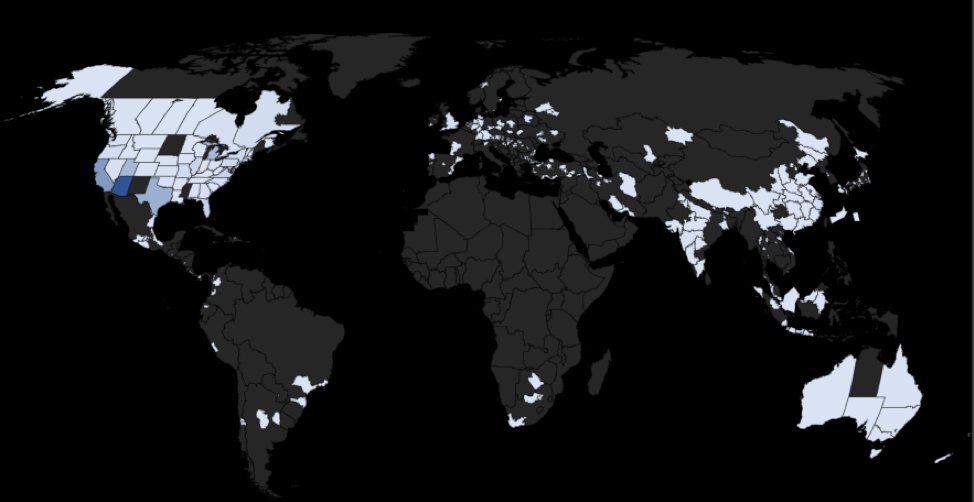

L’analisi delle connessioni ricevute dal 15 marzo al 4 aprile ha permesso di quantificare il numero di server coinvolti. I ricercatori ne hanno individuati la bellezza di 52.000, che da questo momento sono tagliati fuori dalla rete.

La maggior dei server compromessi si trovano negli Stati Uniti, ma la distribuzione è a “macchia di leopardo” e interessa anche Asia ed Europa.

Secondo Proofpoint, il gruppo che controlla (o meglio controllava) EITest non ha tentato di ripristinare l’infrastruttura e in questo momento i ricercatori sono al lavoro con il CERT per “ripulire” tutti i siti Internet infetti. Un lavoro colossale, che richiederà un bel po’ di tempo.

Articoli correlati

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

-

DragonForce evolve in un...

DragonForce evolve in un...Nov 19, 2025 0

Altro in questa categoria

-

Strategia cybersecurity USA verso un...

Strategia cybersecurity USA verso un...Apr 03, 2026 0

-

Proxy residenziali: quando la...

Proxy residenziali: quando la...Apr 02, 2026 0

-

Vertex AI e il rischio dei “double...

Vertex AI e il rischio dei “double...Apr 01, 2026 0

-

Vibecoding: l’AI accelera lo sviluppo...

Vibecoding: l’AI accelera lo sviluppo...Mar 31, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di...

One thought on “Smantellato EITest, il re della distribuzione di malware e frodi online”