Aggiornamenti recenti Aprile 2nd, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

- Vertex AI e il rischio dei “double agent” AI

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

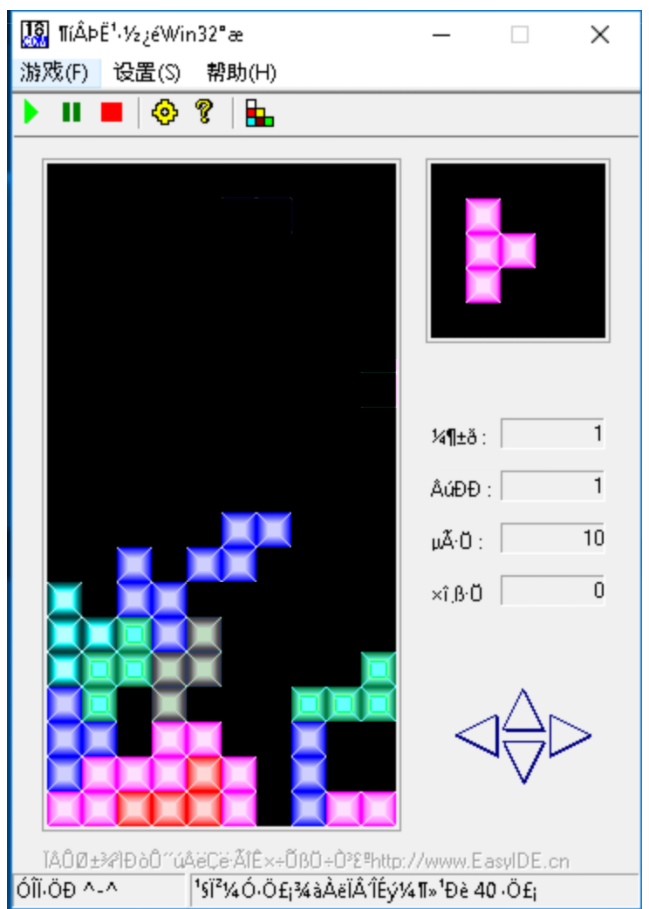

Il malware arriva camuffato da Tetris

Feb 27, 2018 Marco Schiaffino Malware, News, RSS 0

I pirati del gruppo Musical Chairs hanno inserito una versione funzionante del popolare videogioco all’interno del loro malware.

Cosa c’è di meglio di una partita a Tetris per spezzare la routine tra l’analisi di un malware e l’altro? A trovarsi di fronte all’imprevista distrazione sono stati i ricercatori di NETSCOUT Arbor, che nel corso dell’analisi di un malware si sono imbattuti in una versione perfettamente funzionante del videogame all’interno del codice di un trojan.

Il sample in questione è stato individuato nel corso dell’analisi di una campagna di attacchi portata dal gruppo Musical Chairs, conosciuto per utilizzare APT (Advanced Persistent Threat) particolarmente longevi.

Il malware in questione, come si legge in questo report pubblicato su Internet, è una variante di Gh0st, un tool di controllo remoto open source già utilizzato in passato dai cyber-criminali.

Per distribuirlo, però, i pirati di Musical Chairs hanno pensato bene di utilizzare un trucchetto che sembra uscito dagli anni ’90: camuffarlo da videogioco.

La versione di Tetris creata dai pirati funziona anche all’interno del debugger. Un piacevole diversivo nel corso della giornata lavorativa per i ricercatori.

Il file viene normalmente inviato via email all’interno di un archivio ZIP e l’eseguibile all’interno ha un’icona che ricorda il gioco. A differenza di quanto accade in altri casi simili, in cui il riferimento a un videogame è solo una tecnica di copertura per convincere la vittima ad aprire l’allegato, il gioco funziona davvero.

Considerato che il gruppo Musical Chairs tende a portare avanti azioni che si protraggono a lungo nel tempo, è probabile che la scelta di creare un videogame funzionante a uso e consumo delle loro vittime sia uno stratagemma per fare in modo che il destinatario del messaggio non si insospettisca una volta aperto l’eseguibile.

Articoli correlati

-

Bitdefender scopre Unfading Sea Haze,...

Bitdefender scopre Unfading Sea Haze,...Mag 24, 2024 0

Altro in questa categoria

-

Proxy residenziali: quando la...

Proxy residenziali: quando la...Apr 02, 2026 0

-

Vertex AI e il rischio dei “double...

Vertex AI e il rischio dei “double...Apr 01, 2026 0

-

Vibecoding: l’AI accelera lo sviluppo...

Vibecoding: l’AI accelera lo sviluppo...Mar 31, 2026 0

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e...