Aggiornamenti recenti Marzo 27th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

Ecco il malware che ti fonde la batteria dello smartphone

Dic 19, 2017 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS, Trojan 0

Loapi colpisce i dispositivi Android. Ruba informazioni, visualizza pubblicità e usa il processore per generare cripto-valuta. Ma la batteria non regge…

Siamo abituati a definire alcuni malware come “distruttivi”, ma nel caso di Loapi il termine assume un nuovo significato. Secondo i ricercatori di Kaspersky, infatti, il trojan per Android sarebbe in grado di distruggere letteralmente il telefono.

Il malware, che i ricercatori della società di sicurezza russa analizzano in un dettagliato report, è stato distribuito online attraverso inserzioni pubblicitarie che lo presentano come un programma per la sicurezza ed è una sorta di flagello per gli utenti Android.

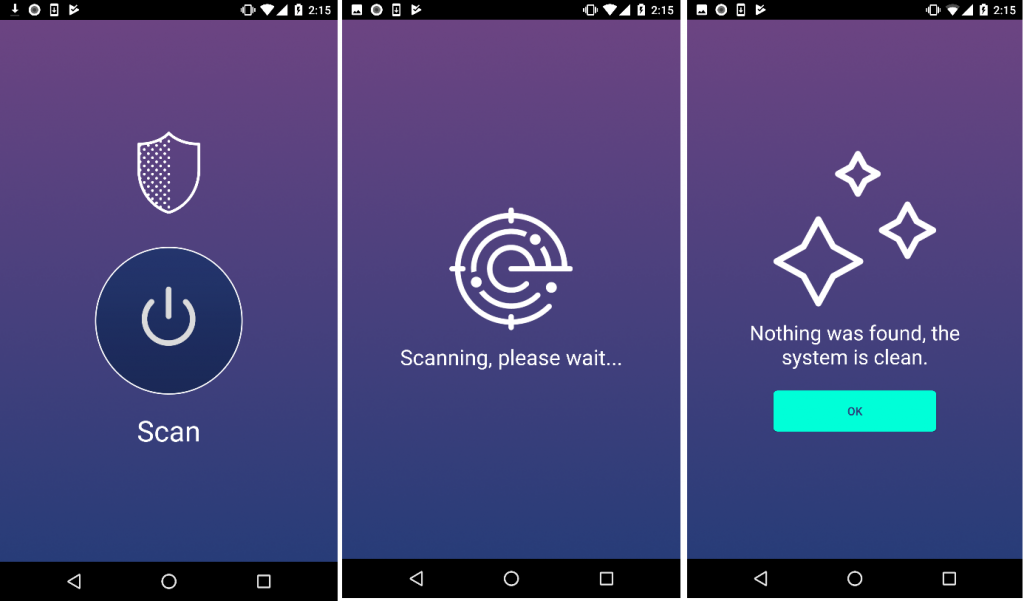

Una volta installato, comincia a chiedere con insistenza i permessi di amministratore, puntando sullo sfinimento della vittima per fare in modo che acconsenta. Una volta ottenuti i permessi, il trojan cerca di nascondere la sua presenza eliminando l’icona dal menu e simulando scansioni del dispositivo come se si trattasse effettivamente di un antivirus.

Camuffare un malware da antivirus è uno stratagemma che i cyber-criminali usano spesso. Non desta sospetti quando chiede permessi particolari e può simulare una scansione per nascondere la sua reale attività. La copertura perfetta.

In realtà il software ha ben altro scopo. Loapi, infatti, è programmato per eseguire una serie di attività malevole, come visualizzare annunci pubblicitari indesiderati e iscrivere la vittima a servizi WAP (a pagamento) attraverso il browser.

Non solo: il trojan contiene un modulo Proxy che permette al suo autore di utilizzare il dispositivo infetto come veicolo per portare attacchi DDoS.

La cosa interessante è che il trojan utilizza il collegamento con il server Command and Control (con il quale comunica via SMS) per identificare app potenzialmente pericolose per sé (cioè i veri antivirus) ed eliminarle, inducendo l’utente a cancellarle dal dispositivo.

La vera chicca, però, è rappresentata da un modulo che utilizza la potenza di calcolo dello smartphone per generare cripto-valuta.

Si tratta di una versione modificata del noto JavaScript CoinHive, pensato per “minare” Monero, una cripto-valuta simile a Bitcoin. Il problema è che il super-lavoro imposto al processore causa un devastante effetto collaterale.

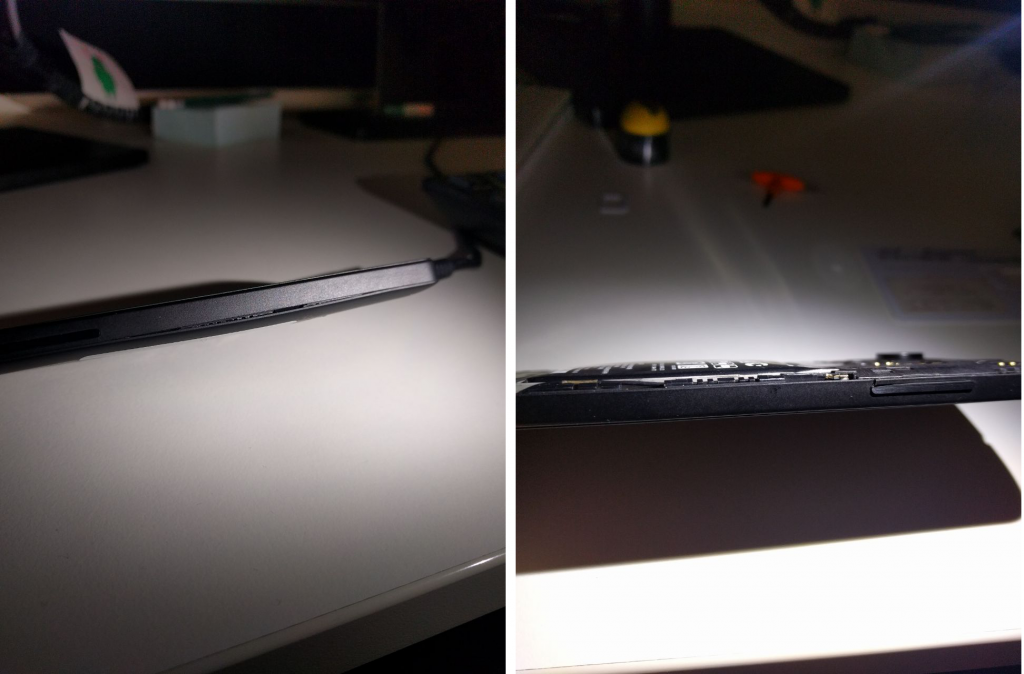

Spremere il processore per ore porta a un consumo di energia anomala e a un uso intensivo della batteria. Il risultato si vede in queste fotografie.

Il dispositivo su cui i ricercatori di Kaspersky hanno lasciato attivo il malware per qualche tempo (e che si vede nella fotografia qui sopra) non ha retto e la batteria è letteralmente “esplosa” rendendo lo smartphone inutilizzabile.

Considerato che sono bastati due giorni per arrivare a tanto, è facile intuire quale possa essere l’effetto sull’autonomia del dispositivo. Considerato il risultato finale, però, possiamo dire che la perdita di autonomia sia solo un dettaglio…

Articoli correlati

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

Altro in questa categoria

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...