Aggiornamenti recenti Aprile 8th, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Claude Mythos: secretato perché troppo bravo a scovare vulnerabilità

- APT28 colpisce i router per dirottare il DNS e rubare credenziali

- Strategia cybersecurity USA verso un modello più assertivo e industriale

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

- Vertex AI e il rischio dei “double agent” AI

La vulnerabilità DUHK mette a rischio i sistemi di crittografia

Ott 25, 2017 Marco Schiaffino News, RSS, Vulnerabilità 0

Una nuova falla di sicurezza consentirebbe di violare la codifica delle sessioni dei browser e delle VPN. La colpa è dei dispositivi obsoleti.

I sistemi di crittografia utilizzati per svariate funzioni (dalle Virtual Private Netowrk al protocollo HTTPS) avrebbero una falla di sicurezza che consentirebbe di ricavare facilmente la chiave privata usata per la codifica dei dati, esponendo così all’intercettazione tutti i dati inviati come se fossero in chiato.

A spiegarlo è un gruppo di ricercatori della University of Pennsylvania e della Johns Hopkins University, che in un report spiegano per filo e per segno le caratteristiche della vulnerabilità DUHK (Don’t Use Hard-coded Keys) che hanno individuato nel loro studio.

Il problema nasce dall’uso di un vecchio algoritmo, chiamato ANSI X9.31. Si tratta di un generatore di numeri pseudo-casuali utilizzato per creare le chiavi crittografiche e che, per essere sicuro, deve utilizzare una chiave iniziale segreta. Se qualcuno ottiene questa chiave, può violare la codifica in una manciata di minuti.

Il sistema migliore per fare in modo che la chiave iniziale rimanga segreta, spiegano i ricercatori, è quello di generarla all’avvio delle sessioni. Nessuno standard, però, ha fissato questa regola.

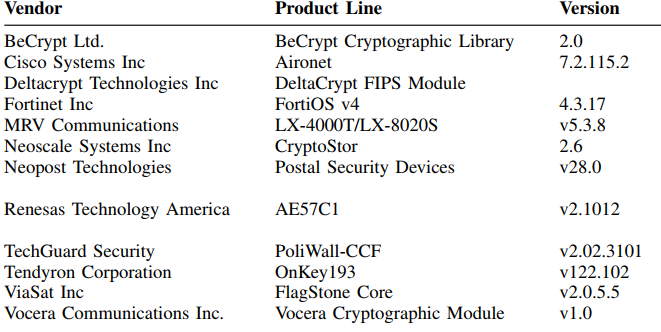

Risultato: nello studio hanno individuato una serie di prodotti (tra cui quelli di Fortinet e Cisco) che utilizzano una chiave iniziale memorizzata nel codice del software e che chiunque potrebbe recuperare e usare per violare i sistemi crittografici.

Ecco l’elenco dei prodotti “a rischio” individuati dai ricercatori. Quanti saranno ancora in circolazione? Solo i FortiGate con versioni vulnerabili, secondo il report, sarebbero stati 23.000.

Si tratta di prodotti piuttosto vecchi, ma ancora in circolazione. E questo crea un problema: mentre nel caso di Fortinet la falla sarebbe stata corretta (interessava solo i modelli FortiGate che usavano versioni di FortiOS tra la 4.3.0 e la 4.3.17) in altri casi (come in quello di Cisco) i dispositivi vulnerabili non godono più del supporto del produttore.

Ma quali prodotti sono vulnerabili? Difficile dirlo. Quel che è certo è che i dispositivi certificati dopo gennaio 2016 non utilizzano ANSI X9.31. In circolazione, però, ci sarebbero ancora migliaia di device vulnerabili che potrebbero essere violati in meno di 4 minuti utilizzando l’attacco DUHK.

Articoli correlati

-

Firewall Cisco sotto attacco: una nuova...

Firewall Cisco sotto attacco: una nuova...Set 29, 2025 0

-

GPUGate, una nuova tecnica che sfrutta...

GPUGate, una nuova tecnica che sfrutta...Set 09, 2025 0

-

Ondata di attacchi brute-force contro...

Ondata di attacchi brute-force contro...Ago 12, 2025 0

-

Cisco svela un nuovo tipo di jailbreak...

Cisco svela un nuovo tipo di jailbreak...Ago 04, 2025 0

Altro in questa categoria

-

Claude Mythos: secretato perché troppo...

Claude Mythos: secretato perché troppo...Apr 08, 2026 0

-

APT28 colpisce i router per dirottare...

APT28 colpisce i router per dirottare...Apr 07, 2026 0

-

Strategia cybersecurity USA verso un...

Strategia cybersecurity USA verso un...Apr 03, 2026 0

-

Proxy residenziali: quando la...

Proxy residenziali: quando la...Apr 02, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Claude Mythos: secretato perché troppo bravo a scovare...

Claude Mythos: secretato perché troppo bravo a scovare...Apr 08, 2026 0

L’annuncio di Anthropic sembrerebbe una trovata di... -

APT28 colpisce i router per dirottare il DNS e rubare...

APT28 colpisce i router per dirottare il DNS e rubare...Apr 07, 2026 0

Secondo un’analisi pubblicata dal National Cyber Security... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha...