Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

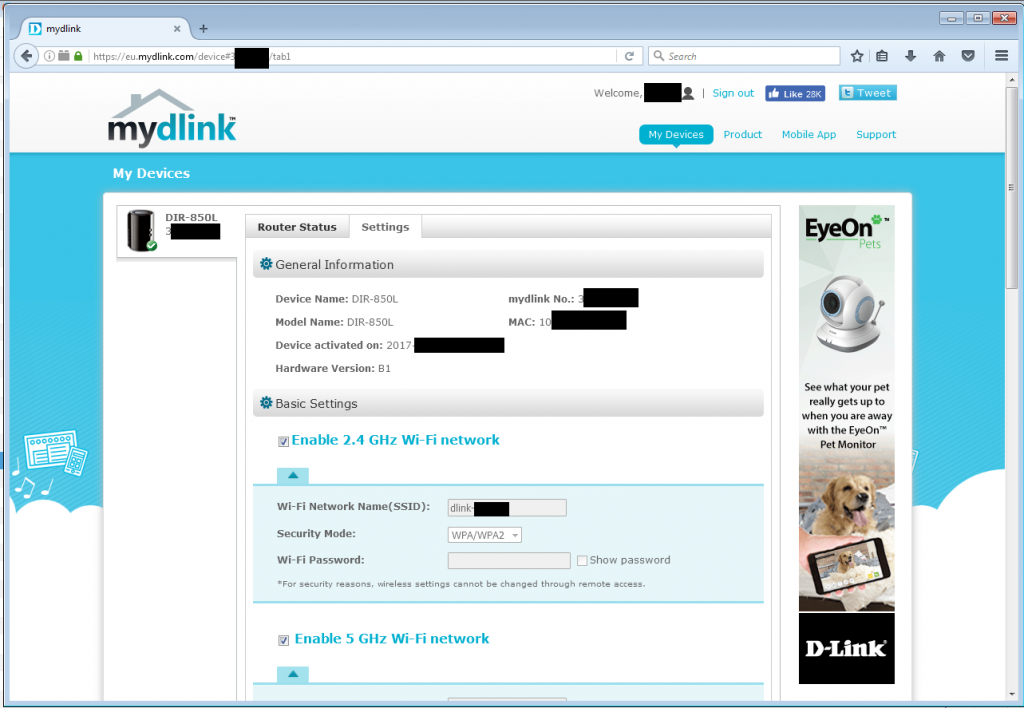

Raffica di vulnerabilità nei router D-Link 850L

Set 12, 2017 Marco Schiaffino News, RSS, Vulnerabilità 0

Il ricercatore Pierre Kim denuncia una serie impressionante di falle di sicurezza che lo rendono un colabrodo: “un dispositivo progettato male”.

Secondo Pierre Kim si tratterebbe di un dispositivo “progettato male” che contiene una serie di falle di sicurezza che lo rendono vulnerabile a un’impressionante varietà di attacchi.

Stiamo parlando del D-Link 850L, un router piuttosto popolare (da una nostra ricerca su Shodan ce ne sarebbero in circolazione circa 90.000) che potrebbe finire presto nel mirino dei pirati informatici.

Secondo quanto riporta Kim in un impietoso report, infatti, i cyber-criminali non avrebbero che l’imbarazzo della scelta per violare il dispositivo.

Andiamo con ordine. A finire sul banco degli imputati è in primo luogo il firmware, che secondo quanto spiega il ricercatore ha una protezione inesistente e può quindi essere decrittato e modificato con estrema facilità.

Non solo: l’uso combinato di alcune falle di sicurezza nei servizi D-Link e delle caratteristiche del router (per esempio il fatto che le credenziali di accesso sono contenute nel codice del firmware) lo esporrebbero ad attacchi via LAN o dall’esterno che consentirebbero a un pirata informatico di prendere il controllo del router esponendo qualsiasi dispositivo collegato alla rete.

Il sito MyDlink non verifica l’autenticazione dell’utente. Secondo Kim sarebbe quindi facilissimo collegarsi al router ed eseguire un aggiornamento del firmware per comprometterlo.

Nel suo report, Kim snocciola dieci vulnerabilità che affliggerebbero l’850L sia nella versione revA che nella versione revB (entrambe in circolazione) e che secondo il ricercatore comprenderebbero la possibilità di portare attacchi XSS (Cross Site Scripting) che permetterebbero di rubare le credenziali di accesso.

Insomma: un vero disastro che Pierre Kim avrebbe reso pubblico senza troppe remore in seguito a una passata esperienza di coordinamento don D-Link che il ricercatore definisce “difficile”. Tradotto: tra Kim e D-Link non corre buon sangue.

Ora, però, i proprietari dei router D-Link 850L si trovano in una posizione decisamente scomoda. Dopo la pubblicazione delle vulnerabilità (con tanto di codice per sfruttarle) rischiano di diventare dei veri “bersagli mobili” per i pirati informatici.

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

D-Link risolve tre vulnerabilità...

D-Link risolve tre vulnerabilità...Set 23, 2024 0

-

Più di 92.000 NAS D-Link sono...

Più di 92.000 NAS D-Link sono...Apr 09, 2024 0

-

Scoperta una nuova campagna hacker che...

Scoperta una nuova campagna hacker che...Feb 20, 2024 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...