Aggiornamenti recenti Luglio 18th, 2025 3:17 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- LameHug, un nuovo malware che sfrutta un LLM per eseguire comandi

- Salt Typhoon: nove mesi nascosti nei sistemi della Guardia Nazionale USA

- Attacchi DDoS ipervolumetrici, ancora numeri da record nonostante il calo

- FlashStart rinnova il DNS Filtering per migliorare performance e scalabilità grazie all’IA

- GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di Rowhammer

WannaCry è stato “contenuto” da un’altra botnet

Mag 17, 2017 Marco Schiaffino Attacchi, Malware, News, RSS 2

Migliaia di computer vulnerabili all’infezione sono stati attaccati prima del 12 maggio da un altro malware, che li ha “protetti” dall’attacco ransomware.

Meglio essere colpiti da un trojan o un ransomware? Probabilmente è questione di gusti. La domanda, però, andrebbe fatta a tutti quei proprietari di PC non aggiornati che hanno scampato l’attacco di WannaCry solo perché… avevano già un malware su computer.

A segnalare il paradosso è Kafeine, un ricercatore di sicurezza che ha individuato una campagna di distribuzione di malware che ha sfruttato la stessa vulnerabilità usata da WannaCry per diffondersi e che è diventata di pubblico dominio dopo il rilascio su Internet dei tool dell’NSA da parte del gruppo hacker degli Shadow Brokers.

Come spiega Kafeine, il malware in questione si chiama Adylkuzz ed è stato diffuso via Internet utilizzando due strumenti in uso agli 007 americani: EternalBlue e DoublePulsar, di cui era stato registrato un uso massiccio già all’indomani della loro pubblicazione sul Web

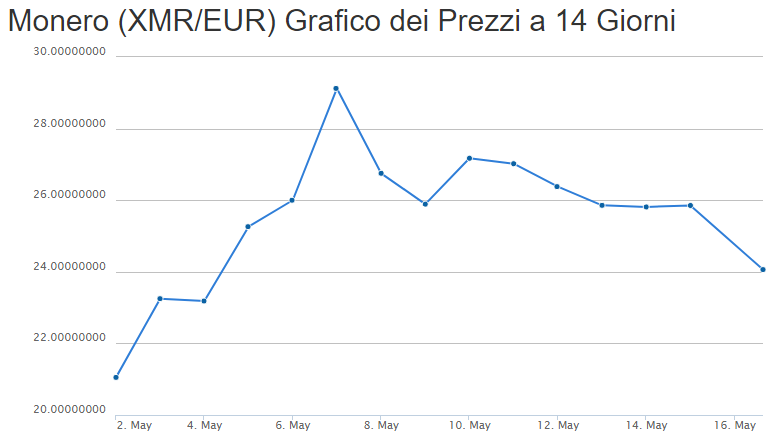

Adylkuzz, in realtà, non è particolarmente dannoso. Si tratta infatti di un miner, pensato per sfruttare la potenza di calcolo del computer compromesso per ottenere Monero, una cripto-valuta (il cui simbolo è XMR) simile a Bitcoin.

Monero si sta affermando come alternativa “veramente anonima” a Bitcoin. Un XMR oggi viene scambiato per circa 24 euro.

La logica è semplice: l’autore del malware, in pratica, “ruba” la capacità di calcolo dei computer infetti e la usa per eseguire i calcoli che gli permettono di creare gli XMR che poi vengono accreditati sui suoi conti.

Stando a quanto riporta il ricercatore, Adylkuzz avrebbe come unici effetti dannosi quelli di impedire l’accesso alle cartelle condivise e di impattare (in qualche caso pesantemente) sulle prestazioni dei computer infetti.

Il miner, però, esegue anche un’altra operazione: chiude la porta 445 del computer disattivando di fatto il famigerato Server Message Block, cioè il componente che consente l’installazione di WannaCry.

L’accorgimento, molto probabilmente, ha lo scopo di impedire che qualcun altro sfrutti la medesima vulnerabilità per infettare con un altro malware la macchina, bloccando Adylkuzz.

Insomma: la diffusione della botnet ha avuto come effetto collaterale quello di ridurre la superficie di attacco e contenere in qualche modo la diffusione di WannaCry.

Kafeine, nelle sue indagini, ha anche analizzato i portafogli Monero collegati alla botnet di Adylkuzz, che stando a quanto il ricercatore ha scoperto sarebbe composta da numerosi server Command and Control a cui rispondono migliaia di PC infetti.

E qui arriva anche un’altra piccola sorpresa: a giudicare dal “saldo” nei conti Monero collegati alla botnet, è probabile che l’autore di Adylkuzz abbia guadagnato molto più dei cyber-criminali che hanno seminato il panico con WannaCry.

Sui conti individuati, infatti, sono registrati pagamenti per circa 38.000 euro. Nei conti di WannaCry poco più di 60.000. Secondo Kafeine, però, i conti collegati ad Adylkuzz potrebbero essere decine e i guadagni complessivi del cyber-criminale che li controlla decisamente più elevati.

Articoli correlati

-

Una nuova campagna sfrutta Selenium...

Una nuova campagna sfrutta Selenium...Lug 29, 2024 0

-

Scoperti attacchi contro server...

Scoperti attacchi contro server...Ott 27, 2023 0

-

Kubernetes preso di mira da due...

Kubernetes preso di mira da due...Mar 27, 2023 0

-

Cryptohacking: l’anno peggiore di...

Cryptohacking: l’anno peggiore di...Feb 07, 2023 0

Altro in questa categoria

-

LameHug, un nuovo malware che sfrutta...

LameHug, un nuovo malware che sfrutta...Lug 18, 2025 0

-

Salt Typhoon: nove mesi nascosti nei...

Salt Typhoon: nove mesi nascosti nei...Lug 18, 2025 0

-

Attacchi DDoS ipervolumetrici, ancora...

Attacchi DDoS ipervolumetrici, ancora...Lug 17, 2025 0

-

FlashStart rinnova il DNS Filtering per...

FlashStart rinnova il DNS Filtering per...Lug 16, 2025 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Attacchi DDoS ipervolumetrici, ancora numeri da record...

Attacchi DDoS ipervolumetrici, ancora numeri da record...Lug 17, 2025 0

Gli attacchi DDoS, compresi quelli ipervolumetrici,... -

Liste di dati sul dark web: una fonte inaffidabile per le...

Liste di dati sul dark web: una fonte inaffidabile per le...Lug 08, 2025 0

In una recente analisi, Group-IB ha approfondito il ruolo... -

IconAds: quando le app fantasma diventano portali...

IconAds: quando le app fantasma diventano portali...Lug 03, 2025 0

Recentemente il team Satori Threat Intelligence di HUMAN ha... -

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il...

Minacce recenti

Attacchi DDoS ipervolumetrici, ancora numeri da record nonostante il calo

GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di Rowhammer

eSIM: una vulnerabilità introdotta da Kigen consente di installare applet malevoli

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

LameHug, un nuovo malware che sfrutta un LLM per eseguire...

LameHug, un nuovo malware che sfrutta un LLM per eseguire...Lug 18, 2025 0

Il CERT-UA, agenzia governativa ucraina di cybersicurezza,... -

Salt Typhoon: nove mesi nascosti nei sistemi della Guardia...

Salt Typhoon: nove mesi nascosti nei sistemi della Guardia...Lug 18, 2025 0

Un gruppo APT legato al governo cinese ha mantenuto... -

Attacchi DDoS ipervolumetrici, ancora numeri da record...

Attacchi DDoS ipervolumetrici, ancora numeri da record...Lug 17, 2025 0

Gli attacchi DDoS, compresi quelli ipervolumetrici,... -

FlashStart rinnova il DNS Filtering per migliorare...

FlashStart rinnova il DNS Filtering per migliorare...Lug 16, 2025 0

FlashStart, realtà italiana specializzata in soluzioni per... -

GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di...

GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di...Lug 15, 2025 0

Nuova minaccia per le GPU: secondo un recente comunicato...

2 thoughts on “WannaCry è stato “contenuto” da un’altra botnet”