Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

Più di 40.000 PC infettati con gli strumenti dell’NSA

Apr 21, 2017 Marco Schiaffino Attacchi, Emergenze, Hacking, In evidenza, Malware, News, RSS, Vulnerabilità 0

Dopo il rilascio su Internet dei tool di hacking usati dagli 007 americani i pirati informatici li stanno usando per fare strage di computer.

A questo punto viene da domandarsi: ma non sarebbe stato meglio se qualcuno avesse pagato le cifre esorbitanti chieste dagli Shadow Brokers per togliere dalla circolazione l’arsenale dell’NSA su cui avevano messo le mani?

A pochi giorni dal rilascio su Internet dei software usati dalla National Security Agency, infatti, tutte le peggiori paure degli esperti di sicurezza si stanno concretizzando.

Il panorama è questo: grazie al “leak” degli Shadow Brokers, migliaia di cyber-criminali hanno ora a disposizione software di spionaggio che sfruttano exploit di alto livello sviluppati dal governo statunitense e li stanno usando per infettare il maggior numero di computer possibile.

Gli strumenti utilizzati, stando a quanto riportato da numerosi esperti di sicurezza, sarebbero in particolare due: EternalBlue e DoublePulsar. Il primo è un exploit che sfrutta una vulnerabilità presente sui sistemi Windows da XP a Server 2008 R2.

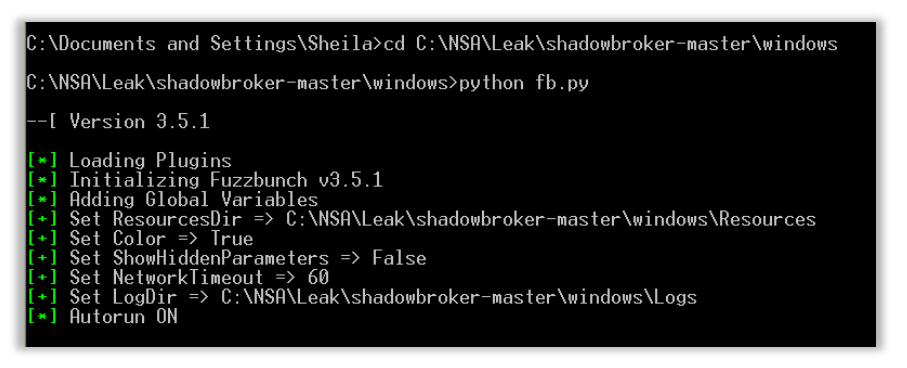

DoublePulsar, invece, è un plugin utilizzabile con FuzzBunch, il pacchetto di strumenti di hacking sviluppato dai programmatori dell’NSA e che mette a disposizione un “ambiente di lavoro” completo per portare gli attacchi attraverso semplici comandi da consolle.

FuzzBunch è una sorta di “arma di distruzione di massa” in salsa informatica. E ora la può usare chiunque…

Tutto questo materiale è compreso nell’archivio pubblicato dagli Shadow Brokers ed è quindi accessibile, almeno potenzialmente, a chiunque.

L’efficacia dell’attacco è devastante: la vulnerabilità su cui fa leva EternalBlue è infatti una delle poche che consente di violare in remoto un PC con Windows 7 senza che sia necessaria l’autenticazione. Grazie a DoublePulsar, poi, i pirati possono sfruttare la falla per iniettare nel sistema una qualsiasi backdoor sotto forma di DLL.

EternalBlue sfrutta una falla nel Microsoft Server Message Block 1.0 (SMBv1), che consente l’avvio dell’esecuzione di codice in remoto. In teoria, la vulnerabilità è stata corretta da Microsoft il mese scorso, ma evidentemente ci sono in circolazione un gran numero di computer su cui non sono stati installati gli aggiornamenti.

A quanto risulta dalle scansioni effettuate su Shodan da alcuni ricercatori, infatti, gli attacchi avrebbero colpito già più di 47.000 computer e il conteggio delle “vittime” è probabilmente destinato a crescere.

Prima di tutto perché l’utilizzo di FuzzBunch è di una semplicità disarmante, in secondo luogo perché sul Web si trovano addirittura delle guide pratiche (di cui preferiamo non pubblicare il link in questo articolo) che in 15 pagine spiegano passo per passo come portare l’attacco.

Articoli correlati

-

Il protocollo di rete...

Il protocollo di rete...Nov 17, 2025 0

-

Scoperto un RAT per Windows che...

Scoperto un RAT per Windows che...Mag 30, 2025 0

-

Una patch di Windows introduce una...

Una patch di Windows introduce una...Apr 28, 2025 0

-

ClickFix: torna la campagna di phishing...

ClickFix: torna la campagna di phishing...Mar 17, 2025 0

Altro in questa categoria

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...