Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

200.000 telecamere Wi-Fi a rischio hacking

Mar 10, 2017 Marco Schiaffino News, RSS, Vulnerabilità 2

I dispositivi di un produttore cinese hanno numerosi bug che permetterebbero ai pirati informatici di violarne i sistemi. Ma c’è di peggio…

La saga “incubo IoT” non è ancora chiusa e il nuovo capitolo è stato scritto da Pierre Kim, un ricercatore che si è imbattuto in una serie di bug che affliggono più di 200.000 telecamere Wi-Fi sparpagliate per mezzo mondo. Non solo: stando al report di Kim, ci sarebbero anche altre centinaia di migliaia (o forse milioni) di dispositivi potenzialmente vulnerabili ad attacchi in remoto.

Tutto comincia quando Kim individua una vulnerabilità investigando su una falla in un prodotto (le telecamere GoAhead) e segnala il problema all’azienda che le distribuisce. Una volta ricevuta la risposta di Embedthis Software, però, il ricercatore realizza che il problema è più ampio.

Come verifica in seguito, Embedthis non produce direttamente le videocamere, ma le acquista da un’azienda cinese (non ancora identificata) e le personalizza con il suo software per poi venderle.

La vulnerabilità trovata da Kim è dovuta a un errore contenuto nel firmware originale delle videocamere ed è quindi presente in tutti i 1.250 prodotti distribuiti da chi acquista le videocamere dallo stesso fornitore, elencati dallo stesso Pierre Kim nel suo blog.

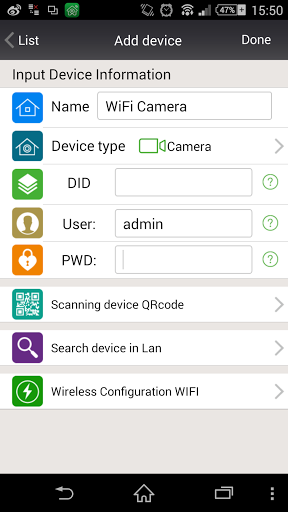

Uno dei modelli di videocamera Wi-Fi che presenta le vulnerabilità individuate da Pierre Kim. In totale si tratterebbe di 1.250 modelli.

Il ricercatore, nel suo report, evidenzia la presenza di diverse vulnerabilità che (da sole o combinate) consentono l’accesso in remoto ai dispositivi.

–Backdoor account: le impostazioni predefinite prevedono un servizio telnet attivo sulla videocamera, con un backdoor account (root:$1$ybdHbPDn$ii9aEIFNiolBbM9QxW9mr0:0:0::/root:/bin/sh) che permette a chiunque di accedervi.

–Possibilità di accedere alle credenziali senza autenticazione: i dispositivi usano un server HTTP modificato (male) dal produttore, che consente di ottenere le credenziali semplicemente tentando un collegamento lasciando vuoti i valori di user e password nel login.

–Esecuzione di codice in remoto con privilegi di root: questa avviene semplicemente collegandosi a una URL con speciali parametri, senza necessità di autenticazione.

– Accesso allo streaming senza autenticazione: chiunque può collegarsi alla porta 10554 e visualizzare il video ripreso dalla videocamera senza doversi autenticare.

Con una ricerca su Shodan, Pierre Kim ha individuato circa 185.000 videocamere (mentre scriviamo ne risultano 202.719) collegate a Internet con queste vulnerabilità.

Ma c’è di peggio: nel corso delle sue indagini, il ricercatore ha focalizzato la sua attenzione anche su una funzionalità “Cloud” attiva per impostazione predefinita, che consente il controllo tramite un’app per smartphone.

Controllare la videocamera tramite cloud? Comodo e, in qualche caso, anche molto pericoloso…

Il collegamento tra l’app e la videocamera (ma come ha scoperto Kim in seguito il servizio cloud gestisce anche altri tipi di dispositivi) avviene tramite un server remoto, che utilizza il numero di serie del dispositivo per stabilire la connessione.

Il punto è che il collegamento avviene attraverso una tecnica di tunneling UDP che aggira di fatto i firewall della rete in cui si trova il dispositivo.

In queste condizioni, di conseguenza, è possibile avviare un attacco di bruteforcing delle credenziali di accesso per ottenerne il controllo.

Il protocollo in questione (che il ricercatore assimila più che altro a una botnet) è utilizzato da numerose app per Android che Kim elenca nel suo blog:

- object.p2pwificam.client (500.000 – 1.000.000 installazioni)

- hsl.p2pipcam (100.000 – 500.000 installazioni)

- object.liouzx.client (100.000 – 500.000 installazioni)

- object.lioupp.client (100.000 – 500.000 installazioni s)

- com.g_zhang.myp2pcam (100.000 – 500.000 installazioni)

- object.aisaidezx.client (50.000 – 100.000 installazioni)

- hsl.cam360 (10.000 – 50.000 installazioni)

- bravocam.p2pipcam (10.000 – 50.000 installazioni)

- xcam.p2pipcam (10.000 – 50.000 installazioni)

- snugcam.p2pipcam (10.000 – 50.000 installazioni)

- myview.p2pipcam (5.000 – 10.000 installazioni)

- object.weimaisizx.client (10.000 – 50.000 installazioni)

- com.tutk.P2PCamLive.Pixord (10.000 – 50.000 installazioni)

- object.p2pnetwork.client (5.000 – 10.000 installazioni)

Pierre Kim ha reso pubbliche le vulnerabilità dopo aver tentato inutilmente di contattare i produttori per fare in modo che correggessero in qualche modo i bug. Il consiglio, per chi utilizzasse dispositivi compresi nell’elenco pubblicato o il servizio Cloud citato nel report, è naturalmente quello di disconnetterli immediatamente da Internet.

Articoli correlati

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

-

Android, più sicurezza con la verifica...

Android, più sicurezza con la verifica...Ago 27, 2025 0

Altro in questa categoria

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

2 thoughts on “200.000 telecamere Wi-Fi a rischio hacking”