Aggiornamenti recenti Marzo 25th, 2026 2:50 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

Come proteggersi dallo spionaggio tramite uXDT

Gen 10, 2017 Marco Schiaffino Approfondimenti, RSS, Tecnologia, Vulnerabilità 0

La tecnologia a ultrasuoni permette la profilazione degli utenti e può essere usata come strumento per individuare chi naviga in anonimato. Ecco come arginarla.

Si chiama uXDT (ultrasound cross-device tracking) ed è una tecnologia tornata all’onore delle cronache dopo che è stata indicata come un possibile strumento per individuare chi naviga in anonimato.

A farlo è stato lo stesso team di ricercatori che, tra il 2015 e il 2016, ha segnalato i rischi legati a una funzione che rappresenta un serio pericolo per la privacy di chi naviga su Internet.

Anche quando utilizzata per scopi “normali”, infatti, uXDT rappresenta in ogni caso uno strumento decisamente “antipatico”.

Nata con lo scopo di migliorare il livello di profilazione dei visitatori dei siti Web, la tecnologia in sintesi consente di utilizzare banner pubblicitari confezionati ad hoc per comunicare con i dispositivi mobile attraverso gli ultrasuoni (sfruttando il microfono dei device) e raccogliere così informazioni sui dispositivi utilizzati dal legittimo proprietario.

Una delle prime aziende a lanciare sul mercato sistemi di tracciamento basati su uXDT è stata SIlverPush. Lo slogan è “Metti insieme persone, dispositivi e dati”.

“Perché il tutto funzioni è necessario che sul dispositivo mobile sia installata un’app in grado di ricevere e interpretare i comandi inviati tramite ultrasuoni” spiega Federico Maggi, uno dei ricercatori che ha curato lo studio.

Ma come individuare un’app con funzioni simili? “Per sfruttare uXDT è sufficiente che l’app abbia accesso al microfono, un permesso che di solito viene accordato senza troppi problemi” precisa Maggi.

Qualsiasi applicazione con caratteristiche simili, quindi, può potenzialmente rappresentare un “cavallo di troia” per abilitare il tracciamento dei dispositivi.

Le tecniche per arginare questa forma di profilazione, però, al momento scarseggiano e gli sviluppatori delle grandi aziende sembrano essere ben poco sensibili al tema.

“Il metodo più semplice ed efficace per arginare possibili abusi di uXDT è quello di prevedere sul sistema operativo dei dispositivi mobili un permesso ad hoc per l’uso di comandi via ultrasuoni” spiega Maggi. “In alternativa è possibile agire sulla fonte, bloccando l’emissione di ultrasuoni dal computer”.

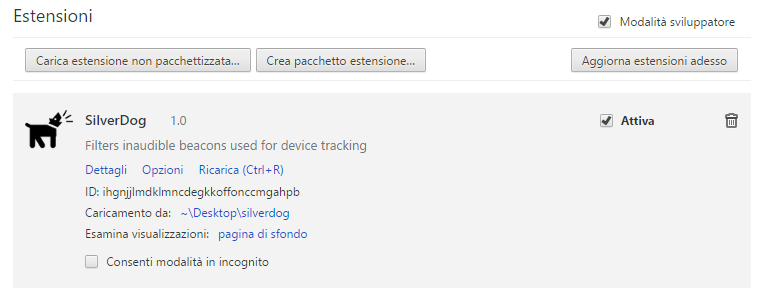

Versioni embrionali di questi strumenti di controllo sono disponibili sul sito che ospita lo studio dei ricercatori, sotto forma di una patch per Android che introduce un permesso per l’uso degli ultrasuoni e di un’estensione per Google Chrome (battezzata SilverDog) che “taglia” le frequenze emesse dal computer, escludendo la possibilità che vengano emessi ultrasuoni.

SilverDog permette di filtrare i suoi emessi dal computer per tagliare le frequenze usate da uXDT.

L’estensione per Chrome non è disponibile nello store ufficiale e, per installarla, è quindi necessario ricorrere a una procedura un po’ complessa.

Una volta scaricata l’estensione in formato CRX, rinominiamola in ZIP e scompattiamola usando un qualsiasi programma di compressione.

Apriamo poi la sezione estensioni di Chrome e attiviamo la Modalità sviluppatore aggiungendo un segno di spunta alla voce relativa.

Usiamo poi la funzione Carica estensione non pacchettizzata e selezioniamo la cartella di SilverDog per procedere all’installazione.

Articoli correlati

-

ShadyPanda: oltre 4 milioni di browser...

ShadyPanda: oltre 4 milioni di browser...Dic 02, 2025 0

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

-

Centinaia di estensioni Chrome...

Centinaia di estensioni Chrome...Ott 20, 2025 0

Altro in questa categoria

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità...