Aggiornamenti recenti Luglio 14th, 2025 4:57 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- eSIM: una vulnerabilità introdotta da Kigen consente di installare applet malevoli

- CERT-AGID 5 – 11 luglio: sei nuove campagne di phishing contro utenti SPID

- Vulnerabilità in BlueSDK, milioni di veicoli a rischio di attacco

- Un attacco informatico colpisce Call of Duty: WWII su PC: giocatori compromessi

- Un gruppo APT statunitense ha attaccato industrie cinesi

Il ransomware PowerWare ora finge di essere Locky

Lug 25, 2016 Marco Schiaffino In evidenza, Malware, Minacce, News, Ransomware 0

La nuova versione del malware, considerato ben poco pericoloso e facilmente aggirabile, copia il suo più pericoloso “collega” per indurre le vittime a pagare il riscatto.

Il business dei ransomware fa gola a molti cyber-criminali, ma non tutti hanno i numeri per mettere a punto un malware in grado di rappresentare una vera macchina da soldi.

Negli ultimi mesi l’elenco dei debuttanti allo sbaraglio si è ingrossato a dismisura e PowerWare è solo uno degli ultimi comparsi tra i ransomware di serie B.

Il malware è stato diffuso attraverso una campagna di spam, sfruttando un exploit basato sulle Macro in documenti di Office che vengono allegati ai messaggi. Un sistema un po’ vecchiotto e ben poco efficace, visto che in tutte le versioni recenti dei software Microsoft, le Macro sono disattivate di default.

A fare acqua da tutte le parti è anche il payload del ransomware. PowerWare usa infatti un sistema di crittografia a chiave singola, che può essere facilmente estratta dal codice del malware e utilizzata per decodificare i file presi in ostaggio, come hanno dimostrato i ricercatori di Palo Alto Network che hanno messo a disposizione di tutti anche uno strumento per decrittare i file.

Insomma: PowerWare per il momento è solo una “tigre di carta” e chi ne viene colpito ha ottime ragioni per non preoccuparsi più di tanto.

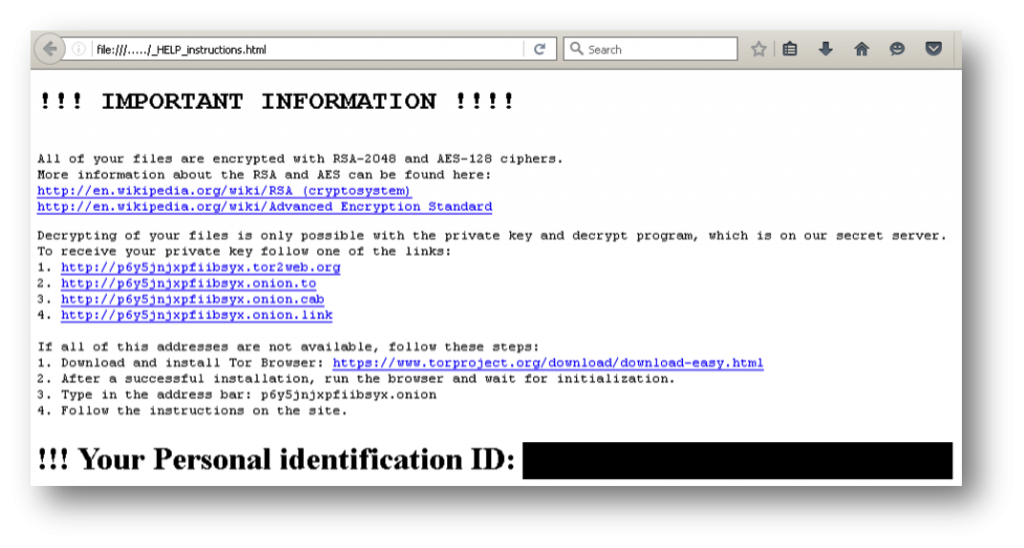

Ora, però, gli autori del malware hanno escogitato uno stratagemma che potrebbe garantirgli qualche vantaggio. Nella nuova versione hanno infatti modificato il codice in modo che le vittime siano convinte di essere state colpite dal ben più pericoloso Locky, per cui non esiste alcuno strumento che consenta il recupero dei file.

Il messaggio è identico a quello visualizzato da Locky, ma in realtà il ransomware è molto meno pericoloso.

La nuova versione di PowerWare utilizza infatti l’estensione “.locky” per i file crittografati e inserisce la richiesta di pagamento in Bitcoin utilizzando le stesse identiche parole utilizzate dagli autori di Locky.

In pratica, il tentativo è quello di convincere la vittima di avere a che fare con un ransomware invincibile, quando in realtà si è di fronte a un problema facilmente risolvibile.

Secondo i ricercatori di Palo Alto Network che hanno analizzato li malware, non è la prima volta che gli autori di PowerWare scopiazzano da altri cyber-criminali. Nelle versioni precedenti, infatti, gli analisti hanno individuato porzioni di codice “prese a prestito” da TeslaCrypt.

Articoli correlati

-

Ingram Micro, dietro l’alt dei...

Ingram Micro, dietro l’alt dei...Lug 07, 2025 0

-

In aumento i cyberattacchi...

In aumento i cyberattacchi...Lug 01, 2025 0

-

Deepfake per distribuire malware su...

Deepfake per distribuire malware su...Giu 19, 2025 0

-

Fog ransomware, un ransomware anomalo a...

Fog ransomware, un ransomware anomalo a...Giu 17, 2025 0

Altro in questa categoria

-

eSIM: una vulnerabilità introdotta da...

eSIM: una vulnerabilità introdotta da...Lug 14, 2025 0

-

CERT-AGID 5 – 11 luglio: sei nuove...

CERT-AGID 5 – 11 luglio: sei nuove...Lug 14, 2025 0

-

Vulnerabilità in BlueSDK, milioni di...

Vulnerabilità in BlueSDK, milioni di...Lug 11, 2025 0

-

Un attacco informatico colpisce Call of...

Un attacco informatico colpisce Call of...Lug 10, 2025 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Liste di dati sul dark web: una fonte inaffidabile per le...

Liste di dati sul dark web: una fonte inaffidabile per le...Lug 08, 2025 0

In una recente analisi, Group-IB ha approfondito il ruolo... -

IconAds: quando le app fantasma diventano portali...

IconAds: quando le app fantasma diventano portali...Lug 03, 2025 0

Recentemente il team Satori Threat Intelligence di HUMAN ha... -

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il... -

Down di MATLAB: MathWorks conferma l’attacco...

Down di MATLAB: MathWorks conferma l’attacco...Mag 27, 2025 0

MATLAB ha smesso di funzionare per quasi una settimana e...

Minacce recenti

CERT-AGID 5 – 11 luglio: sei nuove campagne di phishing contro utenti SPID

Vulnerabilità in BlueSDK, milioni di veicoli a rischio di attacco

Un gruppo APT statunitense ha attaccato industrie cinesi

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

eSIM: una vulnerabilità introdotta da Kigen consente di...

eSIM: una vulnerabilità introdotta da Kigen consente di...Lug 14, 2025 0

I ricercatori di AG Security Research hanno individuato una... -

CERT-AGID 5 – 11 luglio: sei nuove campagne di phishing...

CERT-AGID 5 – 11 luglio: sei nuove campagne di phishing...Lug 14, 2025 0

Nel corso di questa settimana, il CERT-AGID ha individuato... -

Vulnerabilità in BlueSDK, milioni di veicoli a rischio di...

Vulnerabilità in BlueSDK, milioni di veicoli a rischio di...Lug 11, 2025 0

I ricercatori di PCA Cybersecurity hanno individuato un set... -

Un attacco informatico colpisce Call of Duty: WWII su PC: ...

Un attacco informatico colpisce Call of Duty: WWII su PC: ...Lug 10, 2025 0

Una grave falla di sicurezza ha trasformato una sessione... -

Un gruppo APT statunitense ha attaccato industrie cinesi

Un gruppo APT statunitense ha attaccato industrie cinesiLug 10, 2025 0

Un nuovo gruppo APT entra nei radar dei ricercatori di...