Aggiornamenti recenti Marzo 24th, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Semplice ed efficace: il ransomware Bart sfrutta il formato ZIP

Lug 04, 2016 Marco Schiaffino Malware, Minacce, News, Ransomware 0

La partita a scacchi tra autori di ransomware ed esperti di sicurezza continua. L’ultima mossa dei cyber-criminali è un fulgido esempio di ottimizzazione degli sforzi.

In un colpo solo, infatti, i pirati hanno trovato il modo di rendere più semplice la tecnica di attacco e ostacolare l’azione degli antivirus nella rilevazione dell’attacco.

Il malware che preoccupa gli analisti si chiama Bart e adotta una tecnica innovativa per prendere in ostaggio i file della vittima: utilizza il sistema di compressione per “impacchettarli” in archivi ZIP protetti da password. Quest’ultima, naturalmente, può essere ottenuta solo pagando un riscatto.

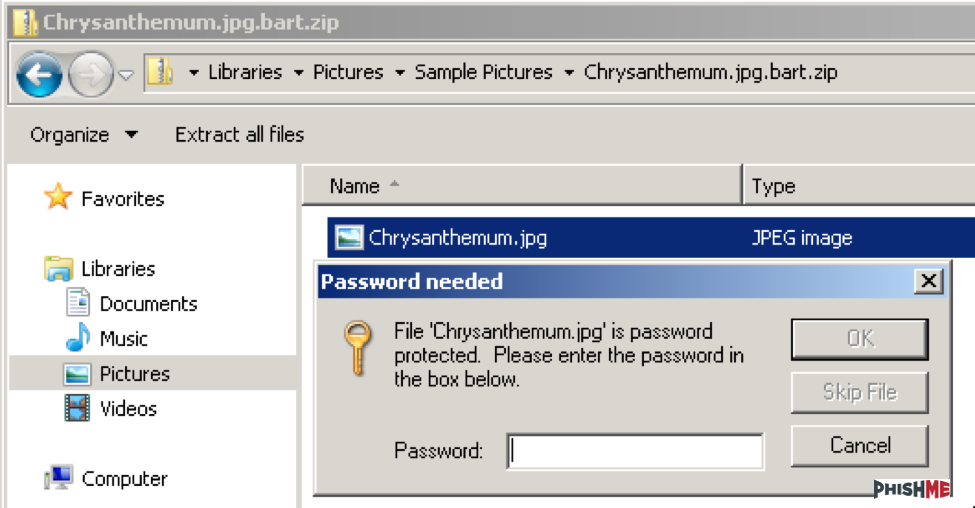

Niente doppia chiave: Bart usa il sistema di compressione ZIP con protezione della password. Tanto i file sono cifrati con AES…

L’uso di questa tecnica rende Bart estremamente difficile da rilevare perché a differenza dei suoi colleghi, il malware non ha alcuna necessità di collegarsi a un server Command and Control per scambiare la chiave privata necessaria per la decodifica dei file.

Il malware è stato distribuito via email, sotto forma di un Javascript inserito in un archivio compresso. Una volta aperto, il Javascript scarica e avvia un loader, che a sua volta installa il ransomware.

A questo punto Bart avvia la crittografia dei file, che vengono convertiti in file ZIP protetti da password utilizzando la sintassi nome_file.estensione_file.bart.zip.

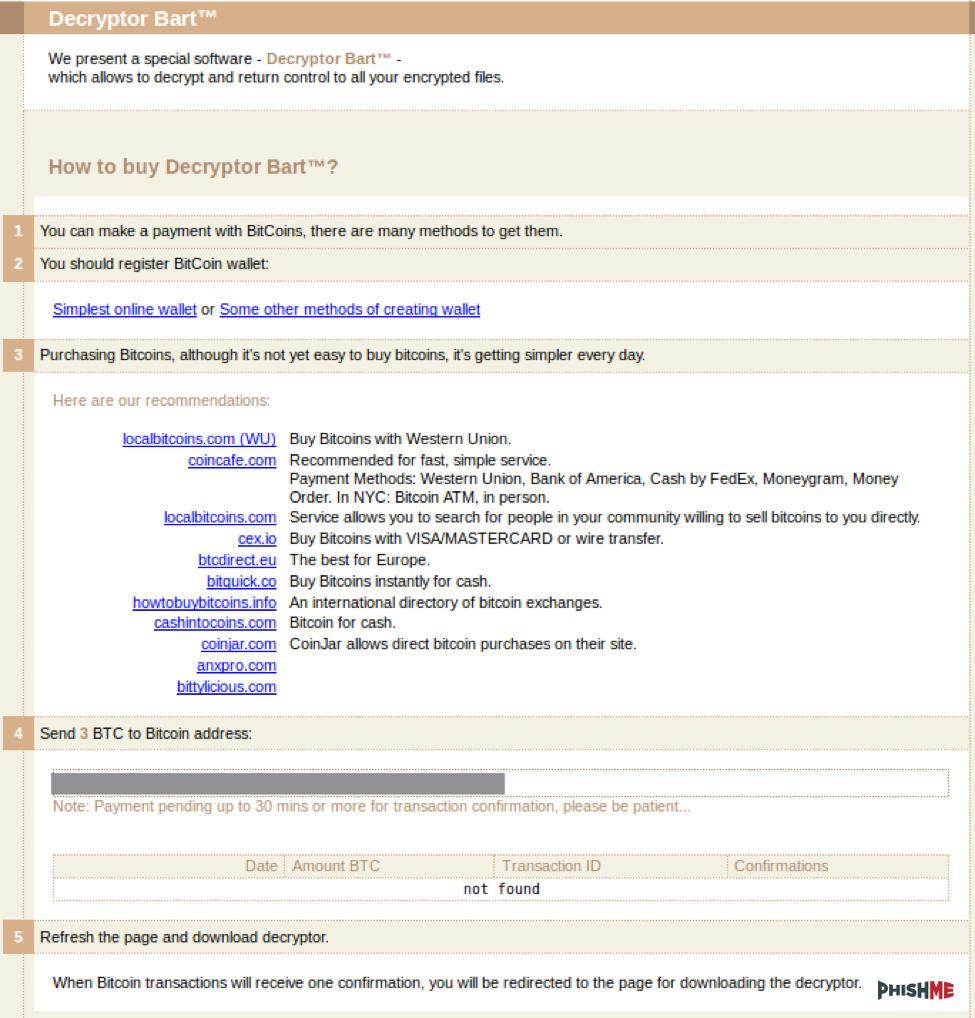

Il malware, come da copione, visualizza poi la richiesta di riscatto, piuttosto esosa: gli autori di Bart chiedono infatti 3 Bitcoin (al cambio attuale sono quasi 2.000 dollari) per ottenere la password che permette di estrarre i file.

Secondo gli esperti di sicurezza di PhishMe, dietro la comparsa di Bart potrebbero esserci gli stessi creatori di Locky. Un indizio in questo senso è rappresentato dalla straordinaria somiglianza delle pagine Web a cui vengono indirizzate le vittime per effettuare i pagamenti.

La pagina Web per il pagamento del riscatto è identica a quella di Locky. Stessa mano o stesso servizio dedicato?

Un fatto che, però, potrebbe spiegarsi anche in un altro modo, cioè con la possibilità che il sistema di riscossione del riscatto sia “appaltato” a un gruppo specializzato che offre ai criminali questo tipo di servizio.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

Altro in questa categoria

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca...