Aggiornamenti recenti Luglio 18th, 2025 3:17 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- LameHug, un nuovo malware che sfrutta un LLM per eseguire comandi

- Salt Typhoon: nove mesi nascosti nei sistemi della Guardia Nazionale USA

- Attacchi DDoS ipervolumetrici, ancora numeri da record nonostante il calo

- FlashStart rinnova il DNS Filtering per migliorare performance e scalabilità grazie all’IA

- GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di Rowhammer

Qualcuno pagherà mai il riscatto di questo ransomware?

Feb 08, 2017 Marco Schiaffino Malware, News, RSS 0

Lockdroid blocca il telefono e chiede un riscatto per lo sblocco. Ma è probabile che le vittime preferiscano resettare il telefono. Ecco perché.

I pirati informatici che cercano di riempirsi le tasche con i ransomware cercano costantemente di aggiornare i loro malware per renderli sempre più efficaci e difficili da individuare per i software antivirus.

Come accade anche nel mondo delle aziende, però, non sempre le innovazioni che si introducono hanno successo. Ad accorgersene saranno anche gli autori di Lockdroid, un ransomware per sistemi Android che i cyber-criminali hanno recentemente aggiornato.

Lockdroid è un ransomware che blocca il telefono della vittima e chiede un riscatto per la “restituzione” del dispositivo.

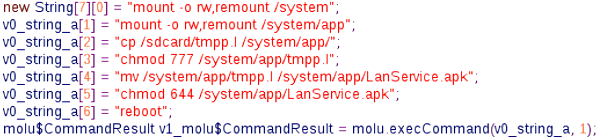

Nella nuova versione del malware, individuata e analizzata da Symantec, i pirati hanno introdotto alcune modifiche tecniche che prendono ispirazione da quelle usate per gli attacchi ai classici computer. Utilizzano infatti un dropper, cioè un vettore di infezione che, prima di installare il ransomware, esegue delle verifiche sul dispositivo colpito.

Nel dettaglio, il dropper controlla se il telefono su cui è stato avviato è stato sottoposto a rooting o meno. Nel caso in cui la verifica sia negativa, blocca il telefono e visualizza la richiesta di riscatto. Il blocco, però, in questo caso è piuttosto “debole” e può essere aggirato senza troppi problemi.

Se invece il dispositivo è stato sottoposto a rooting, il dropper visualizza una richiesta per ottenere i privilegi di amministratore. Per invogliare la potenziale vittima a concedere i permessi, promette la possibilità di accedere a migliaia di fotografie pornografiche.

Il dropper copia il file APK sul telefono e ne imposta l’esecuzione a ogni avvio del sistema.

Se la vittima acconsente, il dropper esegue una serie di modifiche che gli permettono di impostare il ransomware come un’applicazione di sistema che viene avviata automaticamente all’accensione del dispositivo. Chi si trova lo smartphone bloccato con questa seconda modalità, quindi, ha due scelte: cedere all’estorsione o resettare il telefono.

Fin qui, le trovate dei pirati informatici sembrano decisamente funzionali al loro obiettivo: forzare la vittima a pagare il riscatto per riavere il controllo del dispositivo.

Quello che rischia di rendere ben poco efficace Lockdroid, però, è il metodo con cui la vittima dovrebbe pagare. Al posto di visualizzare un link sotto forma di testo, infatti, i pirati hanno pensato bene di inserire il collegamento in un QR Code.

Schermo bloccato con un QR Code che permette di pagare il riscatto. Ma per aprire il collegamento serve un altro dispositivo con fotocamera e app per il codice a barre…

Questo significa che, per aprire il collegamento e pagare il riscatto la vittima dovrà usare un altro dispositivo che sia in grado di leggere il codice a barre, tipicamente uno smartphone. Ma quante probabilità ci sono che la vittima abbia due dispositivi mobili a portata di mano? Poche.

A peggiorare la situazione, c’è il fatto che nella schermata di blocco gli autori del malware hanno avuto la bella pensata di inserire un’immagine piuttosto “esplicita” che tradisce la natura dell’app. Una tecnica che viene spesso usata per disincentivare la vittima dal rivolgersi a società antivirus o esperti, facendo leva sulla vergogna provata per ammettere di aver installato un’app a tema pornografico.

Peccato che lo stesso meccanismo, in questo caso, contribuisce a scoraggiarla dal chiedere in prestito il cellulare a un amico o a un famigliare per pagare il riscatto.

Insomma: per come viene proposto il pagamento, è molto probabile che le vittime di Lockdroid scelgano di resettare il telefono piuttosto che trovarsi a dover dare spiegazioni che non hanno nessuna voglia di dare.

Articoli correlati

-

Ingram Micro, dietro l’alt dei...

Ingram Micro, dietro l’alt dei...Lug 07, 2025 0

-

In aumento i cyberattacchi...

In aumento i cyberattacchi...Lug 01, 2025 0

-

Anubis, un nuovo ransomware che integra...

Anubis, un nuovo ransomware che integra...Giu 16, 2025 0

-

Sophos Annual Threat Report: i malware...

Sophos Annual Threat Report: i malware...Mag 30, 2025 0

Altro in questa categoria

-

LameHug, un nuovo malware che sfrutta...

LameHug, un nuovo malware che sfrutta...Lug 18, 2025 0

-

Salt Typhoon: nove mesi nascosti nei...

Salt Typhoon: nove mesi nascosti nei...Lug 18, 2025 0

-

Attacchi DDoS ipervolumetrici, ancora...

Attacchi DDoS ipervolumetrici, ancora...Lug 17, 2025 0

-

FlashStart rinnova il DNS Filtering per...

FlashStart rinnova il DNS Filtering per...Lug 16, 2025 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Attacchi DDoS ipervolumetrici, ancora numeri da record...

Attacchi DDoS ipervolumetrici, ancora numeri da record...Lug 17, 2025 0

Gli attacchi DDoS, compresi quelli ipervolumetrici,... -

Liste di dati sul dark web: una fonte inaffidabile per le...

Liste di dati sul dark web: una fonte inaffidabile per le...Lug 08, 2025 0

In una recente analisi, Group-IB ha approfondito il ruolo... -

IconAds: quando le app fantasma diventano portali...

IconAds: quando le app fantasma diventano portali...Lug 03, 2025 0

Recentemente il team Satori Threat Intelligence di HUMAN ha... -

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il...

Minacce recenti

Attacchi DDoS ipervolumetrici, ancora numeri da record nonostante il calo

GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di Rowhammer

eSIM: una vulnerabilità introdotta da Kigen consente di installare applet malevoli

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

LameHug, un nuovo malware che sfrutta un LLM per eseguire...

LameHug, un nuovo malware che sfrutta un LLM per eseguire...Lug 18, 2025 0

Il CERT-UA, agenzia governativa ucraina di cybersicurezza,... -

Salt Typhoon: nove mesi nascosti nei sistemi della Guardia...

Salt Typhoon: nove mesi nascosti nei sistemi della Guardia...Lug 18, 2025 0

Un gruppo APT legato al governo cinese ha mantenuto... -

Attacchi DDoS ipervolumetrici, ancora numeri da record...

Attacchi DDoS ipervolumetrici, ancora numeri da record...Lug 17, 2025 0

Gli attacchi DDoS, compresi quelli ipervolumetrici,... -

FlashStart rinnova il DNS Filtering per migliorare...

FlashStart rinnova il DNS Filtering per migliorare...Lug 16, 2025 0

FlashStart, realtà italiana specializzata in soluzioni per... -

GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di...

GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di...Lug 15, 2025 0

Nuova minaccia per le GPU: secondo un recente comunicato...