Aggiornamenti recenti Luglio 8th, 2025 2:50 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Liste di dati sul dark web: una fonte inaffidabile per le analisi di sicurezza. L’approfondimento di Group-IB

- Ingram Micro, dietro l’alt dei sistemi c’è un attacco ransomware

- CERT-AGID 28 giugno – 4 luglio: 79 campagne malevole e MintsLoader all’attacco

- Un cartello messicano ha spiato l’FBI hackerando i suoi dispositivi

- Due vulnerabilità in Sudo mettono a rischio Linux: una consente l’accesso root

risultati per:conti

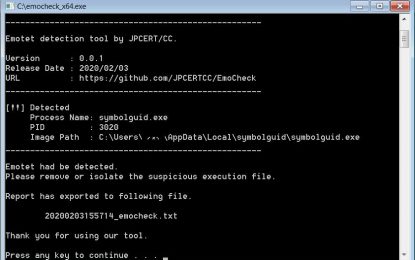

EmoCheck: ecco lo strumento per rilevare il malware Emotet

Feb 04, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, Prodotto, RSS, Tecnologia 0

Il CERT del Giappone ha messo a punto un software specifico che permette di verificare la presenza del trojan sul proprio computer. Se il mondo fisico sta affrontando l’emergenza del Coronavirus,...Nuova tecnica di attacco per TrickBot contro i sistemi Windows

Feb 03, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Vulnerabilità 0

Il trojan adotta uno stratagemma che gli consenti di aggirare il sistema di protezione UAC sfruttando una funzione dello store di Microsoft. Il confronto tra esperti di sicurezza e cyber-criminali è...Falla in OpenSMTPD server. Possibili attacchi in remoto

Gen 30, 2020 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

La vulnerabilità permette di inviare comandi attraverso una semplice email. A rischio migliaia di mail server su sistemi Unix. Allarme rosso per gli amministratori di sistema a causa di una...La “nuova normalità” della security secondo Trend Micro

Gen 29, 2020 Marco Schiaffino Approfondimenti, In evidenza, RSS, Scenario 0

Il rapporto della società di sicurezza fa il punto sul panorama attuale. Una situazione sempre più precaria, in cui è necessario alzare il livello di difesa. Quando ci si lancia in previsioni per...Raffica di aggiornamenti Oracle: “mal di Java” per gli amministratori IT

Gen 16, 2020 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

La tornata di aggiornamenti di gennaio contiene le correzioni per 334 bug che interessano 93 differenti prodotti di Oracle. Il rientro dalle vacanze non è mai leggero. Per i tecnici IT che...Ransomware: ecco come Ryuk colpisce i dispositivi offline

Gen 15, 2020 Marco Schiaffino In evidenza, Malware, News, RSS 0

La nuova versione del malware sfrutta la funzione “Wake on LAN” per accendere i computer collegati alla rete locale e fare maggiori danni. In caso di un attacco ransomware che non è stato...Licei italiani a scuola di hacking con Cyber-Challenge.IT

Gen 14, 2020 Marco Schiaffino Hacking, In evidenza, News, RSS, Scenario 0

Gli studenti delle scuole superiori italiane invitati a partecipare al programma che punta a formare i giovani talenti della cyber-security. Il settore della sicurezza informatica è in continua...Un hacker poteva cambiare le leggi di Gibilterra

Gen 07, 2020 Marco Schiaffino In evidenza, News, Vulnerabilità 0

Una vulnerabilità nel sito Internet del governo di Gibilterra consentiva di modificare i PDF contenenti la legislazione del governatorato britannico. L’equivalenza tra cyber-security e la...Emotet fa strage in Germania. Francoforte bloccata per 24 ore

Dic 20, 2019 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Una serie di attacchi mirati ha colpito numerosi enti pubblici, obbligando gli amministratori a bloccare tutti i sistemi per impedire maggiori danni. È in circolazione da più di cinque anni, ma...Il SIEM cresce e sfocia in altri servizi

Dic 19, 2019 Giancarlo Calzetta Approfondimenti, In evidenza, RSS, Software 1

Sviluppare un SIEM efficace al giorno d’oggi significa mettere le mani in pasta in moltissimi aspetti della sicurezza e questo permette di creare nuovi servizi. I software SIEM sono da...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Liste di dati sul dark web: una fonte inaffidabile per le...

Liste di dati sul dark web: una fonte inaffidabile per le...Lug 08, 2025 0

In una recente analisi, Group-IB ha approfondito il ruolo... -

IconAds: quando le app fantasma diventano portali...

IconAds: quando le app fantasma diventano portali...Lug 03, 2025 0

Recentemente il team Satori Threat Intelligence di HUMAN ha... -

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il... -

Down di MATLAB: MathWorks conferma l’attacco...

Down di MATLAB: MathWorks conferma l’attacco...Mag 27, 2025 0

MATLAB ha smesso di funzionare per quasi una settimana e...

Minacce recenti

CERT-AGID 28 giugno – 4 luglio: 79 campagne malevole e MintsLoader all’attacco

Un cartello messicano ha spiato l’FBI hackerando i suoi dispositivi

In aumento i cyberattacchi dall’Iran: l’allarme delle agenzie di sicurezza americane

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ingram Micro, dietro l’alt dei sistemi c’è un...

Ingram Micro, dietro l’alt dei sistemi c’è un...Lug 07, 2025 0

Da giovedì scorso Ingram Micro sta soffrendo per via di... -

CERT-AGID 28 giugno – 4 luglio: 79 campagne malevole e...

CERT-AGID 28 giugno – 4 luglio: 79 campagne malevole e...Lug 07, 2025 0

Nella settimana appena trascorsa, il CERT-AGID ha... -

Un cartello messicano ha spiato l’FBI hackerando i...

Un cartello messicano ha spiato l’FBI hackerando i...Lug 04, 2025 0

Il Sinaloa, un cartello messicano, è riuscito ad... -

Due vulnerabilità in Sudo mettono a rischio Linux: una...

Due vulnerabilità in Sudo mettono a rischio Linux: una...Lug 04, 2025 0

Scoperti due gravi bug in Sudo, il celebre strumento da... -

IconAds: quando le app fantasma diventano portali...

IconAds: quando le app fantasma diventano portali...Lug 03, 2025 0

Recentemente il team Satori Threat Intelligence di HUMAN ha...