Aggiornamenti recenti Febbraio 6th, 2026 2:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- n8n: nuove vulnerabilità critiche aggirano le patch di dicembre

- TrendAI: il 2026 sarà l’anno dell’industrializzazione del cybercrime

- Shadow Campaign: la nuova ondata di cyber-spionaggio globale

- NTLM verso lo “switch-off”: Microsoft si prepara a bloccarlo di default

- Abusato il sistema di update eScan per inviare malware multistage

Vulnerabilità

Patch sbagliate: altro aggiornamento per OpenSSL

Set 27, 2016 Marco Schiaffino News, RSS, Vulnerabilità 0

A pochi giorni dal rilascio di un pacchetto di aggiornamenti gli sviluppatori pubblicano un’ulteriore correzione. “Le patch rilasciate avevano dei problemi”. Quando la toppa è peggio...Bug in iOS 10: la crittografia del backup è troppo debole

Set 26, 2016 Marco Schiaffino News, Prodotto, Tecnologia, Vulnerabilità 0

Il nuovo sistema consentirebbe di violare la protezione molto più facilmente di quanto accadeva con iOS 9. Apple: “correggeremo la falla”. All’interno del backup di un dispositivo iOS ci sono...Furto con scasso 2.0: “Ehi Siri, apri la porta!”

Set 23, 2016 Marco Schiaffino In evidenza, Intrusione, News, Privacy, Prodotto, RSS, Vulnerabilità 0

Primi “epic-fail” nella domotica in salsa iPhone. Il vicino può entrare in casa semplicemente urlando dall’ingresso. Quando Apple ha annunciato la nuova app Home per gestire la domotica...Cisco corregge una falla nella sua Cloud Services Platform

Set 22, 2016 Marco Schiaffino News, Vulnerabilità 0

La vulnerabilità consentiva di avviare codice in remoto attraverso il semplice invio di richieste tramite HTTP. Dopo la raffica di vulnerabilità legate agli strumenti NSA rivelate dal gruppo Shadow...Falla clamorosa in Facebook: si poteva cancellare qualsiasi pagina

Set 21, 2016 Marco Schiaffino News, Vulnerabilità 0

Il bug scoperto da un ricercatore indiano. L’azienda di Zuckerberg corregge la vulnerabilità lo ricompensa con 16.000 dollari. Trovare una falla del genere in un sistema “rodato” come...Grave vulnerabilità Firefox, ma domani arriva l’aggiornamento

Set 19, 2016 Marco Schiaffino News, Vulnerabilità 0

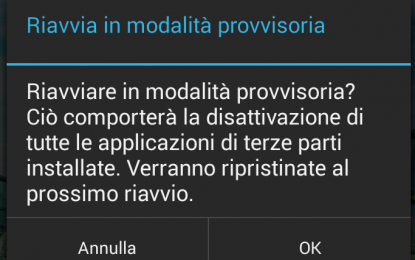

Basta un certificato valido per l’aggiornamento di un qualsiasi plugin per avviare l’esecuzione di codice in remoto. La falla scoperta dal Tor Project verrà corretta a tempo di record. Firefox...La modalità provvisoria è un buco di sicurezza?

Set 19, 2016 Marco Schiaffino News, Tecnologia, Vulnerabilità 0

L’avvio in “safe mode” di Windows consentirebbe ai pirati di muoversi con maggiore libertà, ma per Microsoft non si tratta di una vulnerabilità. È uno di quei casi in cui la traduzione in...BlueHydra rileva i dispositivi Bluetooth nei dintorni

Set 14, 2016 Marco Schiaffino News, Privacy, Vulnerabilità 0

Il software consente di rilevare e identificare i dispositivi e gli accessori che usano il collegamento BlueTooth nella zona, permettendo di controllare i movimenti di chi li usa. Nel 2016 verranno...Ennesimo buco in MySQL, ma niente patch da Oracle prima di ottobre

Set 13, 2016 Marco Schiaffino News, Vulnerabilità 0

La vulnerabilità consente di avviare l’esecuzione di codice in remoto non privilegi di amministratore. L’attacco può essere portato da un utente con accesso al database o tramite SQL injection....Nuove vulnerabilità Android e le patch sono solo per pochi

Set 13, 2016 Marco Schiaffino In evidenza, Malware, News, Prodotto, Vulnerabilità 0

Due gravi vulnerabilità espongono i dispositivi ad attacchi da parte dei cyber-criminali. Già pronti gli aggiornamenti per i Nexus, ma per gli altri bisogna aspettare che i produttori...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

TrendAI: il 2026 sarà l’anno...

TrendAI: il 2026 sarà l’anno...Feb 06, 2026 0

L’intelligenza artificiale automatizzerà... -

Il 64% delle app di terze parti accede a dati sensibili...

Il 64% delle app di terze parti accede a dati sensibili...Gen 16, 2026 0

Dall’ultima ricerca di Reflectiz, “The State of... -

Microsoft smantella RedVDS, rete globale di...

Microsoft smantella RedVDS, rete globale di...Gen 15, 2026 0

Microsoft ha annunciato di aver smantellato RedVDS, una... -

Allarme password aziendali deboli: più del 40% è...

Allarme password aziendali deboli: più del 40% è...Gen 13, 2026 0

Gli utenti aziendali utilizzano ancora password deboli,... -

Nel 2026 sempre più attacchi autonomi AI-driven e...

Nel 2026 sempre più attacchi autonomi AI-driven e...Gen 05, 2026 0

Il mondo della cybersecurity si appresta a vivere un 2026...

Minacce recenti

Hugging Face sfruttato per distribuire un trojan Android

PackageGate: trovati sei bug zero-day nei package manager, ma NPM non interviene

Zendesk, sfruttato il sistema di ticketing per una campagna di spam massiva

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

n8n: nuove vulnerabilità critiche aggirano le patch di...

n8n: nuove vulnerabilità critiche aggirano le patch di...Feb 06, 2026 0

La sicurezza di n8n, una delle piattaforme open source... -

Shadow Campaign: la nuova ondata di cyber-spionaggio

Shadow Campaign: la nuova ondata di cyber-spionaggioFeb 05, 2026 0

Secondo Palo Alto Networks, un gruppo di cyber-spionaggio... -

NTLM verso lo “switch-off”: Microsoft si prepara a...

NTLM verso lo “switch-off”: Microsoft si prepara a...Feb 03, 2026 0

Microsoft ha comunicato che l’autenticazione NTLM verrà... -

Abusato il sistema di update eScan per inviare malware...

Abusato il sistema di update eScan per inviare malware...Feb 02, 2026 0

Gli attacchi alla supply chain continuano a mietere vittime... -

Hugging Face sfruttato per distribuire un trojan Android

Hugging Face sfruttato per distribuire un trojan AndroidGen 30, 2026 0

I ricercatori di BitDefender hanno scoperto una campagna...