Aggiornamenti recenti Febbraio 18th, 2026 2:53 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Davvero si può fare “jailbreak” a un caccia F-35?

- Il malware che ruba password e ambienti delle IA locali

- Lo shotdown USA tarpa le ali alla CISA

- False estensioni AI su Chrome: rubano API e sessioni

- Effetto Domino: nel 2026 i fornitori sono le vulnerabilità più critiche

Tecnologia

L’IA rende più accessibili le soluzioni EDR e XDR

Ott 22, 2024 Marina Londei Approfondimenti, Minacce, News, Prodotto, RSS, Tecnologia 0

Le minacce informatiche crescono in numero e complessità e i professionisti della sicurezza spesso faticano a stare al passo con i cybercriminali. Per proteggersi adeguatamente le imprese devono...Gli italiani si preoccupano dell’eredità digitale dei defunti

Set 03, 2024 Marina Londei Approfondimenti, News, RSS, Tecnologia, Tecnologia 0

Le identità digitali si moltiplicano e con esse anche le preoccupazioni legate alla privacy, persino per chi non c’è più: secondo lo studio di Kaspersky “Entusiasmo, superstizione e...La transizione verso la crittografia post-quantistica: prepararsi al futuro digitale

Ago 28, 2024 Stefano Silvestri Approfondimenti, Gestione dati, Tecnologia 0

Il NIST (National Institute of Standards and Technology), l’organizzazione nazionale statunitense per gli standard, ha recentemente pubblicato tre nuovi standard di algoritmi (ML-KEM, ML-DSA,...Hardsec: una nuova architettura di cybersecurity contro le minacce più pericolose

Ago 16, 2024 Marina Londei Approfondimenti, Minacce, RSS, Tecnologia 0

Quando le minacce informatiche diventano più pericolose, la cybersecurity si fa più “dura” per contrastarle: è così che nasce l’Hardsec (Hardware Security),...Nathan Howe: “ecco come Zscaler protegge i dispositivi IoT/OT”

Ago 06, 2024 Stefano Silvestri Attacchi, Campagne malware, Hacking, Interviste, Malware, Minacce, Software, Tecnologia, Vulnerabilità 0

Nell’era della connettività globale, la sicurezza dei dispositivi IoT e OT è diventata una priorità per le aziende di ogni settore. Con l’aumento esponenziale dei dispositivi connessi,...Le passkey sono un’ottima alternativa alle password, ma hanno dei problemi

Lug 23, 2024 Marina Londei Approfondimenti, News, RSS, Tecnologia 0

Le password sono ormai universalmente riconosciute come un metodo di autenticazione debole e andrebbero sostituite da meccanismi più robusti, come l’autenticazione multi-fattore e le passkey....La quasi totalità degli attacchi a device IoT sfrutta vulnerabilità risolte

Lug 09, 2024 Marina Londei Approfondimenti, Campagne malware, RSS, Tecnologia, Vulnerabilità 0

I dispositivi IoT sono sempre più presenti nella nostra quotidianità, ma nascondono molte insidie che vanno gestite il prima possibile: secondo il report 2024 sulla sicurezza IoT di Bitdefender e...Deepen Desai: ecco come lo Zero Trust di Zscaler si adatta a intelligenze artificiali e IoT/OT

Giu 26, 2024 Stefano Silvestri Approfondimenti, Attacchi, Campagne malware, Gestione dati, Hacking, Leaks, Malware, Minacce, Software, Tecnologia, Vulnerabilità 0

Se c’è un concetto che abbiamo sentito ripetere decine di volte nel corso dello Zenith Live ’24, è “Zero Trust”. Ed è sulle implicazioni di questo concetto (ma potremmo anche chiamarla...Google presenta Project Naptime per la ricerca delle vulnerabilità tramite IA

Giu 25, 2024 Marina Londei Approfondimenti, News, RSS, Tecnologia, Tecnologia 0

Google ha annunciato Project Naptime, un framework che punta a migliorare la ricerca delle vulnerabilità nei software abilitata dall’intelligenza artificiale. “Con il miglioramento della...Le industrie regolamentate scelgono le difese di livello militare per proteggersi

Giu 24, 2024 Marina Londei Approfondimenti, Attacchi, News, RSS, Tecnologia 0

Le industrie regolamentate, cioè appartenenti a settori quali il sanitario, l’assicurativo-finanziario e quello delle telecomunicazioni, sono uno degli obiettivi più interessanti per i...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Davvero si può fare “jailbreak” a un caccia F-35?

Davvero si può fare “jailbreak” a un caccia F-35?Feb 18, 2026 0

Durante un’intervista in un podcast, il segretario di... -

TrendAI: il 2026 sarà l’anno...

TrendAI: il 2026 sarà l’anno...Feb 06, 2026 0

L’intelligenza artificiale automatizzerà... -

Il 64% delle app di terze parti accede a dati sensibili...

Il 64% delle app di terze parti accede a dati sensibili...Gen 16, 2026 0

Dall’ultima ricerca di Reflectiz, “The State of... -

Microsoft smantella RedVDS, rete globale di...

Microsoft smantella RedVDS, rete globale di...Gen 15, 2026 0

Microsoft ha annunciato di aver smantellato RedVDS, una... -

Allarme password aziendali deboli: più del 40% è...

Allarme password aziendali deboli: più del 40% è...Gen 13, 2026 0

Gli utenti aziendali utilizzano ancora password deboli,...

Minacce recenti

ZeroDayRAT: La Nuova Minaccia per Android e iOS

TrendAI: il 2026 sarà l’anno dell’industrializzazione del cybercrime

Hugging Face sfruttato per distribuire un trojan Android

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Davvero si può fare “jailbreak” a un caccia F-35?

Davvero si può fare “jailbreak” a un caccia F-35?Feb 18, 2026 0

Durante un’intervista in un podcast, il segretario di... -

Il malware che ruba password e ambienti delle IA locali

Il malware che ruba password e ambienti delle IA localiFeb 17, 2026 0

Hudson Rock è un’azienda specializzata in sicurezza... -

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

Il blocco delle attività del Department of Homeland... -

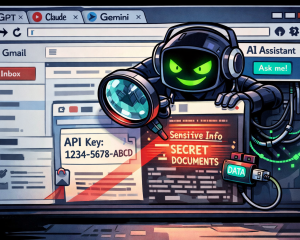

False estensioni AI su Chrome: rubano API e sessioni

False estensioni AI su Chrome: rubano API e sessioniFeb 13, 2026 0

Un’inquietante campagna di cyberspionaggio ha colpito... -

Effetto Domino: nel 2026 i fornitori sono le vulnerabilità...

Effetto Domino: nel 2026 i fornitori sono le vulnerabilità...Feb 12, 2026 0

Nell’ultimo High-Tech Crime Trends Report 2026 realizzato...