Aggiornamenti recenti Marzo 6th, 2026 2:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

- Phishing OAuth: campagne contro enti pubblici sfruttano Microsoft

- Android: 129 vulnerabilità corrette, zero-day Qualcomm già sfruttata

- Una falla in Chrome sfrutta Gemini Live per scopi malevoli

Marco Schiaffino

Intel avvia un programma bug bounty da 250.000 dollari

Feb 16, 2018 Marco Schiaffino News, RSS, Scenario 1

Dopo la scoperta delle vulnerabilità legate a Meltdown e Spectre l’azienda ha deciso di correre ai ripari investendo nei “cacciatori di bug”. I commenti nel settore si ispirano tutti alla...Ecco il tool per sapere se il PC è protetto da Meltdown e Spectre

Feb 15, 2018 Marco Schiaffino In evidenza, News, Prodotto, RSS, Tecnologia, Vulnerabilità 1

Uno strumento gratuito di G Data permette di verificare la presenza di eventuali vulnerabilità e ottenere i suggerimenti per correggerli. L’ansia per la possibilità che si sia prossimi alla...Con DoubleDoor si apre l’era degli attacchi mirati ai dispositivi IoT

Feb 15, 2018 Marco Schiaffino Attacchi, Malware, Minacce, News, Worms 0

Il worm è il primo a sfruttare due vulnerabilità diverse. Prima aggira il firewall, poi compromette i router all’interno della rete locale. Fino a oggi gli attacchi ai dispositivi IoT erano...Falla critica nei sistemi di storage VMAX di Dell

Feb 15, 2018 Marco Schiaffino News, RSS, Vulnerabilità 1

Una brutta vulnerabilità consente l’accesso attraverso un account predefinito e le credenziali sono all’interno del codice… Tempo di aggiornamenti per chi utilizza le soluzioni di storage VMAX...Attacco a Bitmessage per rubare il bottino agli autori di ransomware

Feb 15, 2018 Marco Schiaffino Attacchi, Hacking, Malware, News, RSS 1

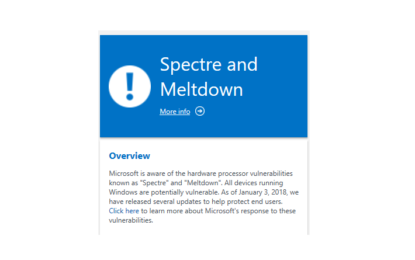

Qualcuno sta sfruttando una vulnerabilità zero-day nel servizio di messaggistica usato dai pirati. Obiettivo: impadronirsi dei wallet Bitcoin. L’allarme è partito direttamente da Peter Surda, il...Windows Analytics ora ha strumenti specifici per Spectre e Meltdown

Feb 14, 2018 Marco Schiaffino News, Prodotto, RSS, Vulnerabilità 1

Il sistema di gestione per amministratori IT di Microsoft ha subito un aggiornamento e prevede una serie di nuove funzionalità. Windows Analytics è uno strumento prezioso per gli amministratori IT...Falla in Outlook: l’attacco parte senza che sia necessario aprire un allegato

Feb 14, 2018 Marco Schiaffino News, RSS, Vulnerabilità 0

Il bug è stato corretto nell’ultima tornata di aggiornamenti. Bastava visualizzare l’anteprima perché l’eventuale malware si installasse. Tutti abbiamo imparato (vero?) a diffidare dagli...Attacchi su Telegram: il file sembra una foto ma è un JavaScript

Feb 14, 2018 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Vulnerabilità 1

La tecnica sfrutta un Unicode che “ribalta” il nome del file e i pirati riescono a indurre le loro vittime a installare un trojan sul computer. C’è chi la definisce una vulnerabilità...Gli AnonPlus non si fermano: sotto attacco altri partiti italiani

Feb 13, 2018 Marco Schiaffino Attacchi, Hacking, In evidenza, Intrusione, Leaks, News, RSS, Vulnerabilità 1

Il gruppo hacker scatenato. Dopo il PD colpisce Salvini, i radicali e sostiene di aver rubato i database dal sito di Potere al Popolo. Dopo aver colpito la sezione di Firenze del Partito Democratico...Falla critica in Skype, ma Microsoft non la corregge

Feb 13, 2018 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 1

La vulnerabilità può essere sfruttata localmente per avere accesso a ogni elemento del sistema operativo. Il bug ricorda una falla smile in Lotus Notes. Una vera voragine che consentirebbe di...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale... -

Paradosso ransomware, pagamenti in calo ma attacchi ai...

Paradosso ransomware, pagamenti in calo ma attacchi ai...Feb 27, 2026 0

Il ransomware continua a evolvere come una delle minacce... -

Google API Keys: le chiavi pubbliche diventano credenziali...

Google API Keys: le chiavi pubbliche diventano credenziali...Feb 27, 2026 0

L’introduzione di funzionalità di intelligenza... -

Finanza nel mirino, incidenti raddoppiati nel 2025

Finanza nel mirino, incidenti raddoppiati nel 2025Feb 20, 2026 0

Il settore finanziario sta vivendo una fase di forte...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale... -

Phishing OAuth: campagne contro enti pubblici sfruttano...

Phishing OAuth: campagne contro enti pubblici sfruttano...Mar 04, 2026 0

Nuove campagne di phishing stanno sfruttando in modo... -

Android: 129 vulnerabilità corrette, zero-day Qualcomm...

Android: 129 vulnerabilità corrette, zero-day Qualcomm...Mar 03, 2026 0

Google ha rilasciato gli aggiornamenti di sicurezza Android... -

Una falla in Chrome sfrutta Gemini Live per scopi malevoli

Una falla in Chrome sfrutta Gemini Live per scopi malevoliMar 02, 2026 0

Palo Alto, azienda specializzata in sicurezza informatica,...